使用安全身份验证器保护您的医疗设备端点

描述

不言而喻,医疗设备应该受到保护,免受网络犯罪分子的窥探。即便如此,Wired 仍将医疗设备称为 “下一个安全噩梦”。尽管可能会产生毁灭性的后果,但仍有很多令人担忧的理由——以及设计工程师采取更多行动的理由。例如,去年秋天,强生公司就其胰岛素泵的一个安全漏洞发出警告。St. Jude 不得不解决其一些除颤器、起搏器和其他医疗电子设备的安全风险。有证据表明,今年春天的 WannaCry 勒索软件攻击影响了医疗设备和医疗设施。

虽然无线连接、远程监控和近场通信使医疗保健专业人员能够轻松监控他们的患者,但这些功能也意味着这些设备有更多的漏洞点。通过入侵设备,网络犯罪分子可能会控制它,从而引导设备运行不正确。更重要的是,设备泄露可能会打开整个网络以进行进一步的攻击,从敏感数据的盗窃到勒索软件事件。

同样面临风险的是,包括工具、传感器和耗材在内的医疗端点的安全需求分为三种风险场景:

伪造,涉及伪造设备和/或传感器端点,其中设备或端点产生伪造或更改的数据

有害的,涉及引入病毒或有害的配置数据

不安全,涉及重复使用寿命有限的端点外设

使用 IC 的加密安全

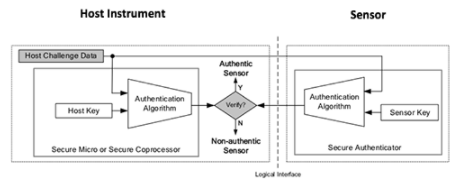

安全认证器 IC 是提供医疗设备所需的经济高效的加密保护的理想解决方案。通过将这些 IC 集成到他们的设计中,设备制造商可以加密证明其设备中的传感器是真实的。在操作上,只有真正的传感器才能安装正确的加密密钥并能够成功证明其真实性。有关概述传感器验证流程的图表,请参见图 1。

图 1:确定设备端点中的传感器真实性。

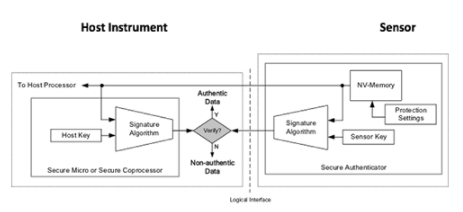

安全认证器还提供校准数据存储,保护非易失性存储器不被修改,并证明校准数据来自真正的传感器。来自端点的数据经过加密签名,以便主机仪器可以验证完整性和来源。图 2 显示了校准数据存储的验证流程。使用合规性是安全身份验证器的另一个好处,因为它们可以安全地管理有限的生命/使用工具,只允许真实的主机修改使用数据。

图 2:校准数据存储验证流程。

交钥匙、低成本的安全性

在评估安全 IC 时,您应该寻求三个安全支柱:

真实性以证明信息来自真实和授权的来源

完整性以确保信息未被修改并且接收到的消息与发送的消息相同

保密以防止未经授权的信息访问

安全认证器通过提供基于硬件的加密、固定功能操作来应对威胁;安全存储;和攻击对策。借助这些 IC 提供的功能,安全性不难实现、不昂贵或耗时。

Maxim 的DeepCover 安全认证器为低成本 IP 保护、克隆预防和外围认证提供高级物理安全性。它们选择性地支持多种加密算法:SHA-256 MAC、SHA-256 HMAC、ECDSA-P256 和 ECDH-P256。您可以通过我们的MAXREFDES155# IoT 嵌入式安全参考设计评估我们的安全验证器,该设计具有我们的 DS28C36 DeepCover ECDSA/SHA-2 验证器。该参考设计使用基于椭圆曲线的公钥密码术,演示了 Web 服务器和联网传感节点之间的各种身份验证和控制功能。

审核编辑:郭婷

-

HTTPServer可以支持基本的HTTP身份验证吗?2018-10-30 0

-

无线身份验证的门禁控制系统设计方案2018-11-05 0

-

facexx人脸识别身份验证迎来新技术革新2018-12-19 0

-

Vivado和SDK身份验证错误2019-01-02 0

-

PN5180无法使用mifare classic进行身份验证怎么解决?2023-03-23 0

-

什么是身份验证和授权2010-04-03 5678

-

什么是询问握手身份验证协议2010-04-03 2596

-

什么是密码身份验证协议2010-04-03 1518

-

HID Global分享2015年安全身份验证的主流趋势2015-02-05 829

-

何使用专用身份验证IC设备连接应用中的安全2019-02-06 3402

-

恩智浦推出经认证的全新EdgeLock安全身份验证芯片,简化物联网设备安全认证2022-04-13 4012

-

为设计选择正确的安全身份验证方法2022-05-24 1046

-

无需成为密码学专家即可实施安全身份验证2023-01-23 845

-

使用DeepCover安全身份验证器保护您的FPGA系统2023-02-20 680

-

使用安全身份验证器保护您的医疗设备端点2023-06-30 282

全部0条评论

快来发表一下你的评论吧 !