瑞萨电子推出的RX231/RX65N/RX651系列微控制器强化物联网安全

电子说

描述

如今,越来越多的智能设备,需要进行联网工作,我们把它称之为物联网设备。物联网设备给我们的生活带来了很多便利,但是由于自身需要联网,不容忽视的安全问题也悄然而生。物联网设备是一个完整的生态结构,包括终端设备,通信网络,云端数据等等,要解决物联网设备的安全性问题,前提是终端设备本身要足够的安全。

嵌入式设备一直是物联网设备中的重要成员,其芯片内部的硬件和软件的安全性尤其重要。嵌入式微控制器承载着产品的核心功能,安全和保密显得非常重要。传统很多微控制器内置了一些硬件加密功能,或者厂商为客户提供一些软件加密算法,但是这些限制场景太多。

瑞萨电子推出的RX231/RX65N/RX651系列微控制器,将其独有的Trusted Secure IP(TSIP)安全功能集成到MCU产品中,以满足智能家居、工业自动化、楼宇自动化和智能计量系统等更高的安全需求,另外还集成了增强型Trusted memory功能与区域保护功能,以此来强化物联网的安全性。

Trusted Secure IP优势

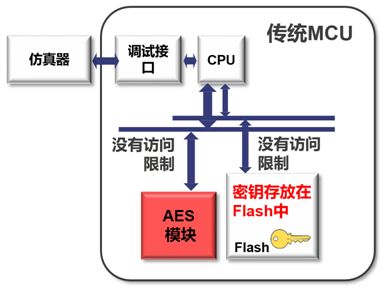

传统通用MCU有几种安全加密方式,一种是MCU没有硬件加密功能,通过软件加密算法实现,一种是MCU内部具有硬件加密算法,可以通过硬件来实现加密。但是这两种都没有密钥保护功能,密钥存放在Flash中,CPU可以直接访问密钥和AES加密模块,如果加密密钥泄漏,安全性将完全失败。第三方得到了MCU,有可能可以非法的进行信息解密,导致产品固件泄露。

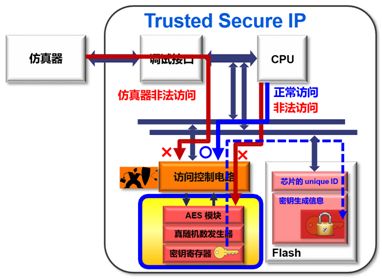

Trusted Secure IP(TSIP)和传统加密方式对比,TSIP不同之处就在于具有强大的密钥管理、加密通信和篡改检测功能,可以防止未经授权使用加密模块,强力保护密钥,防止他人盲拷贝。

RX231/RX65N/RX651系列MCU利用Trusted Secure IP可以进行高速硬件计算来实现AES、AES-GCM、AES-CMAC加密和解密和随机数的生成,以及安全管理用户密钥。基于这些功能,可以实现MCU中的固件的安全更新,并防止非法启动固件(安全启动)。Trusted Secure IP已通过CAVP认证,确保客户使用高安全级别的设备。开发者可通过以下三项新功能实现设备操作的高可信等级:

强大的密钥管理

加密密钥与每个芯片独有的ID关联,并保存为无法破解的密钥生成信息。密钥安装成功后,明文密钥不会暴露在Trusted Secure IP之外。

加密通讯

将AES、3DES、SHA和TRNG等多种加密硬件加速器整合至Trusted Secure IP中,并且支持多种加密模式,比如AES支持ECB,CBC,GCM CMAC,CCM等模式,可用于认证和篡改检测。

闪存区保护

RX231/RX65N/RX651系列MCU具有闪存区保护功能,用于保护启动代码,实现安全固件更新和安全启动,防止通过通信路由(如Wi-Fi或USB)篡改编程的企图,防止非法程序修改或执行产生的威胁。

Trusted Secure IP应用

上面我们介绍了Trusted Secure IP(TSIP)的新功能特性,它可以针对诸如逆向工程、窃听和病毒等威胁提供强大安全性能,有效的防止物联网嵌入式设备免受病毒感染和窃听。TSIP可用于智能家居等场景的数据加密,保护个人信息,防止设备被他人控制。另外,TSIP还可以进行安全固件更新,对固件进行加密,防止固件泄露,保护软件资产。下面介绍常用的几种应用案例。

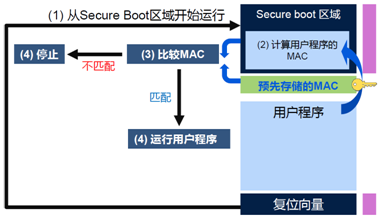

Trusted Secure IP 的安全启动嵌入式设备经过复位后,在运行应用程序之前,系统必须确认应用程序是否被非法篡改。Trusted Secure IP通过比较存储在Flash内的MAC值和每次实时计算出的MAC值来判断Flash内容是否被篡改,从而决定是否需要启动应用程序。

如上图所示,应用程序启动过程主要分为几个步骤。首先系统复位之后,复位向量指向Secure boot区域并启动,Secure boot区域和复位向量区域不能通过CPU指令对这些区域进行非法自编程。然后,通过TSIP的AES来计算用户程序的MAC值,由于TSIP中的密钥无法被窃取,只要密钥没有泄露,就无法伪造MAC 。接着,计算出MAC值之后,通过和预先存储的MAC值进行比较,如果两者匹配,说明应用程序未被篡改,那么开始运行用户程序。否则,如果两者不匹配,应用程序可能被非法篡改,系统将停止运行。通过这个过程,可以保证设备系统的安全启动。

Trusted secure IP的固件升级

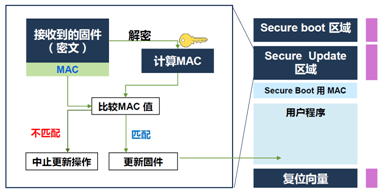

MCU固件升级大多数采用网络在线升级,Trusted secure IP的固件升级过程分为验证固件和升级固件两个部分,固件验证通过后,才会进入到升级过程。

如上图所示,固件升级程序运行在Secure Update区域,服务器先将加密的固件和MAC值传到设备端(如RX231/RX65N/RX651),设备端的固件更新程序会先判断该固件是否被非法篡改。先通过TSIP将固件解密后计算MAC,并和传输过来的MAC相比较。如果MAC比较后匹配成功,那么再进行固件升级,否则将终止更新。固件更新成功之后,系统将指向复位向量,重新启动新的应用程序,从而实现整个升级过程。

-

瑞萨电子推出32位RX65N和RX651系列微控制器,为工业机械提供安全可靠的通信和控制功能2016-10-18 798

-

瑞萨电子推出32位RX65N和RX651系列微控制器2016-10-18 1295

-

RX65N和RX651系列主要特性分析(原理图)2018-04-17 5236

-

RX600系列的新型RX65N/RX651微控制器2018-05-24 7381

-

关于瑞萨电子RX231的特点介绍2018-07-20 3884

-

最新RX65N微控制器,可以支持ROS 2的DDS2019-04-06 1446

-

瑞萨电子推出的RX65N/RX651系列MCU,为工程师提供了高效的解决方案2019-08-02 2904

-

瑞萨电子推出了新型RX65N/RX651微控制器 ,确保实现成本优化型设计2019-08-02 3202

-

RX65N 组, RX651 组 数据表 Rev.2.302023-03-14 141

-

RX65N 组, RX651 组 Flash Memory 用户手册: 硬件 Interface Rev.2.102023-03-14 190

-

RTE5565NEDSFK100T000Rユーザーズマニュアル(RX65N/RX651 グループ 100 ピン0.5mm ピッチLFQFP パッケージ対応 デバッグMCU ボード)2023-07-07 323

-

RTE5565NEDSFK144T000Rユーザーズマニュアル(RX65N/RX651 グループ 144 ピン0.5mm ピッチLFQFP パッケージ対応 デバッグMCU ボード)2023-07-07 998

全部0条评论

快来发表一下你的评论吧 !