一种称为静态恶意软件当图像网络分析(STAMINA)的方法

电子说

描述

微软威胁防护情报团队的成员已加入英特尔实验室的代表,利用恶意软件样本创建图像,这些图像可用于检测恶意代码。

研究人员使用一种称为静态恶意软件当图像网络分析(STAMINA)的方法,将恶意软件样本输入程序,该程序将数据转换为灰度图像。然后,他们分析样本的结构模式,这些模式可用于区分良性代码和恶意代码,然后将恶意嫌疑人划分为威胁程度。

该研究依赖于英特尔在深度移植学习中对静态恶意软件分类的早期工作。深度学习是人工智能的组成部分,它依赖于机器学习(即自行学习的智能计算机网络)。

静态分析允许恶意软件检测,而不必执行代码或监视运行时行为。

研究人员说,利用微软通过Defender安全系统收集的海量恶意软件代码数据集,他们在检测恶意软件和“低误报率”方面取得了“高度准确性”。

微软在5月8日发布在其安全博客上有关STAMINA的微软报告显示,通过静态分析,可以在触发大多数威胁之前将其检测到。

报告说:“虽然静态分析通常与传统的检测方法相关联,但它仍然是AI驱动的恶意软件检测的重要组成部分。它对预执行检测引擎特别有用:静态分析可在不进行分析的情况下反汇编代码必须运行应用程序或监视运行时行为。”

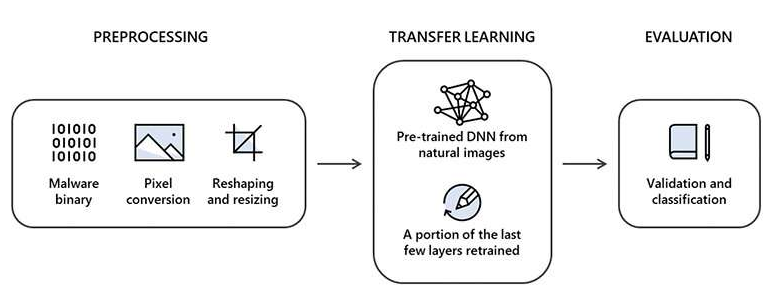

该研究包括三个步骤:图像转换,转移学习和评估。在包括像素转换和调整大小的过程中,从220万个受感染文件中提取的恶意软件代码被转换为二维图像。下一步使用转移学习将在一项任务中获得的有关检测到的恶意软件的知识应用于类似结构的未识别代码。最后一步是评估。

该报告指出,STAMINA程序对恶意软件样本进行识别和分类的准确性超过了99%,误报率为2.6%。

在英特尔发布的白皮书中,研究人员解释说:“随着恶意软件变种的不断增长,传统的签名匹配技术无法跟上。我们寻求应用深度学习技术来避免昂贵的功能设计,而使用机器学习技术来进行学习和使用。建立可以有效识别恶意软件程序二进制文件的分类系统。”

目前,该程序在较小的文件大小下效果最佳。

报告说:“对于更大尺寸的应用,STAMINA由于将数十亿像素转换为JPEG图像然后调整大小的限制而变得效率较低。”

Microsoft Defender最初是Windows XP最初提供的一个反间谍软件程序,后来作为Windows 10附带的Windows安全包的一部分,已扩展为完整的反病毒和反恶意软件系统。在2018年的一项研究中,领先的间谍软件研究实验室AV-TEST发现Defender达到了100%的恶意URL样本检测率和三个误报。

-

矢量网络分析仪的操作方法有哪些2024-06-03 4009

-

网络分析仪维修故障汇总2022-10-26 2719

-

网络分析仪通道超差故障的解决方法是什么2022-01-12 1345

-

网络分析仪通道超差故障如何预防2021-11-19 1154

-

一种Android移动应用恶意流量标注方法2021-03-24 1211

-

一种改进的加密恶意流量检测方法2021-03-17 1349

-

微软和英特尔合作探索利用深度学习训练框架检测和分类恶意软件方法2020-05-12 3191

-

网络分析仪的故障判断2019-06-10 3400

-

如何使用图像纹理和卷积神经网络进行恶意文件的检测方法2018-12-12 1206

-

一种动静结合的恶意程序函数调用图提取方法2018-02-24 1420

-

一种改进性能的低频网络分析仪设计与实现_陈炜珩2017-01-18 761

-

网络分析器,网络分析器原理是什么?2010-03-22 1346

-

网络分析仪数据读取工具软件2008-04-21 1173

全部0条评论

快来发表一下你的评论吧 !