解题 安装包9.apk,要求获得flag

描述

题目来源:看雪CTF题库马到成功

题目:安装包9.apk,要求获得flag

知识点:Andorid代码基本分析能力、Base64解码

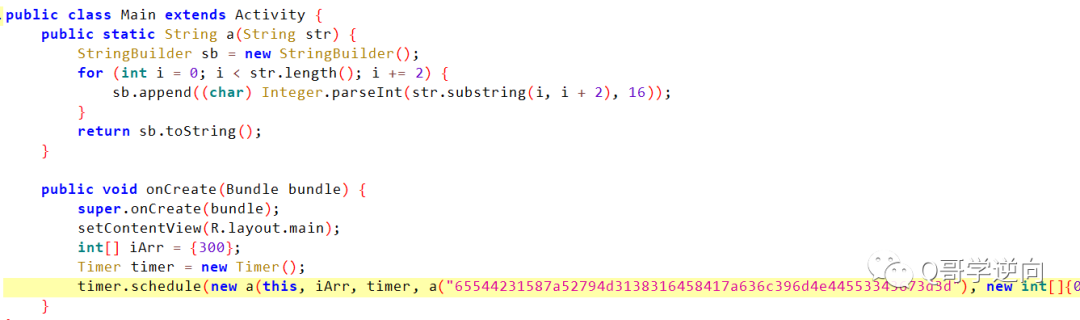

拿到APK安装后,屏幕下方一直在刷打印,一段时间后没打印了,所以只能拿JADX打开APK去分析,如下入口代码其光亮处创建定时器,其创建一个a类的第四个参数为调用本地a方法的返回值,直接AS计算得到“eTB1XzRyM181dXAzcl9mNDU3Cg==”,再注意下第二个参数iArr数组第一个成员值为300,第五个参数为一数组其第一个成员值为0。

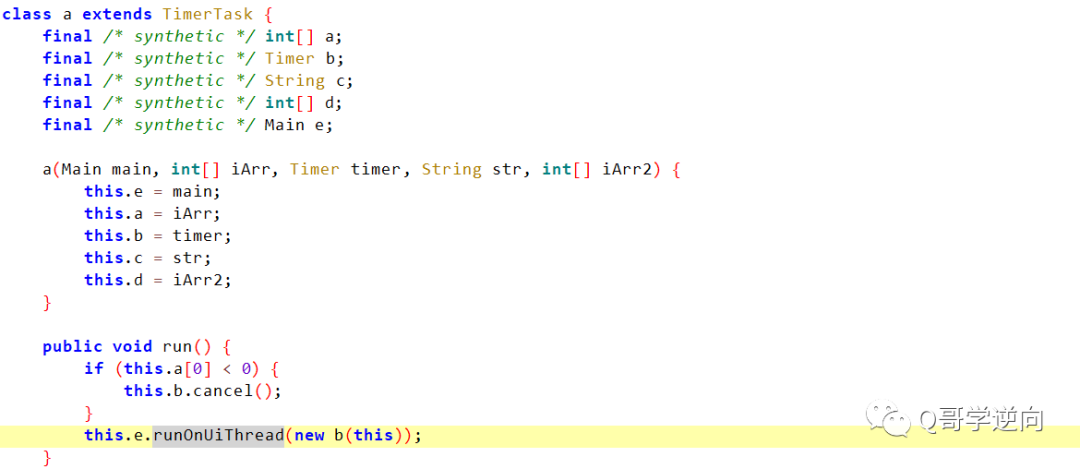

跟踪a类代码,如下在run中创建了b类,注意当a[0]为0则退出,a[0]的初始值是传下来的300。

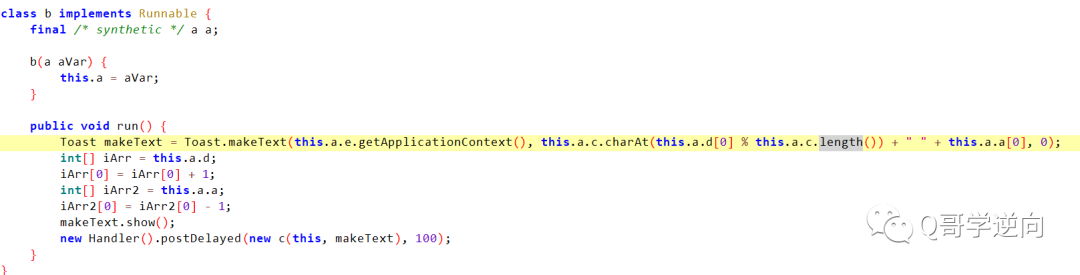

再看下b类代码如下,光亮处就是我们的在APK界面看到的打印,它是循环显示单个字符+当前count个数,然后count--,index++。在b类最后调用了c类,这是一个延迟调用函数。

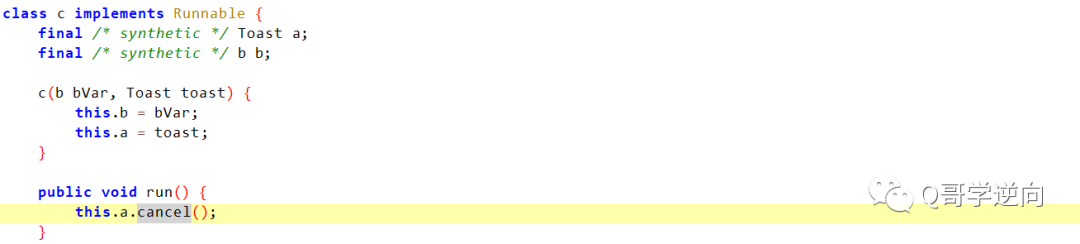

查看c类代码,基本没啥有用代码。

再解压apk发现也没有so。看着“eTB1XzRyM181dXAzcl9mNDU3Cg==”最后两个等号,想到了base64,在线做下base64解码,也能解出答案“y0u_4r3_5up3r_f457”,提交下,居然对了,一脸茫然。

责任编辑:xj

原文标题:逆向基础题九:获取Flag

文章出处:【微信公众号:Linux逆向】欢迎添加关注!文章转载请注明出处。

声明:本文内容及配图由入驻作者撰写或者入驻合作网站授权转载。文章观点仅代表作者本人,不代表电子发烧友网立场。文章及其配图仅供工程师学习之用,如有内容侵权或者其他违规问题,请联系本站处理。

举报投诉

-

如何将Linux安装包快速转成玲珑包2025-03-12 1998

-

NOTEPAD++安装包2022-11-14 780

-

APM32 PROG安装包2022-11-09 797

-

cosmic安装包2022-09-07 998

-

照明护照APP安装包如何安装到手机2021-12-29 3654

-

LINGO11软件安装包2021-11-13 1181

-

Office安装包软件在线下载2021-05-18 1628

-

逆向基础题:安装包是11.ab,要求密码验证登陆2020-11-02 2880

-

安装包是7.apk,要求获取flag2020-09-26 3905

-

安装包 | 工具 | 资料 | 文档2020-03-06 5005

-

语音报时V25APK安装包免费下载2019-03-26 1197

-

PROTUES安装包2016-06-21 1534

-

altium designer 09安装包2015-07-23 1842

-

sttoolset(STM8软件STVD安装包)2013-09-17 5353

全部0条评论

快来发表一下你的评论吧 !