高危漏洞NAME:WRECK曝光,影响近亿台IoT设备

高危漏洞NAME:WRECK曝光,影响近亿台IoT设备

物联网

描述

4月16日消息 通过和JSOF Research合作,网络安全公司Forescout Research Labs刚刚在四个常用的TCP / IP(FreeBSD,Nucleus NET,IPnet 和 NetX)堆栈中找到了九个漏洞(统称为NAME:WRECK)。

其预估有超过1亿台设备受到这些安全漏洞的影响,且物联网(IoT)产品和 IT 管理服务器首当其冲。因为这些漏洞同时存在于开源和专有堆栈中,包括FreeBSD和西门子的Nucleus NET 。

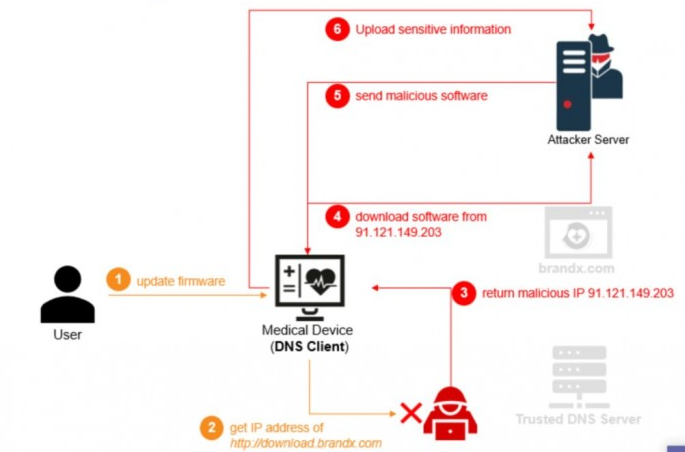

攻击者可以利用NAME:WRECK漏洞窃取敏感数据、修改或使设备脱机以对制造行业中的政府或企业服务器、医疗机构、零售商或公司造成重大安全事故。攻击者还可以利用这些漏洞篡改住宅或商业场所的智能设备,以控制供暖和通风、禁用安全系统或篡改自动照明系统。

虽已发布相关补丁,但仍有许多设备无法得到修复。

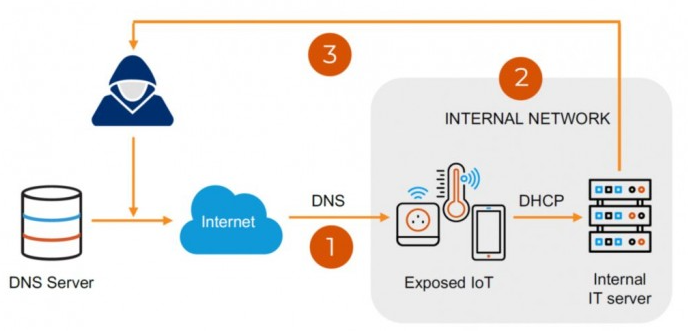

缺陷均与 TCP / IP 堆栈如何处理 DNS 服务器有关,尽管没有证据表明这些漏洞已在野外被使用,但黑客仍可能利用它们来破坏网络或渗透到受害者的基础设施中,从而实现远程控制。

对于在医疗、制造、政府网络中使用的关键系统来说,此类破坏或引发灾难性的后果。

这些漏洞的细节将会在今年 5 月第 1 周召开的信息安全会议 Black Hat Asia 2021 上介绍。安全研究人员已经向西门子、国土安全部网络安全和基础设施局、以及其它安全追踪小组和开发者们披露了这些缺陷,并推出了相应的9个补丁,但事情并非做到这一步就算完成了。

对于存在缺陷的数以亿计的IoT设备,许多仍运行在较旧的软件上,其中一些更是无法更新代码。

Forescout研究副总裁Elisa Costante在接受《连线》采访时称,他们仅仅是提出了相关问题,但公众仍需努力提升相关意识,且社区间必须通力协作,以找出解决问题的相关方法。

此外他们仅分析了15个TCP / IP堆栈中的9个堆栈,随着时间的推移,很可能找到过去20年里尚未揭开的更多潜在问题。

电子发烧友综合报道,参考自Wired.com、FreeBuf.COM等,转载请注明以上来源。

-

2023年全球智能家居设备销售量将达到19.4亿台2018-06-12 2847

-

500亿的IoT设备,如何变得“节食”?2017-09-16 8220

-

菜鸟网络IoT未来园区投入近700台机器人2018-11-05 6117

-

高通致命漏洞曝光 波及数十亿安卓设备2019-04-30 3669

-

DHS发布警报,Windows或存在 BlueKeep高危漏洞2019-06-21 3643

-

NVIDIA显卡驱动被曝5个高危漏洞 官方建议升级最新版2019-08-06 1313

-

物联网设备到明年将达到204亿台其中企业约占76亿台2019-10-04 628

-

微软披露全新Windows系统高危漏洞 被微软评为最高漏洞级别2020-03-24 2447

-

复制模块可能多地感染存在漏洞的IoT设备2020-07-15 1566

-

微软Windows 10更新:修复高危漏洞 力荐用户升级2020-11-20 2316

-

谷歌披露存高通骁龙Adreno GPU的高危漏洞2020-12-16 2027

-

思科升级远程命令执行等高危漏洞2021-01-20 2342

-

一款图形化高危漏洞利用工具2023-01-13 2577

-

微软Outlook曝高危安全漏洞2025-02-10 1097

-

Fast Pair 漏洞曝光,小心你的蓝牙耳机变成追踪器2026-01-29 1781

全部0条评论

快来发表一下你的评论吧 !