智能家居安全:一切都与身份和信任有关

今日头条

描述

几十年前,当冰箱连接到互联网的概念首次出现时,它似乎有些牵强。快进到今天,“智能家居”正在成为日常语言的一部分。几乎所有消费电子产品和家用电器制造商都在想办法通过提供更智能的小工具来获得优势。

这些产品解决了当今的生活方式,这一切都与便利有关。联网设备和智能家居提供了一种实现这种生活方式的方式。我们正在迅速习惯于连接设备,如家庭助理、可视门铃、智能锁、智能电视和警报器,以及许多其他设备。

但智能家居中连接设备的激增也导致人们对此类设备的安全风险的认识和担忧日益增加。从消费者的角度来看,问题在于数据隐私和潜在的恶意行为者试图损害或伤害个人和公众。

在过去的几年中,此类入侵的例子不胜枚举。家中任何连接的设备都缺乏良好的安全性,这为黑客跳入您的家庭 Wi-Fi 网络提供了一个入口点。婴儿监视器已被用于监视家庭甚至与婴儿交谈。黑客可以索要赎金,通过打开连接到加热器的智能插头引发火灾,或者操纵小工具造成很多麻烦。在健康和保健环境中,如果他们的可穿戴设备也负责管理药物,那么连接的设备可能会使患者变得脆弱。

输入法规和指南幸运的是,一些法规正在多个地区生效。ETSI 网络安全技术委员会 (TC CYBER) 去年发布了 ETSI EN 303 645 消费者物联网产品安全标准。它为连接互联网的消费设备及其相关服务的安全性规定了 13 条规定,并有望为欧洲和全球未来的物联网认证计划设定基准。

它旨在防止网络安全专家每天看到的针对智能设备的大规模流行攻击。遵守该标准将限制攻击者控制全球设备(称为僵尸网络)以发起 DDoS 攻击、挖掘加密货币和监视自己家中的用户的能力。通过阻止这些攻击,EN 代表了基线安全和隐私的巨大提升。

ETSI EN 303 645 范围内的联网产品包括儿童玩具和婴儿监视器、烟雾探测器和门锁等联网安全相关产品、智能相机、电视和扬声器、可穿戴健康追踪器、联网家庭自动化和报警系统、联网电器(例如洗衣机、冰箱)和智能家居助手。EN 还包括五项针对消费者物联网的特定数据保护条款。

本标准的13条规定是:

- 没有通用的默认密码

- 实施管理漏洞报告的方法

- 保持软件更新

- 安全存储敏感的安全参数

- 安全沟通

- 最小化暴露的攻击面

- 确保软件完整性

- 确保个人数据安全

- 使系统对中断具有弹性

- 检查系统遥测数据

- 方便用户删除用户数据

- 使设备的安装和维护变得简单

- 验证输入数据

从产品制造商的角度来看,这里的基本主题是确保设备在现场时的安全身份、安全授权/证明、安全配置和安全无线 (OTA) 更新。

Silicon Labs 高级副总裁兼物联网产品总经理 Matt Johnson 解释了消费者对智能家居的信心的重要性,他说:“无线摄像头和扬声器等设备在您的家中变得非常真实。消费者问自己,“这个设备安全吗?我可以信任它吗?”最大的问题在于信任。”他补充说,从设备的角度来看,这一切都与物理保护和身份有关。

Silicon Labs 的 Secure Vault 技术是一套先进的安全功能,旨在帮助联网设备制造商应对不断升级的物联网安全威胁和监管压力。它已在其 Wireless Gecko Series 2 平台中实施了这项技术,该平台将安全软件功能与物理不可克隆功能 (PUF) 硬件技术相结合,以降低物联网安全漏洞和知识产权 (IP) 受损的风险。

Silicon Labs 的 EFR32MG21 与 Secure Vault 作为其 EFR32xG21 无线 Gecko 入门套件的一部分。(来源:Silicon Labs)。

嵌入式安全的关键要素启用嵌入式安全的关键原则,无论是用于智能家居还是任何其他连接设备应用程序,都是机密性、完整性、可用性和真实性验证。

许多芯片供应商都在谈论提供“端到端”安全性。从本质上讲,这意味着从强身份或信任根 (RoT) 开始,并为设备访问和更新启用身份验证。一旦颁发了设备密钥和证书,就会有将设备配置和注册到云提供商的过程。在部署后和运行时,某种安全的设备管理是必要的——大多数供应商称之为生命周期管理;这还包括在设备使用寿命结束时停用设备,以确保密钥或设备不会误入歧途而被利用。

最安全的身份形式是硬件 RoT。Crypto Quantique 是一家提供基于量子隧道的硅 IP 的公司,其量子驱动的 RoT 解决方案称为 QDID。

该公司的首席执行官 Shahram Mossayebi 设置了场景。在谈到端到端安全性时,他表示需要解决三个关键阶段:“首先是安全配置,即芯片在板上并需要密钥注入;然后是自动安全入职,现场设备连接到云平台;然后是安全监控,其中包括生命周期管理。不是每个人都做到这三个。”

一些解决方案执行入职和监控,或者只是配置,或者只是密钥管理。

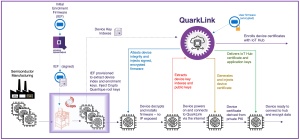

Crypto Quantique 最近发布了其 QuarkLink 平台,并与 Renesas、Silex Insight 和 EPS Global 合作,为设备制造商和系统集成商提供移动物联网设备的解决方案。瑞萨电子的合作伙伴关系实现了瑞萨电子 RA 生态系统的自动化设备载入和管理,从而能够快速、安全地将嵌入其微控制器的 RoT 连接到服务器。

借助 Silex Insight,该合作伙伴关系将其 eSecure IP 独立安全模块与 QuarkLink 相结合,以实现物联网端点设备快速、自动化和安全地加入基于云的或内部服务器,而无需涉及其他方。与 EPS Global 合作,两家公司合作为联合客户提供安全编程,使用 Crypto Quantique 解决方案,在 EPS Global 的编程人员在其世界各地的编程设施中使用。

Crypto Quantique 提供的嵌入式安全配置、安全入职和监控的典型流程。在此示例中,客户可以使用其技术在全球安全的 EPS 全球编程中心对微控制器进行量产编程。(来源:Crypto Quantique)。

Lattice Semiconductor 最近宣布了其 Lattice Sentry 2.0 堆栈,该堆栈通过启用符合 NIST 平台固件弹性 (PFR) 指南 (NIST SP-800-193) 并支持 384 位加密的下一代硬件 RoT 解决方案来支持固件安全性。借助 Sentry 堆栈,开发人员可以为基于莱迪思安全控制 PLD 的系统控制应用程序添加对强大固件安全性的支持,创建一个平台来建立硬件 RoT,以验证系统中所有固件实例的合法性。

NXP Semiconductors 推出了 EdgeLock 安全飞地,这是一个预配置的安全子系统,可简化复杂安全技术的实施并帮助设计人员避免代价高昂的错误。它通过自主管理关键安全功能(例如 RoT、运行时证明、信任配置、安全启动、密钥管理和加密服务)来增强对边缘设备的保护,同时还简化了获得行业标准安全认证的途径。EdgeLock 安全飞地在最终用户应用程序运行时智能地跟踪电源转换,以帮助防止出现新的攻击面。

安全飞地将成为跨 i.MX 8ULP、带有 Azure Sphere 的 i.MX 8ULP-CS 和 i.MX 9 应用程序处理器的标准集成功能,为开发人员提供一系列计算可扩展性选项,以便在边缘应用程序上轻松部署安全性.

恩智浦还提供其 EdgeLock 2GO IoT 服务平台,该平台允许设备制造商和服务提供商从 AWS IoT 和 Microsoft Azure IoT Hub 轻松载入或转移他们的设备到云平台。然后,这有助于 OEM 和服务提供商监控和管理他们的设备,并分析从现场设备接收到的数据。

软件框架Sequitur Labs 提供了一个软件框架来自动部署安全功能,以在整个设备生命周期内保护嵌入式固件、密钥和安全关键资产——从硅硬件安全和安全设备配置到 API 访问到基本信任服务,如安全存储、固件更新和有效负载验证。其 EmSPARK 安全套件使用 Arm TrustZone 架构为关键设备数据和应用程序创建一个安全可靠的环境,支持来自 Microchip、NXP Semiconductors、STMicroelectronics 和 Nvidia 的设备。

STMicroelectronics 最近添加了新的软件包并支持在其 STM32MP1 双核微处理器上启用安全性。这包括与 Sequitur Labs 合作实施安全启动和身份验证,以及配置和部署。

STM32MP1 生态系统的其他新安全软件合作伙伴是 Prove&Run、TimeSys 和 Witekio。Prove&Run 通过提供定制的安全工程服务(安全启动、安全固件、OP-TEE)和更先进的解决方案,利用经过认证的安全操作系统 ProvenCore,帮助 STM32MP1 客户将安全性集成到他们的设计中。

TimeSys Vigiles Vulnerability Management Suite 嵌入在 OpenSTLinux 中,并不断监视使设备容易受到网络攻击的相关漏洞。Vigiles 还为设备生命周期管理提供补救信息。Witekio 的 FullMetalUpdate 开源 OTA 解决方案帮助物联网平台运营商管理自己的 OTA 更新。

还有解决假冒设备和合规管理的解决方案。

针对假冒设备问题,英飞凌科技推出了 OPTIGA Authenticate IDoT(物联网身份)防伪交钥匙嵌入式安全解决方案,将身份验证与配置灵活性相结合,提供增强的基于硬件 ECC 的安全性。OPTIGA Authenticate IDoT 封装在经过验证且坚固耐用的 TSNP SMD 外壳中,尺寸为 1.5 × 1.5 × 0.38 mm3。它支持四种ECC认证模式:单向、相互、主机绑定和主机支持。

设计人员可以从三个温度范围、两个通信配置文件、三组内存和四个具有安全生命周期管理、无电容 LDO 和强大 ESD 保护的集成安全递减计数器中进行选择。OPTIGA Authenticate IDoT 还提供独特的片上交钥匙数字证书和密钥对。

以管理合规性为例,IAR Systems 集团公司 Secure Thingz 最近宣布了其合规套件,这是一组专门针对嵌入式开发人员构建符合欧洲 EN 303645 的应用程序的工具和培训。 、英国和澳大利亚的 13 项最佳实践,以及不断发展的美国网络安全改进法案 (NISTIR 8259)。该套件包括一组开发工具和预配置的安全上下文,使开发人员能够快速实施指南的核心方面,例如使用先进的设备特定安全区域来保护预置信息。

审核编辑 黄昊宇

-

物联网下的智能家居——重新定义住宅内的一切物品2014-02-10 3900

-

智能家居2015-02-11 9487

-

智能家居引领未来潮流2016-03-31 3621

-

四种无线技术如何影响智能家居,成为智能家居大势所趋?2016-09-07 5720

-

物联传感物联网智能家居解决方案2017-10-15 4417

-

安装智能家居的作用有哪些呢?2017-12-12 2188

-

智能家居最主要的功能应该是什么?2018-01-24 1947

-

智能家居,给你不一样的生活!2018-02-13 2398

-

【转】智能家居存在哪些信息安全风险和关键问题2018-04-08 2993

-

智能家居原来可以这么玩2018-06-14 2021

-

ZigBee与Android的智能家居控制系统设计2021-08-06 3141

-

ZigBee对于智能家居来说重要吗2019-07-23 1444

-

ZIgBee对于智能家居的作用主要在哪里2019-08-02 4602

-

访问控制系统:一切都可以通过Web配置2022-12-12 703

-

鸿蒙智联开关智能时代让智能家居走进你的生活2022-12-13 1276

全部0条评论

快来发表一下你的评论吧 !