外网用户通过外网地址访问内网服务器实验配置

电子说

描述

外网用户通过外网地址访问内网服务器配置举例

1.组网需求

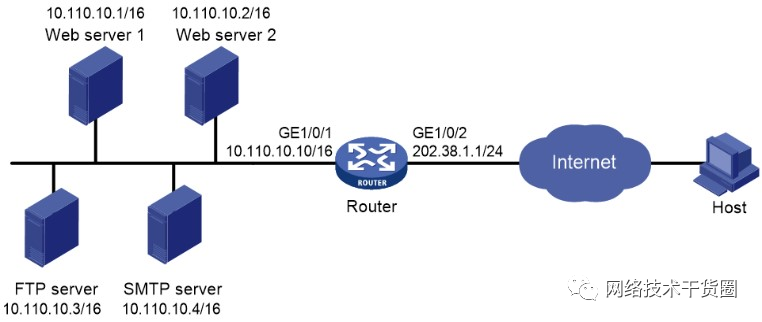

某公司内部对外提供Web、FTP和SMTP服务,而且提供两台Web服务器。公司内部网址为10.110.0.0/16。其中,内部FTP服务器地址为10.110.10.3/16,内部Web服务器1的IP地址为10.110.10.1/16,内部Web服务器2的IP地址为10.110.10.2/16,内部SMTP服务器IP地址为10.110.10.4/16。公司拥有202.38.1.1至202.38.1.3三个公网IP地址。需要实现如下功能:

外部的主机可以访问内部的服务器。

选用202.38.1.1作为公司对外提供服务的IP地址,Web服务器2对外采用8080端口。

2.组网图

外网用户通过外网地址访问内网服务器配置组网图

外网用户通过外网地址访问内网服务器配置组网图3.配置步骤

按照组网图配置各接口的IP地址,具体配置过程略。

进入接口GigabitEthernet1/0/2。

system-view

[Router] interface gigabitethernet 1/0/2

配置内部FTP服务器,允许外网主机使用地址202.38.1.1、端口号21访问内网FTP服务器。

[Router-GigabitEthernet1/0/2] nat server protocol tcp global 202.38.1.1 21 inside 10.110.10.3 ftp

配置内部Web服务器1,允许外网主机使用地址202.38.1.1、端口号80访问内网Web服务器1。

[Router-GigabitEthernet1/0/2] nat server protocol tcp global 202.38.1.1 80 inside 10.110.10.1 http

配置内部Web服务器2,允许外网主机使用地址202.38.1.1、端口号8080访问内网Web服务器2。

[Router-GigabitEthernet1/0/2] nat server protocol tcp global 202.38.1.1 8080 inside 10.110.10.2 http

配置内部SMTP服务器,允许外网主机使用地址202.38.1.1以及SMTP协议定义的端口访问内网SMTP服务器。

[Router-GigabitEthernet1/0/2] nat server protocol tcp global 202.38.1.1 smtp inside 10.110.10.4 smtp

4.验证配置

以上配置完成后,外网Host能够通过NAT地址访问各内网服务器。通过查看如下显示信息,可以验证以上配置成功。

[Router] display nat all

NAT internal server information:

Totally 4 internal servers.

Interface: GigabitEthernet1/0/2

Protocol: 6(TCP)

Global IP/port: 202.38.1.1/21

Local IP/port : 10.110.10.3/21

Rule name : ServerRule_1

NAT counting : 0

Service card : Slot 2

Config status : Active

Global flow-table status: Active

Local flow-table status: Active

Interface: GigabitEthernet1/0/2

Protocol: 6(TCP)

Global IP/port: 202.38.1.1/25

Local IP/port : 10.110.10.4/25

Rule name : ServerRule_4

NAT counting : 0

Service card : Slot 2

Config status : Active

Global flow-table status: Active

Local flow-table status: Active

Interface: GigabitEthernet1/0/2

Protocol: 6(TCP)

Global IP/port: 202.38.1.1/80

Local IP/port : 10.110.10.1/80

Rule name : ServerRule_2

NAT counting : 0

Service card : Slot 2

Config status : Active

Global flow-table status: Active

Local flow-table status: Active

Interface: GigabitEthernet1/0/2

Protocol: 6(TCP)

Global IP/port: 202.38.1.1/8080

Local IP/port : 10.110.10.2/80

Rule name : ServerRule_3

NAT counting : 0

Service card : Slot 2

Config status : Active

Global flow-table status: Active

Local flow-table status: Active

NAT logging:

Log enable : Disabled

Flow-begin : Disabled

Flow-end : Disabled

Flow-active : Disabled

Port-block-assign : Disabled

Port-block-withdraw : Disabled

Alarm : Disabled

NO-PAT IP usage : Disabled

NAT mapping behavior:

Mapping mode : Address and Port-Dependent

ACL : ---

Config status: Active

NAT ALG:

DNS : Enabled

FTP : Enabled

H323 : Enabled

ICMP-ERROR : Enabled

ILS : Enabled

MGCP : Enabled

NBT : Enabled

PPTP : Enabled

RTSP : Enabled

RSH : Enabled

SCCP : Enabled

SIP : Enabled

SQLNET : Enabled

TFTP : Enabled

XDMCP : Enabled

Static NAT load balancing: Disabled

通过以下显示命令,可以看到Host访问FTP server时生成NAT会话信息。

[Router] display nat session verbose

Slot 0:

Total sessions found: 0

Slot 2:

Initiator:

Source IP/port: 202.38.1.10/1694

Destination IP/port: 202.38.1.1/21

DS-Lite tunnel peer: -

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: TCP(6)

Inbound interface: GigabitEthernet1/0/2

Responder:

Source IP/port: 10.110.10.3/21

Destination IP/port: 202.38.1.10/1694

DS-Lite tunnel peer: -

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: TCP(6)

Inbound interface: GigabitEthernet1/0/1

State: TCP_ESTABLISHED

Application: FTP

Rule ID: -/-/-

Rule name:

Start time: 2012-08-15 1429 TTL: 3597s

Initiator->Responder: 7 packets 308 bytes

Responder->Initiator: 5 packets 312 bytes

Total sessions found: 1

外网用户通过域名访问内网服务器配置举例(地址不重叠)

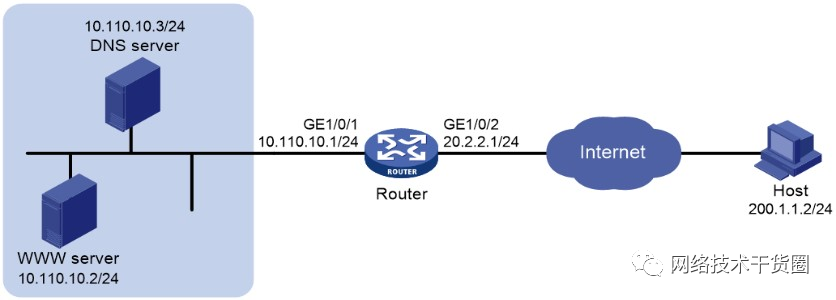

1.组网需求

某公司内部对外提供Web服务,Web服务器地址为10.110.10.2/24。

该公司在内网有一台DNS服务器,IP地址为10.110.10.3/24,用于解析Web服务器的域名。

该公司拥有两个外网IP地址:202.38.1.2和202.38.1.3。

需要实现,外网主机可以通过域名访问内网的Web服务器。

2.组网图

外网用户通过域名访问内网服务器配置组网图(地址不重叠)

外网用户通过域名访问内网服务器配置组网图(地址不重叠)3.配置思路

外网主机通过域名访问Web服务器,首先需要通过访问内网DNS服务器获取Web服务器的IP地址,因此需要通过配置NAT内部服务器将DNS服务器的内网IP地址和DNS服务端口映射为一个外网地址和端口。

DNS服务器回应给外网主机的DNS报文载荷中携带了Web服务器的内网IP地址,因此需要将DNS报文载荷中的内网IP地址转换为一个外网IP地址。外网地址分配可以通过出方向动态地址转换功能实现,转换载荷信息可以通过DNS ALG功能实现。

4.配置步骤

按照组网图配置各接口的IP地址,具体配置过程略。

开启DNS协议的ALG功能。

system-view

[Router] nat alg dns

配置ACL 2000,允许对内部网络中10.110.10.2的报文进行地址转换。

[Router] acl basic 2000

[Router-acl-ipv4-basic-2000] rule permit source 10.110.10.2 0

[Router-acl-ipv4-basic-2000] quit

创建地址组1。

[Router] nat address-group 1

添加地址组成员202.38.1.3。

[Router-address-group-1] address 202.38.1.3 202.38.1.3

[Router-address-group-1] quit

在接口GigabitEthernet1/0/2上配置NAT内部服务器,允许外网主机使用地址202.38.1.2访问内网DNS服务器。

[Router] interface gigabitethernet 1/0/2

[Router-GigabitEthernet1/0/2] nat server protocol udp global 202.38.1.2 inside 10.110.10.3 dns

在接口GigabitEthernet1/0/2上配置出方向动态地址转换,允许使用地址组1中的地址对DNS应答报文载荷中的内网地址进行转换,并在转换过程中不使用端口信息,以及允许反向地址转换。

[Router-GigabitEthernet1/0/2] nat outbound 2000 address-group 1 no-pat reversible

5.验证配置

以上配置完成后,外网Host能够通过域名访问内网Web server。通过查看如下显示信息,可以验证以上配置成功。

[Router] display nat all

NAT address group information:

Totally 1 NAT address groups.

Address group ID: 1

Port range: 1-65535

Address information:

Start address End address

202.38.1.3 202.38.1.3

NAT outbound information:

Totally 1 NAT outbound rules.

Interface: GigabitEthernet1/0/2

ACL: 2000

Address group ID: 1

Port-preserved: N NO-PAT: Y Reversible: Y

Service card: Slot 2

Config status: Active

Global flow-table status: Active

NAT internal server information:

Totally 1 internal servers.

Interface: GigabitEthernet1/0/2

Protocol: 17(UDP)

Global IP/port: 202.38.1.2/53

Local IP/port : 10.110.10.3/53

Rule name : ServerRule_1

NAT counting : 0

Service card : Slot 2

Config status : Active

Global flow-table status: Active

Local flow-table status: Active

NAT logging:

Log enable : Disabled

Flow-begin : Disabled

Flow-end : Disabled

Flow-active : Disabled

Port-block-assign : Disabled

Port-block-withdraw : Disabled

Alarm : Disabled

NO-PAT IP usage : Disabled

NAT mapping behavior:

Mapping mode : Address and Port-Dependent

ACL : ---

Config status: Active

NAT ALG:

DNS : Enabled

FTP : Enabled

H323 : Enabled

ICMP-ERROR : Enabled

ILS : Enabled

MGCP : Enabled

NBT : Enabled

PPTP : Enabled

RTSP : Enabled

RSH : Enabled

SCCP : Enabled

SIP : Enabled

SQLNET : Enabled

TFTP : Enabled

XDMCP : Enabled

Static NAT load balancing: Disabled

通过以下显示命令,可以看到Host访问Web server时生成NAT会话信息。

[Router] display nat session verbose

Slot 0:

Total sessions found: 0

Slot 2:

Initiator:

Source IP/port: 200.1.1.2/1694

Destination IP/port: 202.38.1.3/8080

DS-Lite tunnel peer: -

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: TCP(6)

Inbound interface: GigabitEthernet1/0/2

Responder:

Source IP/port: 10.110.10.2/8080

Destination IP/port: 200.1.1.2/1694

DS-Lite tunnel peer: -

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: TCP(6)

Inbound interface: GigabitEthernet1/0/1

State: TCP_ESTABLISHED

Application: HTTP

Rule ID: -/-/-

Rule name:

Start time: 2012-08-15 1429 TTL: 3597s

Initiator->Responder: 7 packets 308 bytes

Responder->Initiator: 5 packets 312 bytes

Total sessions found: 1

外网用户通过域名访问内网服务器配置举例(地址重叠)

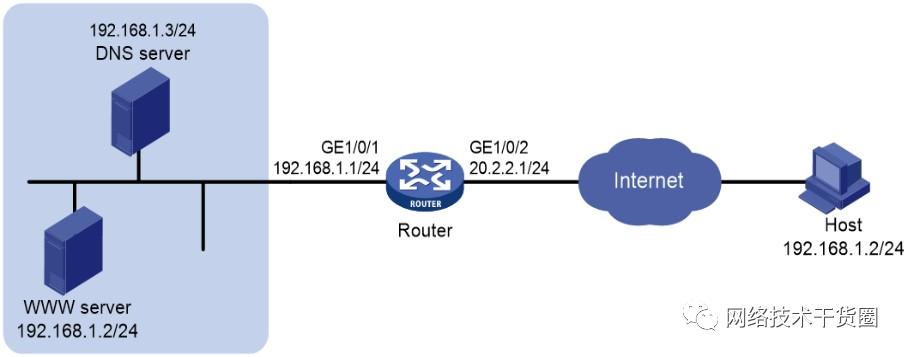

1.组网需求

某公司内网使用的IP地址为192.168.1.0/24。

该公司内部对外提供Web服务,Web服务器地址为192.168.1.2/24。

该公司在内网有一台DNS服务器,IP地址为192.168.1.3/24,用于解析Web服务器的域名。

该公司拥有三个外网IP地址:202.38.1.2、202.38.1.3和202.38.1.4。

需要实现,外网主机可以通过域名访问与其地址重叠的内网Web服务器。

2.组网图

外网用户通过域名访问内网服务器配置组网图(地址重叠)

外网用户通过域名访问内网服务器配置组网图(地址重叠)3.配置思路

这是一个典型的双向NAT应用,具体配置思路如下。

外网主机通过域名访问Web服务器,首先需要访问内部的DNS服务器获取Web服务器的IP地址,因此需要通过配置NAT内部服务器将DNS服务器的内网IP地址和DNS服务端口映射为一个外网地址和端口。

DNS服务器回应给外网主机的DNS报文载荷中携带了Web服务器的内网IP地址,该地址与外网主机地址重叠,因此在出方向上需要为内网Web服务器动态分配一个NAT地址,并将载荷中的地址转换为该地址。NAT地址分配可以通过出方向动态地址转换功能实现,转换载荷信息可以通过DNS ALG功能实现。

外网主机得到内网Web服务器的IP地址之后(该地址为NAT地址),使用该地址访问内网Web服务器,因为外网主机的地址与内网Web服务器的真实地址重叠,因此在入方向上也需要为外网主机动态分配一个NAT地址,可以通过入方向动态地址转换实现。

NAT设备上没有目的地址为外网主机对应NAT地址的路由,因此需要手工添加静态路由,使得目的地址为外网主机NAT地址的报文的出接口为GigabitEthernet1/0/2。

4.配置步骤

按照组网图配置各接口的IP地址,具体配置过程略。

开启DNS协议的ALG功能。

system-view

[Router] nat alg dns

配置ACL 2000,允许对内部网络中192.168.1.0/24网段的报文进行地址转换。

[Router] acl basic 2000

[Router-acl-ipv4-basic-2000] rule permit source 192.168.1.0 0.0.0.255

[Router-acl-ipv4-basic-2000] quit

创建地址组1。

[Router] nat address-group 1

添加地址组成员202.38.1.2。

[Router-address-group-1] address 202.38.1.2 202.38.1.2

[Router-address-group-1] quit

创建地址组2。

[Router] nat address-group 2

添加地址组成员202.38.1.3。

[Router-address-group-2] address 202.38.1.3 202.38.1.3

[Router-address-group-2] quit

在接口GigabitEthernet1/0/2上配置NAT内部服务器,允许外网主机使用地址202.38.1.4访问内网DNS服务器。

[Router] interface gigabitethernet 1/0/2

[Router-GigabitEthernet1/0/2] nat server protocol udp global 202.38.1.4 inside 192.168.1.3 dns

在接口GigabitEthernet1/0/2上配置出方向动态地址转换,允许使用地址组1中的地址对DNS应答报文载荷中的内网地址进行转换,并在转换过程中不使用端口信息,以及允许反向地址转换。

[Router-GigabitEthernet1/0/2] nat outbound 2000 address-group 1 no-pat reversible

在接口GigabitEthernet1/0/2上配置入方向动态地址转换,允许使用地址组2中的地址对外网访问内网的报文进行源地址转换,并在转换过程中使用端口信息。

[Router-GigabitEthernet1/0/2] nat inbound 2000 address-group 2

配置到达202.38.1.3地址的静态路由,出接口为GigabitEthernet1/0/2,下一跳地址为20.2.2.2(20.2.2.2为本例中的直连下一跳地址,实际使用中请以具体组网情况为准)。

[Router] ip route-static 202.38.1.3 32 gigabitethernet 1/0/2 20.2.2.2

5.验证配置

以上配置完成后,外网Host能够通过域名访问内网相同IP地址的Web server。通过查看如下显示信息,可以验证以上配置成功。

[Router] display nat all

NAT address group information:

Totally 2 NAT address groups.

Address group ID: 1

Port range: 1-65535

Address information:

Start address End address

202.38.1.2 202.38.1.2

Address group ID: 2

Port range: 1-65535

Address information:

Start address End address

202.38.1.3 202.38.1.3

NAT inbound information:

Totally 1 NAT inbound rules.

Interface: GigabitEthernet1/0/2

ACL: 2000

Address group ID: 2

Add route: N NO-PAT: N Reversible: N

Service card: Slot 2

Config status: Active

Global flow-table status: Active

NAT outbound information:

Totally 1 NAT outbound rules.

Interface: GigabitEthernet1/0/2

ACL: 2000

Address group ID: 1

Port-preserved: N NO-PAT: Y Reversible: Y

Service card: Slot 2

Config status: Active

Global flow-table status: Active

NAT internal server information:

Totally 1 internal servers.

Interface: GigabitEthernet1/0/2

Protocol: 17(UDP)

Global IP/port: 202.38.1.4/53

Local IP/port : 200.1.1.3/53

Rule name : ServerRule_1

NAT counting : 0

Service card : Slot 2

Config status : Active

Global flow-table status: Active

Local flow-table status: Active

NAT logging:

Log enable : Disabled

Flow-begin : Disabled

Flow-end : Disabled

Flow-active : Disabled

Port-block-assign : Disabled

Port-block-withdraw : Disabled

Alarm : Disabled

NO-PAT IP usage : Disabled

NAT mapping behavior:

Mapping mode : Address and Port-Dependent

ACL : ---

Config status: Active

NAT ALG:

DNS : Enabled

FTP : Enabled

H323 : Enabled

ICMP-ERROR : Enabled

ILS : Enabled

MGCP : Enabled

NBT : Enabled

PPTP : Enabled

RTSP : Enabled

RSH : Enabled

SCCP : Enabled

SIP : Enabled

SQLNET : Enabled

TFTP : Enabled

XDMCP : Enabled

Static NAT load balancing: Disabled

通过以下显示命令,可以看到Host访问Web server时生成NAT会话信息。

[Router] display nat session verbose

Slot 0:

Total sessions found: 0

Slot 2:

Initiator:

Source IP/port: 192.168.1.2/1694

Destination IP/port: 202.38.1.2/8080

DS-Lite tunnel peer: -

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: TCP(6)

Inbound interface: GigabitEthernet1/0/2

Responder:

Source IP/port: 192.168.1.2/8080

Destination IP/port: 202.38.1.3/1025

DS-Lite tunnel peer: -

VPN instance/VLAN ID/Inline ID: -/-/-

Protocol: TCP(6)

Inbound interface: GigabitEthernet1/0/1

State: TCP_ESTABLISHED

Application: HTTP

Rule ID: -/-/-

Rule name:

Start time: 2012-08-15 1429 TTL: 3597s

Initiator->Responder: 7 packets 308 bytes

Responder->Initiator: 5 packets 312 bytes

Total sessions found: 1

-

内网通过公网地址访问内网服务器的设置方法2024-11-07 3112

-

打破网络边界:P2Link助力实现高效远程访问与内网穿透2024-10-31 1040

-

如何通过内网IP安全访问云服务器?2024-09-23 1773

-

外网用户通过NAT设备访问内网服务器解决方案2024-08-23 1511

-

外网设备访问内网设备NAT如何快速配置2023-12-18 1788

-

如何在三层核心交换机上通过MAC地址限制终端访问外网2023-06-26 4760

-

【内网穿透案例】本地电脑变成服务器,外网随时连接2023-01-30 3339

-

如何禁止外网访问公司内网服务器?2023-01-16 2314

-

把旧手机改造成服务器!2021-02-07 5108

-

在Linux系统使用iptables实现外网访问内网2020-10-29 3925

-

以太网访问外网STM32是做TCP还是UDP?2019-08-06 2476

-

C/S架构外网访问服务器报错请问是为什么?如何解决?2018-06-21 4089

-

如何外网直接访问树莓派上搭建的服务器?2017-07-04 8916

-

Data Dashboard 外网访问2017-04-16 5019

全部0条评论

快来发表一下你的评论吧 !