MetaGeek:如何检测中间人攻击

电子说

描述

您是否曾想过,有人正试图通过仿冒您的网络获取机密信息?随着公共WiFi网络的出现和普及,这一现象变得非常常见。黑客可以很轻易地复制网络的SSID,并引导返回的客户端自动关联到重复的SSID上(这被称为蜜罐攻击),而用户没有意识到他们连接了错误的网络。

通常,黑客把自己的笔记本电脑设置成网络访问的代理服务器,让受害者连接到互联网并传输数据,而且它们并不觉得自己的网络安全受到了威胁。然后,黑客开始捕获所有经过的数据包流量和数据,这种行为也被称为中间人攻击。

这可能会让用户认为公共WiFi网络不值得黑客入侵。但帮助用户避免这种情况就像使用MetaGeek软件(比如inSSIDer或Chanalyzer)中的AP反锯齿功能一样简单,确保您连接到的网络是真正的SlimShady网络。

混淆网络

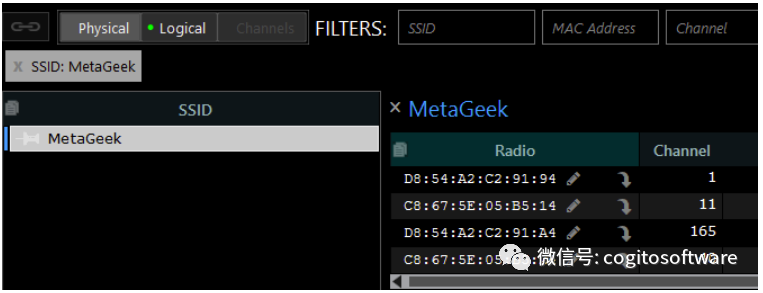

在MetaGeek播出的SSID自然就是“MetaGeek”。这是有两个AP和四个无线电,而不存在AP混淆的MetaGeek网络。

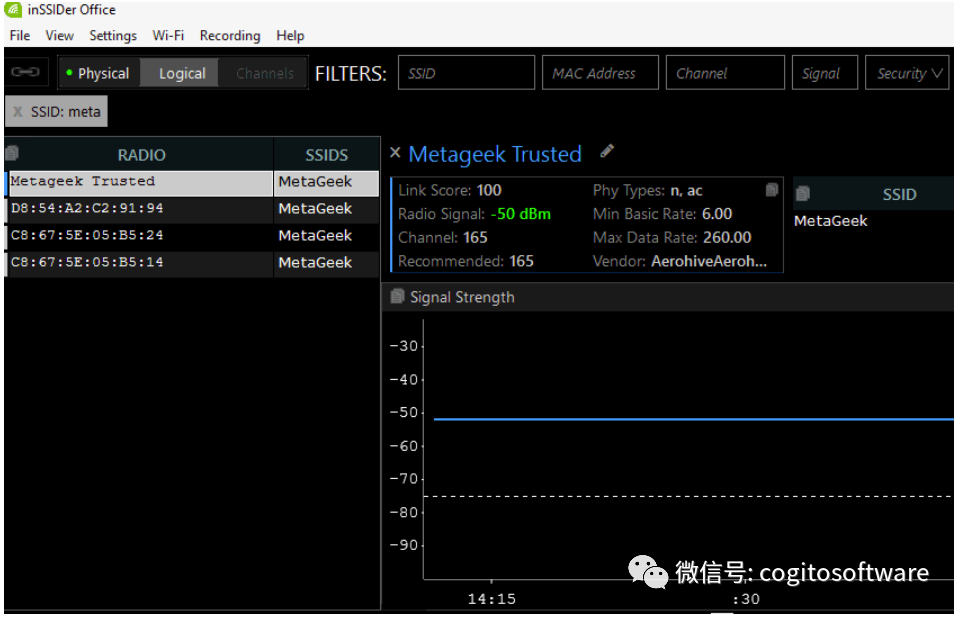

为了确保你知道哪些网络是你自己的,可以在物理模式中选择第一个无线电并点击铅笔图标来为它们重命名。它们现在被命名为“MetaGeekTrusted”。

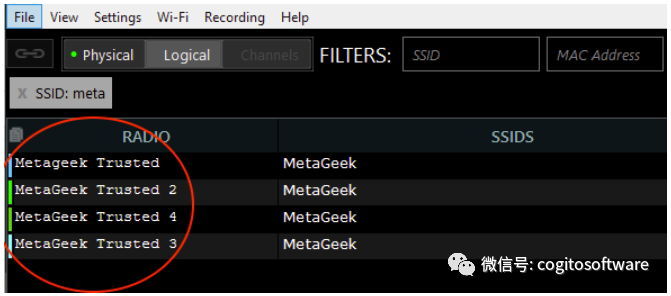

这是最终结果。MetaGeek的四个无线电都用了"可信"这个词。(请记住,inSSIDerOffice和Chanalyzer可以自动从CiscoAP信标中提取别名,这对Cisco网络管理员来说很方便)

进行检查

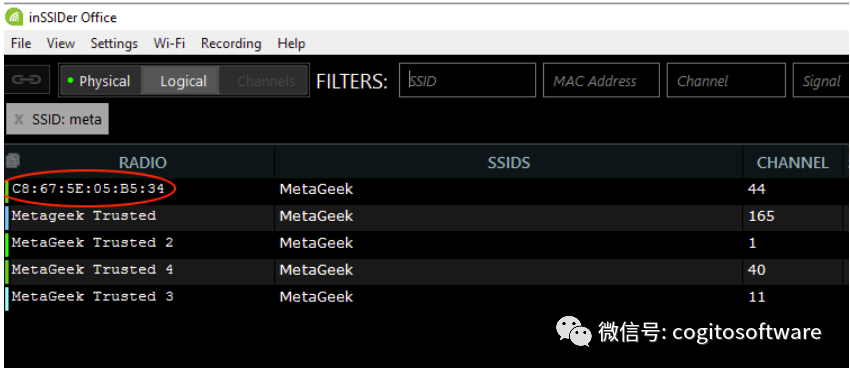

现在,我们可以通过使用带有WiFiPineapple的MetaGeekSSID建立一个欺骗网络来进行检查,就跟黑客会做的事差不多。从Chanalyzer或inSSIDer的网络表中看起来是这样的:

你有注意到一个电台仍然包含MAC地址而不是“可信”别名吗?这是一个冒牌货,你知道它是一个冒名顶替者,因为它没有别名。如果这是一次真正的攻击,您可以通过对信号强度级别进行不同的操作来追踪冒名AP。

现在您已经知道如何在Chanalyzer或inSSIDer中重命名您的网络,您可以清楚地确定哪些网络是安全的,哪些网络是冒名顶替的,这样您就可以保护自己和其他人免受中间人攻击。

审核编辑 :李倩

-

基于ARP缓存超时的中间人攻击检测方法2009-04-18 1079

-

基于ARP欺骗的中间人攻击的检测与防范_刘衍斌2017-03-19 854

-

基于熵度量的DDoS攻击检测方法2018-02-05 1206

-

APT攻击检测研究综述2018-03-05 1487

-

Spam攻击检测方案2018-03-13 1434

-

国内访问微软Github报证书错误 或遭到中间人攻击2020-03-27 3291

-

OpenWRT容易受中间人攻击 更新通过未加密渠道传输2020-04-02 3603

-

MITMf中间人攻击测试框架2022-05-09 674

-

Xen基础架构安全性分析 主机内的虚拟机间的攻击2022-09-06 895

-

面向红队渗透测试的隐蔽式门禁攻击硬件开源项目介绍2026-04-22 267

全部0条评论

快来发表一下你的评论吧 !