简化从开始到部署的IoT安全性

描述

从一开始,PC、工业系统和各种计算设备就被设计为单独的计算点。因此,安全性从来都不是头等大事。

然而,今天一切都是相互联系的。物联网和工业4.0引入了最初未被考虑的新的安全威胁。因此,我们对构建、管理和维护电子系统的思考方式也必须改变。

保护连接设备比大多数人想象的要早得多,并且远远超出了单个工程师或公司的工作。即使在使用强大组件的系统中,漏洞也可能早在半导体制造阶段就出现,并在整个固件开发、应用程序编程和将设备连接到网络的过程中持续存在。

不幸的是,没有单点解决方案可以抵御所有这些潜在的威胁媒介。但是,工具、流程和方法正在变得可用,可以减轻嵌入式和物联网工程师的一些安全负担。

您应该多早开始保护您的产品?

为了回答上述问题,重要的是要考虑任何连接设备的基本开端 - 它的硅。在这方面,产品的制造与以后如何使用同样重要。

让我们看看像格芯(GF)这样的公司,其位于纽约马耳他的Fab 8 300 mm制造工厂在满负荷生产时每年能够生产超过70万片晶圆。该工厂生产14纳米GPU和CPU,如AMD基于Zen的Ryzen和Epyc SoC,以及支持数据中心处理到5G网络的各种其他半导体。

Fab 8是格芯最先进的制造工厂,部分原因是它几乎完全自动化。它还符合 ITAR 标准。

《国际交通和武器条例》(ITAR)是出口限制,有助于控制美国军需品清单(USML)中确定的军事相关技术的流动。虽然进出口管制似乎与物联网设备安全没有任何关系,但它们几乎与物联网设备安全有关。

这是因为任何使用此类产品的供应商都必须满足一长串要求才能保持与ITAR的合规性。这些包括:

生产车间的人员限制

限制使用移动设备

工作冗余副本,以防止在发生攻击时停工

要求所有晶圆厂员工使用数字工作站

使用无纸化系统,限制未经授权的信息查看

“ITAR的成立是为了控制和防止向美国政府发布关键技术,敏感技术,”格芯航空航天和国防业务线主任Ezra Hall说。“你可以想象美国政府可能为之制造半导体的所有敏感类型的应用,这些应用属于ITAR,其中包括非半导体。

ITAR合规性确保制造设施与生产在那里生产的设备相同,如果不是更安全的话。霍尔指出,使Fab 8符合ITAR法规开辟了巨大的市场机会,在“美国最先进的纯半导体工厂园区”制造的所有设备都遵循相同的安全制造实践。

保护设备内存

一旦设备通过初始阶段,供应商就需要决定如何使存储在其中的内存和信息尽可能安全。无论是通过安全启动还是TEE等过程,都必须保护内存以保护整个设备。

安全硬件(如可信执行环境 (TEE))的主要目的是保护存储在内存中的重要指令和 IP。毕竟,这就是为什么许多系统选择从这些区域运行其安全启动过程的原因。

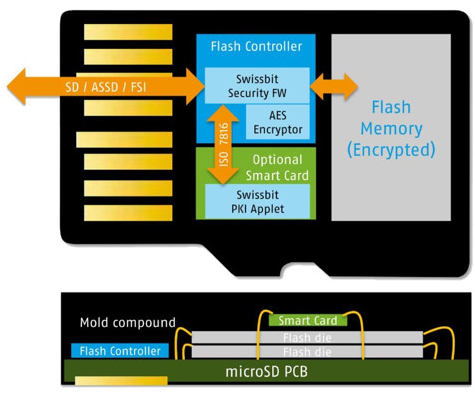

但是,尽管像 Arm TrustZone 这样的 TEE 解决方案越来越多,但许多开发人员仍在努力应对 TPM、内存保护单元 (MPU) 和其他安全硬件元素的复杂性。事实上,Swissbit安全解决方案副总裁Hubertus Grobbel指出,安全启动等流程的最大挑战只是让开发人员易于理解和使用。

更具体地说,如何在不将自己锁定的情况下使用这些技术?

“看看开发人员拥有的各种选项,例如连接到处理器旁边或集成到处理器中的TPM或安全元件,或集成到处理器中的软件安全性,”Grobbel说。“通常,你也有一个信任区,对吧?

“一旦[你集成了一个安全解决方案]在CPU中,你或多或少地粘在CPU上。如果CPU中有什么东西坏了,你就会陷入CPU硬件的困境,这些硬件在整个生命周期中可能无法维护和管理。因此,我们的方法是提供一种安全性,该安全性已集成到开发人员无论如何都需要的东西中。

“这就是存储。

Swissbit 最近发布了树莓派安全启动解决方案,这是一种基于 PS-45u-DP-microSD 卡“树莓版”的数据加密和访问保护机制(图 2)。根据 Grobbel 的说法,该解决方案非常适合保护系统免受未经授权的数据访问、代码操纵和 IP 违规的影响。更好的是,它附带了一个配套的软件开发工具包(SDK)。

图 2.瑞士比特安全

Raspberry Pi SDK 的安全启动解决方案提供了一个基于 U-Boot 主线和内核的开源预启动环境,允许所有级别的开发人员访问现代 MCU 和 MPU 上提供的相同类型的安全功能。此外,该解决方案的开源特性使用户能够灵活地修改其安全实现,以满足其特定应用程序和系统资源的需求。

保护设备的最大挑战

除了引导过程之外,仍然需要保护在连接的设备上运行的更高级别的应用程序软件,因为此代码中的错误可能会提供对其他敏感系统实用程序的不需要的访问。

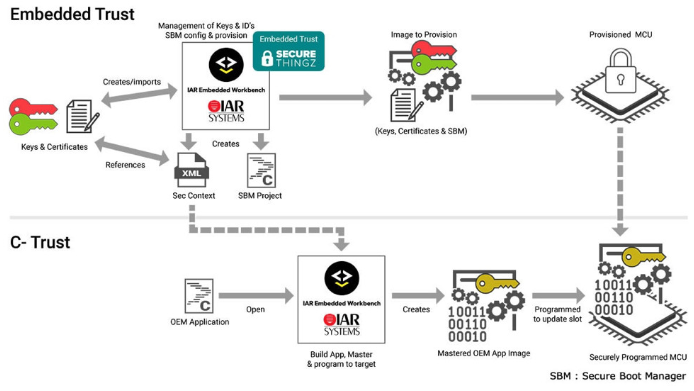

海顿·波维(Haydn Povey)是IAR系统公司安全事务所的首席执行官兼嵌入式安全解决方案总经理,他意识到了这一点。作为回应,IAR发布了C-Trust开发工具套件,该套件允许没有深厚技术安全知识的开发人员轻松加密其应用程序代码,几乎不需要软件返工。

C-Trust 通过加密过程将应用程序绑定到目标硬件的元素来实现这一点,从而延续通过安全启动等操作实现的信任链(图 3)。

图 3.嵌入式信任和 C 信任流程

“我们使用密码学首先确保设备是正确的设备,”Povey说。因此,例如,对于意法半导体器件,我们利用了它们集成的SFI或安全固件安装功能,以便我们可以保证它是使用加密技术的有效意法半导体器件。然后,我们可以控制该设备以创建配对,然后以加密格式加载应用程序。

“即使有人坐在计算机和正在编程的设备之间,他们也只能看到垃圾。我们可以确保您打算加载到该设备上的应用程序是正确的应用程序。

C-Trust 安装的手动部分涉及选择应用程序将用于获取资源访问权限的受信任内存区域。但这也使开发人员有机会设置权限,以防止来自不受信任的内存区域的数据到达尝试访问它的应用程序。

如图 3 所示,C-Trust 的所有功能都可以通过 IAR 嵌入式工作台环境进行访问。

认证安全性

当然,物联网设备的标志是它以某种方式连接到某种类型的网络。这个网络甚至可能是互联网本身。

从物联网安全的角度来看,这给许多工程师带来的挑战是,他们正在处理资源严重受限的端点设备。这些系统通常没有基于 Web 的加密(如 AES-256)所需的本地计算或内存资源。

为了应对这一挑战,像Veridify(以前称为SecureRF)这样的公司正在开发“轻量级”加密方法,这些方法在ROM和RAM有限的小尺寸系统中是可行的。例如,该公司的设备所有权管理和注册(DOME)客户端是一个软件库,为超紧凑的物联网边缘系统提供配置,管理和安全连接工具,并提供即使在低时钟速度运行的CPU上也可以快速运行的加密。

“就嵌入式客户端本身的资源而言,通常我们说需要多达20KB的ROM来包含DOME客户端库。在任何时候,它都可能使用800字节的RAM,“Veridify德雷克史密斯的开发副总裁说。

DOME 客户端附带一个软件开发工具包,其中包含一个 DOME 客户端库以及安卓和 iOS 接口设备。

“我们为您提供了并行平台,用于进行更新,配置和其他一些管理功能,这些功能不会成为实际行业设备的焦点,”Veridify首席执行官Louis Parks说。“[该设备]旨在管理建筑物中的灯光,热量或电梯,这就是它的作用。它可能具有安全性的关键,但同样,通过确保这些结构化平台,我们可以帮助客户在现场管理它,安全地管理它,管理交接和更新。

DOME 还通过了 Arm 平台安全架构 (PSA) 1 级认证,这意味着用户可以将其集成到更大的安全结构中,从而确保当前的系统保护和未来的路线图。

我们如何知道物联网设备符合我们的安全标准?

尽管随着工具和方法的发布,这些工具和方法简化了物联网解决方案堆栈每个级别的安全性,但每个连接的设备中都会存在漏洞。而且,这个话题更令人沮丧的一个方面是,即使供应商A尽其所能创建一个强大,安全的物联网端点,如果供应商B在同一网络上的产品中偷工减料,所有这些努力都可能毫无用处。

作为回应,主要的物联网组织一直在努力制定安全标准,使公司承担一定程度的责任。例如,谷歌工程副总裁兼Android安全和隐私主管David Kleidermacher代表他的公司加入安全物联网联盟(ioXT),该联盟是一个希望实施物联网安全全球标准的行业联盟。

在最近接受嵌入式计算设计采访时,Kleidermacher指出,这一过程的挑战部分实际上不是标准的创建,而是创建一个可扩展的合规计划,该计划考虑了所有潜在的设备和用例。

但要使这些计划成为可能,它们背后需要有只有政府才能提供的牙齿。Kleidermacher希望各国政府能够围绕物联网安全标准制定任务,以促进并确保它们在连接设备中的使用。

在那之前,无论是将来的某个地方,如果它真的发生,供应商都必须将安全性放在其连接设备思维过程的最前沿。考虑一下安全性的复杂性,从组件开始到物联网产品到达消费者手中。

审核编辑:郭婷

-

物联网开源工具Unik:用Unikernel提高连接安全性2016-06-07 2720

-

边缘智能的边缘节点安全性2018-10-22 3806

-

各国汽车安全性怎么测试2019-05-16 2259

-

FPGA器件如何提升物联网安全性2019-06-25 2318

-

蓝牙mesh系列的网络安全性2019-07-22 2320

-

实现更强大IoT设备安全性的步骤2021-02-22 1688

-

为什么基于硬件的安全性更有效?2021-03-05 1980

-

如何利用蓝牙5打造高级别的IoT安全性?2021-06-15 9553

-

IoT安全性的十大挑战2018-02-27 20655

-

如何在物联网设备的快速部署态势中保证网络安全性?2018-10-10 5289

-

物联网网关的安全性设计2018-11-14 5581

-

在物联网的所有阶段都必须考虑安全性2019-05-14 3473

-

如何提高IoT设备的安全性2020-05-09 1280

-

安全性和可靠性是工业 IoT 无线网络的关键2021-03-20 874

-

IoT 开发人员必须考虑设计和安全性2023-01-03 1203

全部0条评论

快来发表一下你的评论吧 !