浅谈网络安全防护与应对策略

安全设备/系统

168人已加入

描述

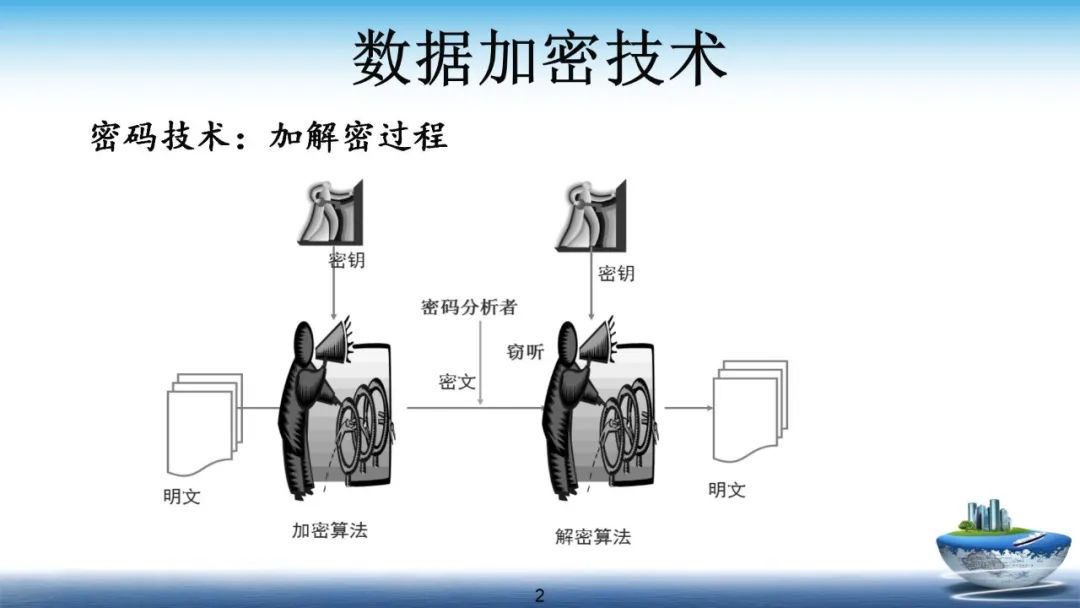

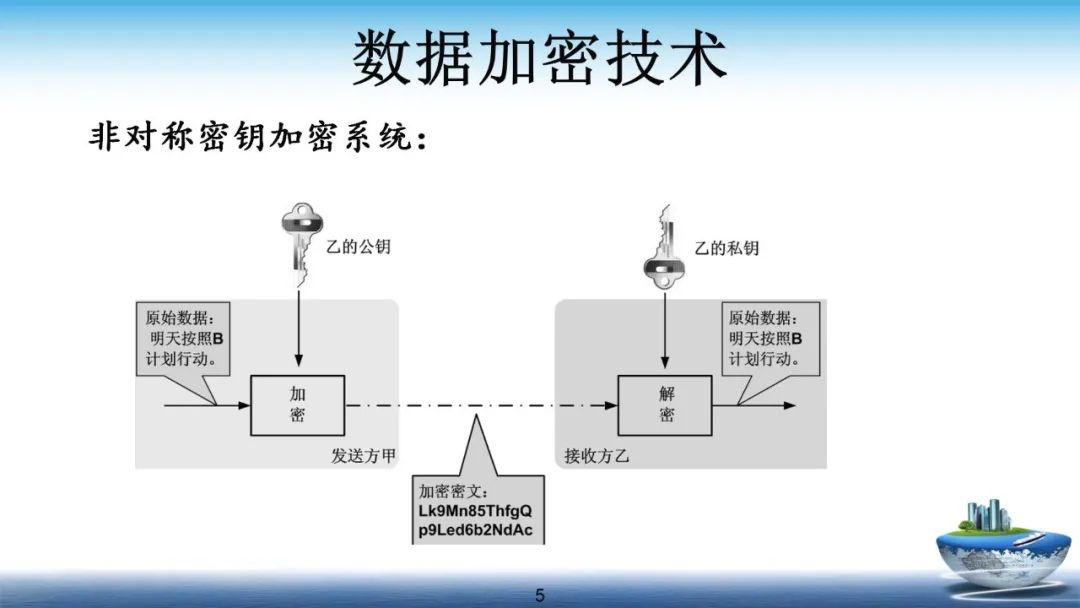

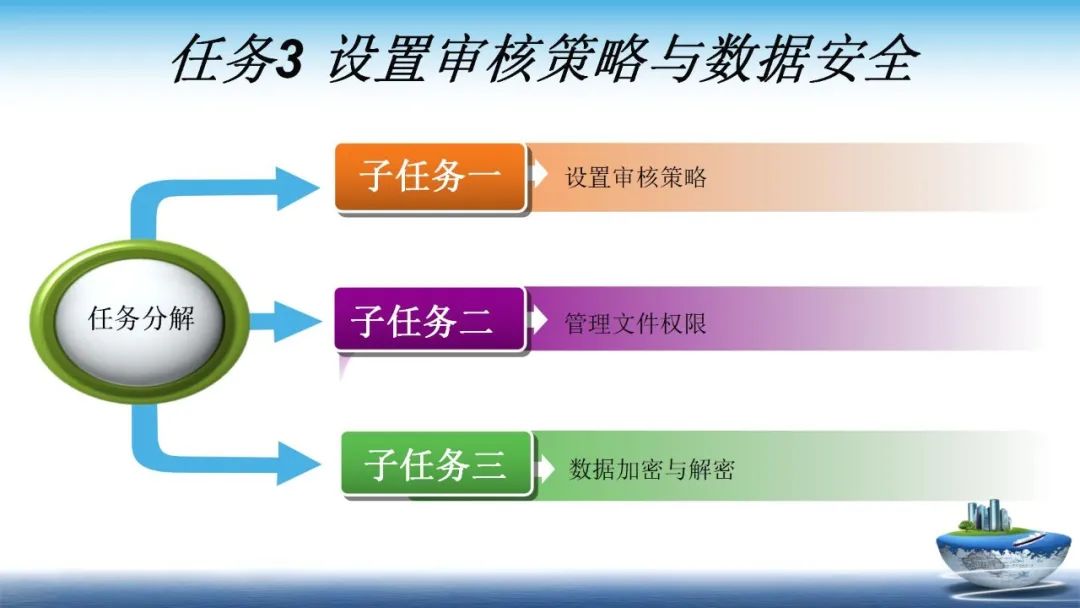

数据加密技术

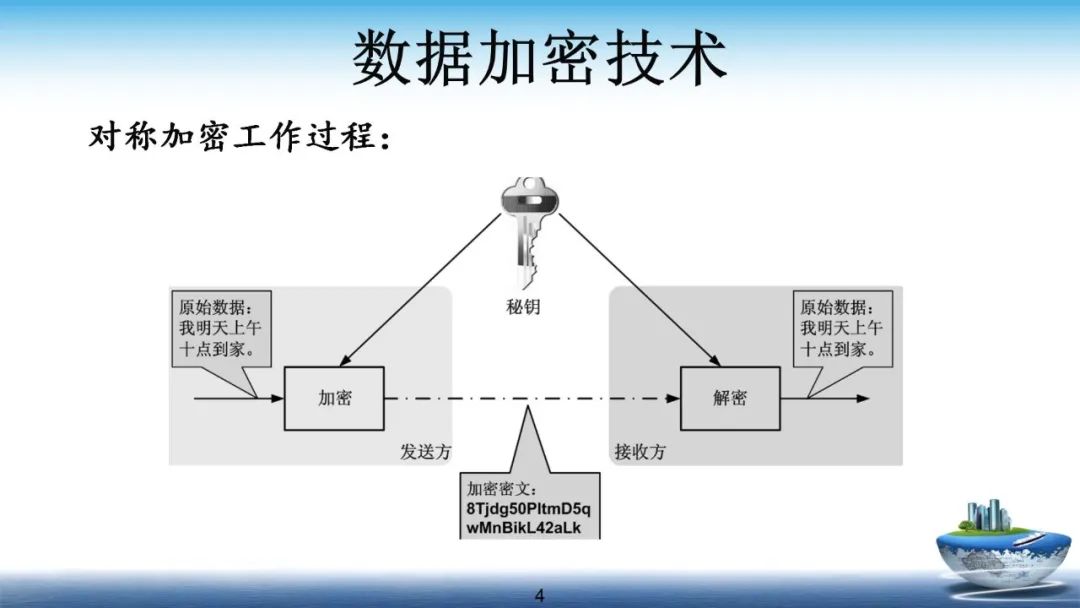

对称加密技术的工作过程:

发送发用自己的秘钥对要发送的信息进行加密

发送方将加密后的信息通过网络传送给接收方

接收方使用发送发进行加密的秘钥对接收到的加密信息进行解密,得到明文信息

编辑:黄飞

声明:本文内容及配图由入驻作者撰写或者入驻合作网站授权转载。文章观点仅代表作者本人,不代表电子发烧友网立场。文章及其配图仅供工程师学习之用,如有内容侵权或者其他违规问题,请联系本站处理。

举报投诉

- 相关推荐

- 热点推荐

- 网络安全

-

知语云全景监测技术:现代安全防护的全面解决方案2024-02-23 9283

-

攻击逃逸测试:深度验证网络安全设备的真实防护能力2025-11-17 927

-

专家呼吁:网络安全建设亟需开放与合作2010-09-29 2625

-

网络安全隐患的分析2012-10-25 2947

-

嵌入式设备网络安全有什么策略?2019-09-19 3693

-

2020 年网络安全的四大变化2020-02-07 4058

-

智能安全防护软件策略构件的设计与实现2009-04-02 615

-

网络安全的对策2009-08-24 756

-

中国电信通信网络安全防护管理办法2010-08-19 720

-

网络通信安全问题及其应对策略研究2016-03-28 658

-

EMI解析:影响、防护与应对策略?2024-03-12 2158

-

以守为攻,零信任安全防护能力的新范式2024-05-27 1836

-

海外HTTP安全挑战与应对策略2024-10-18 1376

-

最有效的云服务器网络安全防护措施2024-10-31 1762

-

深入剖析Docker全链路安全防护策略2025-08-18 1357

全部0条评论

快来发表一下你的评论吧 !