【Tools】被动扫描工具EPScan

电子说

1.4w人已加入

描述

0x01 工具介绍

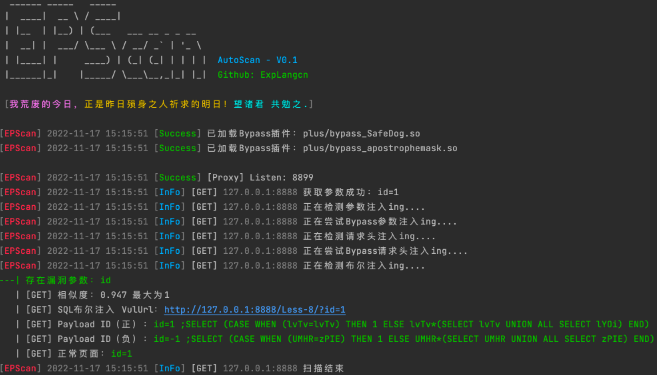

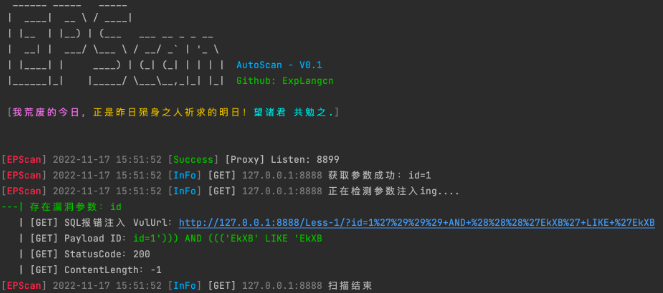

被动收集资产并自动进行SQL注入检测(插件化 自动Bypass)、XSS检测、RCE检测、敏感信息检测。

0x02 安装与使用

1、常用参数命令

./EPScan -h

Usage of /EPScan:

-deep bool // 选择后开启,默认不开启,不开效率快但是误报微高

深入扫描(降低效率提高准确率)

-pdelay string // 需带有http协议头,看例子

流量转发(程序的流量转发到指定端口,例如Burp的8080端口: http://127.0.0.1:8080)

-pdir string // 加载指定目录下所有的插件,默认不进行Bypass

批量加载指定目录下的Bypass插件

-plist string // 查看插件信息,默认输出 "plus/" 目录下的插件信息

查看插件列表和详细信息 (default "plus/")

-port string // 开启监听端口

监听端口配置 (default "8899")

-ptest string // 测试指定插件效果 会输出原始Payload和处理后的Payload

插件测试

-run bool // 开始被动式扫描,例如:./EPScan -pdir plus/ -port 8899 -run

开始被动式扫描

2、一定要下载crt并安装证书,否则无法扫描https

./EPScan -port 8899 -run

3、开始被动式扫描并加载Bypass插件目录

../EPScan -pdir plus/ -port 8899 -run

审核编辑 :李倩

声明:本文内容及配图由入驻作者撰写或者入驻合作网站授权转载。文章观点仅代表作者本人,不代表电子发烧友网立场。文章及其配图仅供工程师学习之用,如有内容侵权或者其他违规问题,请联系本站处理。

举报投诉

- 相关推荐

- 热点推荐

- SQL

-

在RN4020,中央或观察员角色执行主动扫描还是被动扫描?2020-05-07 1870

-

GRM Tools 3 评测:新的工具带来新的方式2020-10-17 1360

-

【ELF 1开发板试用】+ 5.0 Wireless_Tools WIFI工具移植2023-12-06 14646

-

硬件型号扫描工具2008-01-10 623

-

EDA Tools in FPGA2009-12-05 785

-

什么是Data Mining Tools2010-02-22 1188

-

NEC Tools 78Kx系列用户手册2011-04-18 1771

-

xiami-tools虾米工具包2022-06-01 850

-

wechat-tools微信小程序快速开发工具2022-06-29 1111

-

i2c-tools工具的安装和使用简单介绍2022-11-17 12036

-

简洁高效的XSS扫描工具2023-01-17 3493

-

VeinMind Tools正式发布 v2.0版本2023-02-23 1897

-

常见的漏洞扫描工具2023-06-28 3452

-

i2c-tools工具的介绍2023-07-27 3803

-

POC管理和漏洞扫描小工具2024-01-09 2115

全部0条评论

快来发表一下你的评论吧 !