2022软件安全年终大考成绩公布:95%软件都有漏洞,你是那5%吗?

描述

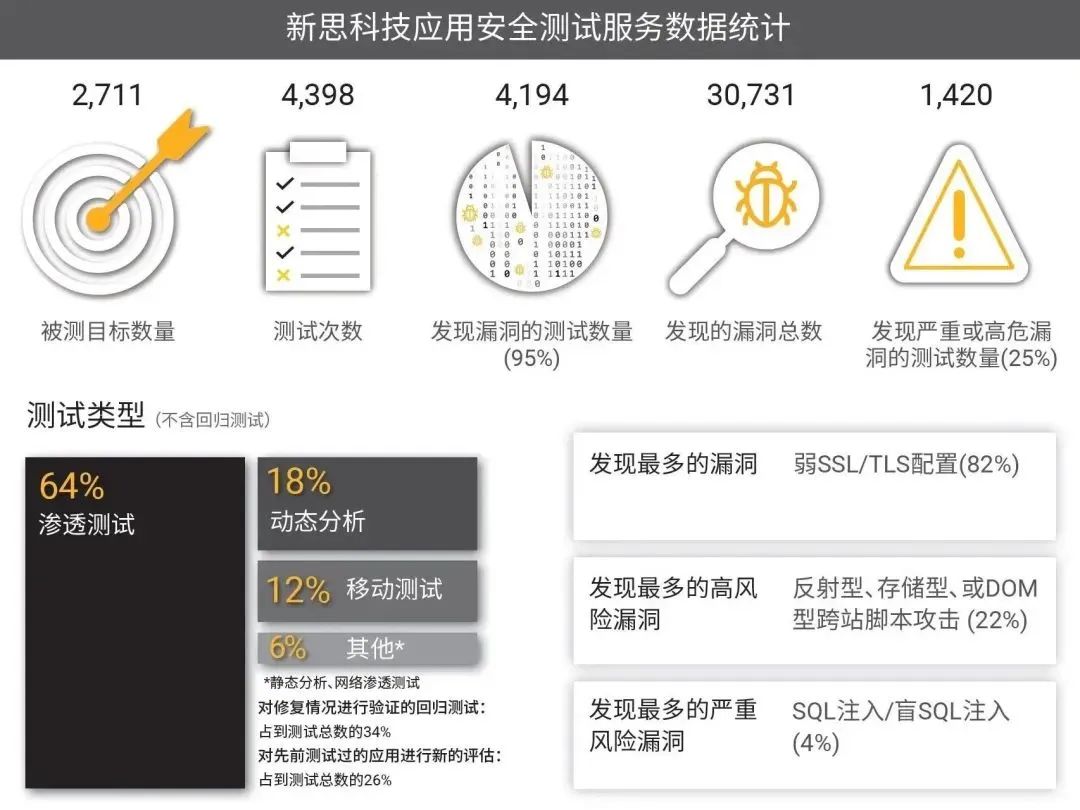

新思科技(Synopsys)近日发布了《2022年软件漏洞报告》。该报告对2,700多个目标软件进行了4,300多次安全测试,并对结果进行了审查。 报告显示,在4,300多次测试中:

-

95%的目标应用存在某种形式的漏洞,比去年减少2%

-

20%存在高危漏洞,比去年减少10%

-

4.5%存在严重漏洞,比去年减少1.5%

22%的目标测试暴露于跨站点脚本(XSS)漏洞。这是影响Web应用最普遍和最具破坏性的高/严重风险漏洞之一。许多XSS漏洞发生在应用运行时。好消息是,今年的调查结果中发现的风险比去年低6%。这意味着企业正在采取积极措施,以减少其应用中的XSS漏洞。

78%的目标应用中发现了OWASP排名前10的漏洞。其中,应用和服务器配置错误占测试中发现的总体漏洞的18%(比去年的调查结果减少 3%),以OWASP “A05:2021 - 安全配置错误”为主。发现的漏洞总数中有18%可归为2021 OWASP Top 10中的“A01:2021 – 访问控制失效”(比去年减少1%)。

21%的渗透测试中发现了易受攻击的第三方库(比去年的调查结果增加了3%)。这对应于2021年OWASP排名前10名中的“A06:2021-易受攻击和过时的组件”。大多数企业混合使用定制代码、商业现成代码和开源组件来创建他们在销售或内部使用的软件。这些企业通常有非正式的(或没有)物料清单,不能详细说明他们的软件正在使用哪些组件,以及这些组件的许可证、版本和补丁状态。许多公司在使用数百个应用或软件系统,每个公司本身可能有成百上千个不同的第三方和开源组件。因此,他们迫切需要准确、最新的软件物料清单(SBOM),以有效追踪这些组件。

72%的漏洞被认为是低风险或中等风险。也就是说,攻击者无法直接利用发现的漏洞来访问系统或敏感数据。尽管如此,这些漏洞风险不容小觑,因为不法分子甚至可以利用风险较低的漏洞来发起攻击。例如,冗长的服务器Banner信息(在49%的DAST测试和42%的渗透测试中发现)提供了服务器名称、类型和版本号等信息,攻击者可以利用这些信息对特定技术栈发起有针对性的攻击。 所以说,低风险漏洞同样不容小觑,也会被利用以发起攻击。

22%的目标测试暴露于跨站点脚本(XSS)漏洞。这是影响Web应用最普遍和最具破坏性的高/严重风险漏洞之一。许多XSS漏洞发生在应用运行时。好消息是,今年的调查结果中发现的风险比去年低6%。这意味着企业正在采取积极措施,以减少其应用中的XSS漏洞。

78%的目标应用中发现了OWASP排名前10的漏洞。其中,应用和服务器配置错误占测试中发现的总体漏洞的18%(比去年的调查结果减少 3%),以OWASP “A05:2021 - 安全配置错误”为主。发现的漏洞总数中有18%可归为2021 OWASP Top 10中的“A01:2021 – 访问控制失效”(比去年减少1%)。

21%的渗透测试中发现了易受攻击的第三方库(比去年的调查结果增加了3%)。这对应于2021年OWASP排名前10名中的“A06:2021-易受攻击和过时的组件”。大多数企业混合使用定制代码、商业现成代码和开源组件来创建他们在销售或内部使用的软件。这些企业通常有非正式的(或没有)物料清单,不能详细说明他们的软件正在使用哪些组件,以及这些组件的许可证、版本和补丁状态。许多公司在使用数百个应用或软件系统,每个公司本身可能有成百上千个不同的第三方和开源组件。因此,他们迫切需要准确、最新的软件物料清单(SBOM),以有效追踪这些组件。

72%的漏洞被认为是低风险或中等风险。也就是说,攻击者无法直接利用发现的漏洞来访问系统或敏感数据。尽管如此,这些漏洞风险不容小觑,因为不法分子甚至可以利用风险较低的漏洞来发起攻击。例如,冗长的服务器Banner信息(在49%的DAST测试和42%的渗透测试中发现)提供了服务器名称、类型和版本号等信息,攻击者可以利用这些信息对特定技术栈发起有针对性的攻击。 所以说,低风险漏洞同样不容小觑,也会被利用以发起攻击。

此研究报告强调,采用诸如DAST和渗透测试等侵入式黑盒测试技术,可以有效发现软件开发生命周期中的漏洞。一个全面的应用安全测试方案应该将这类安全工具纳入其中。 Girish Janardhanudu软件质量与安全部门安全咨询副总裁新思科技

本报告中的大多数安全测试是侵入式“黑盒”或“灰盒”测试,包括渗透测试、动态应用安全测试(DAST)和移动应用安全测试(MAST),旨在探测在真实环境不法分子会如何攻击正在运行的应用。参与测试的行业包括软件和互联网、金融服务、商业服务、制造业、消费者服务和医疗保健。其中82%的测试目标是Web应用或系统,13%是移动应用,其余则是源代码或网络系统/应用。安全测试的最佳方法是利用广泛的可用工具,包括静态分析、动态分析和软件组成分析,以帮助确保应用或系统没有漏洞。

扫描下方二维码,查看完整报告

本报告中的大多数安全测试是侵入式“黑盒”或“灰盒”测试,包括渗透测试、动态应用安全测试(DAST)和移动应用安全测试(MAST),旨在探测在真实环境不法分子会如何攻击正在运行的应用。参与测试的行业包括软件和互联网、金融服务、商业服务、制造业、消费者服务和医疗保健。其中82%的测试目标是Web应用或系统,13%是移动应用,其余则是源代码或网络系统/应用。安全测试的最佳方法是利用广泛的可用工具,包括静态分析、动态分析和软件组成分析,以帮助确保应用或系统没有漏洞。

扫描下方二维码,查看完整报告

原文标题:2022软件安全年终大考成绩公布:95%软件都有漏洞,你是那5%吗?

文章出处:【微信公众号:新思科技】欢迎添加关注!文章转载请注明出处。

声明:本文内容及配图由入驻作者撰写或者入驻合作网站授权转载。文章观点仅代表作者本人,不代表电子发烧友网立场。文章及其配图仅供工程师学习之用,如有内容侵权或者其他违规问题,请联系本站处理。

举报投诉

- 相关推荐

- 热点推荐

- 新思科技

-

上汽大众2025年全年终端销售106万辆2026-01-06 582

-

虹科分享|如何解决勒索软件安全漏洞2022-07-22 1533

-

【获奖名单公布】请查收!你有一份来自 2022 新年礼物~2021-12-31 6759

-

你知道嵌入式软件工程师常用的软件都有哪些吗2021-12-24 5184

-

研究人员发现防毒软件有安全漏洞,可被攻击者提升特权2020-10-13 2378

-

固件漏洞安全问题的解决办法2020-09-07 1349

-

如何避免汽车软件安全漏洞?黑莓一招解决2018-01-16 1851

-

解析软件漏洞的发展2017-09-30 1083

-

某安全浏览器竟然也被查出高危漏洞?开源安全问题不容忽视2017-08-31 3357

-

考试成绩管理设计软件2017-04-22 6948

-

0day安全:软件漏洞分析技术(第2版)2015-10-16 564

-

[资料分享]+Android软件安全审计及漏洞修复经验谈2015-09-26 4319

-

软件设计中的安全漏洞动态检测技术分析2010-02-26 695

-

软件安全漏洞的静态检测技术2009-04-20 910

全部0条评论

快来发表一下你的评论吧 !