一款红队在大量的资产中存活探测与重点攻击系统指纹探测工具

电子说

描述

项目地址

https://github.com/EASY233/Finger

0x01 下载使用Finger使用python3.7开发全平台支持,可以使用下面命令下载使用

git clone https://github.com/EASY233/Finger.git

pip3 install -r requirements.txt

python3 Finger.py -h

0x02 参数说明Finger追求极简命令参数只有以下几个:

-

-u 对单个URL进行指纹识别

-

-f 对指定文件中的url进行批量指纹识别

-

-i 对ip进行fofa数据查询采集其web资产

-

-if 对指定文件中的ip批量调用fofa进行数据查询采集其web资产

-

-fofa 调用fofa api进行资产收集

-

-quake 调用360 quake进行资产收集

-

-o 指定输出方式默认不选择的话是xlsx格式,支持json,xls。

Finger支持的URL格式有:www.baidu.com , 127.0.0.1,http://www.baidu.com。 但是前两种不推荐使用Finger会在URL处理阶段自动为其添加http://和https://

Finger支持的IP格式有单个IP格式192.168.10.1,IP段192.168.10.1/24,某一小段IP192..168.10.10-192.168.10.50满足日常使用的所有需求。Finger会首先通过Fofa采集IP的web资产,然后对其进行存活探测以及系统指纹探测。

0x03 配置说明

默认线程数为30实际需要修改可以在config/config.py中进行修改,调用api查询功能需要从配置文件修改为自已对应的 api信息。

# 设置线程数,默认30

threads = 30

# 设置Fofa key信息

Fofa_email = ""

Fofa_key = ""

# 普通会员API查询数据是前100,高级会员是前10000条根据自已的实际情况进行调整。

Fofa_Size = 100

# 设置360quake key信息,每月能免费查询3000条记录

QuakeKey = ""

# 是否选择在线跟新指纹库,默认为True每次程序都会检查一遍指纹库是否是最新

FingerPrint_Update = True

0x04 指纹识别规则Finger的指纹规则学习之EHole(棱洞)2.0 重构版-红队重点攻击系统指纹探测工具。指纹格式如下:

cms:系统名称

method:识别方式 (支持三种识别方式,分别为:keyword、faviconhash、regula)

location:位置(指纹识别位置,提供两个位置,一个为body,一个为header)

keyword:关键字(favicon图标hash、正则表达式、关键字)

keyword支持多关键字匹配,需要所有关键字匹配上才能识别。

一个简单例子:

{

"cms": "seeyon",

"method": "keyword",

"location": "body",

"keyword": ["/seeyon/USER-DATA/IMAGES/LOGIN/login.gif"]

}

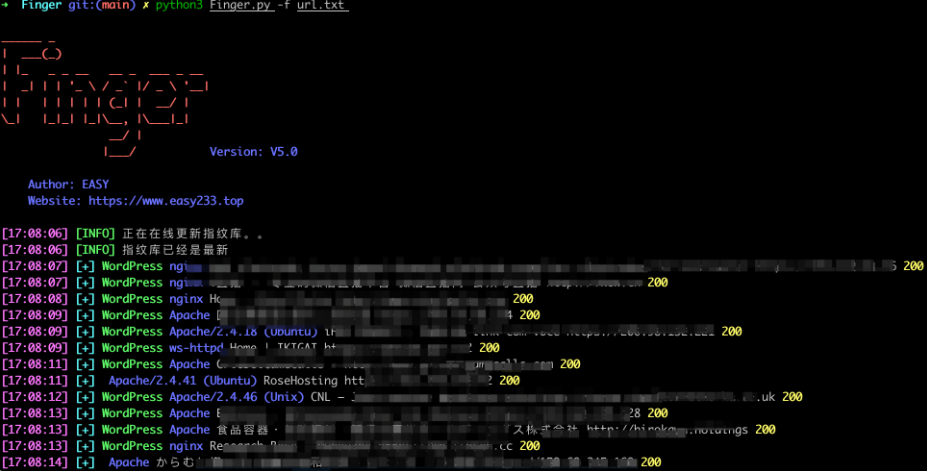

0x05 实际效果URL批量扫描效果如下:

调用api进行资产收集效果扫描如下:

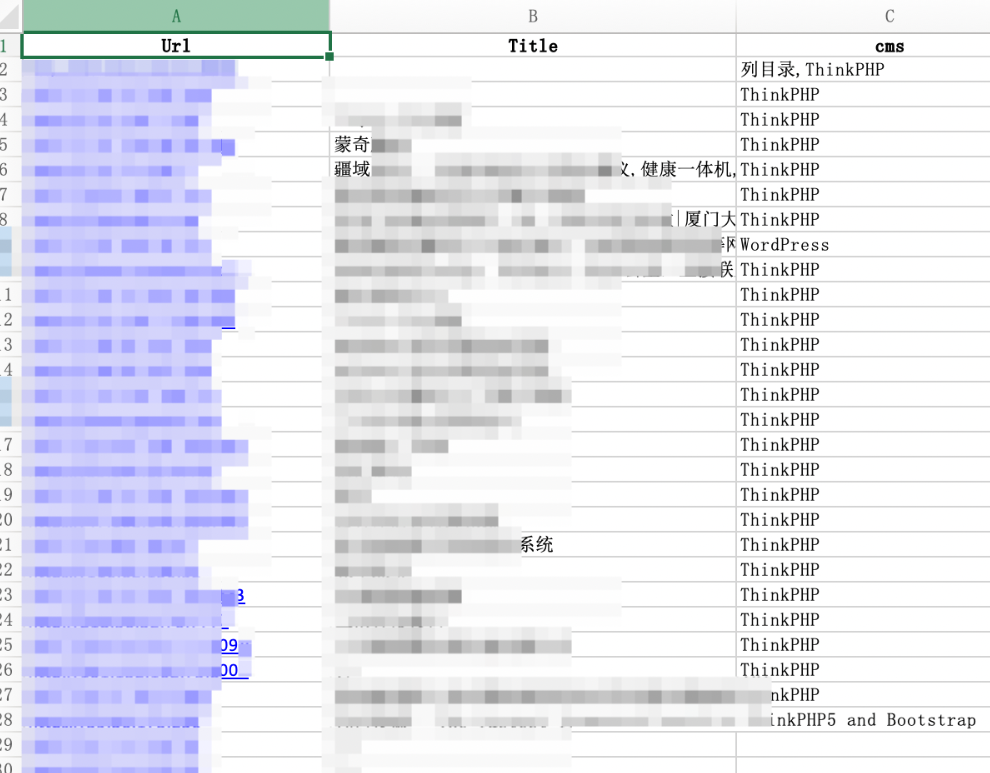

默认使用xlsx对数据进行保存,重点资产和普通资产分开展示:

审核编辑 :李倩

-

探测器革命2026-04-16 195

-

【微波技术】入侵探测报警系统2017-02-09 4931

-

雷达波形对雷达探测性能的影响该如何体现,能否推荐一款软件可以很好的演示?2018-03-22 4470

-

求一款用于物体探测与统计的电路设计2021-04-14 1045

-

分享一款不错的基于无线传感器网络的分布式电磁探测系统方案2021-05-26 1492

-

基于STC89C51单片机设计了一款智能型金属探测仪2021-11-19 2460

-

EEPROM的扫描电镜探测和探针攻击2017-01-03 800

-

四个方法探测服务器的内网存活主机2020-09-27 14749

-

激光对射探测器成安防领域的一款主流探测器2021-04-01 704

-

一款支持弱口令爆破的内网资产探测漏洞扫描工具SweetBabyScan2022-12-02 7256

-

甲方安全资产巡航扫描系统2022-12-09 1024

-

一款支持弱口令爆破的内网资产探测漏洞扫描工具2022-12-14 5127

-

一款适用于以渗透测试团队为场景的移动端信息收集扫描工具2023-07-05 1522

-

一款内网探测工具2023-08-09 1211

-

面向红队渗透测试的隐蔽式门禁攻击硬件开源项目介绍2026-04-22 267

全部0条评论

快来发表一下你的评论吧 !