APP和小程序的安全测试

电子说

1.4w人已加入

描述

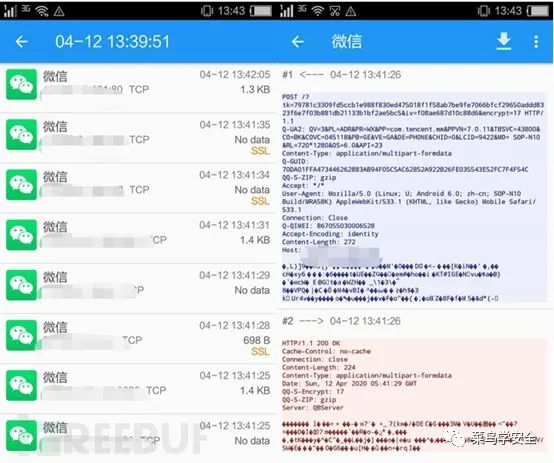

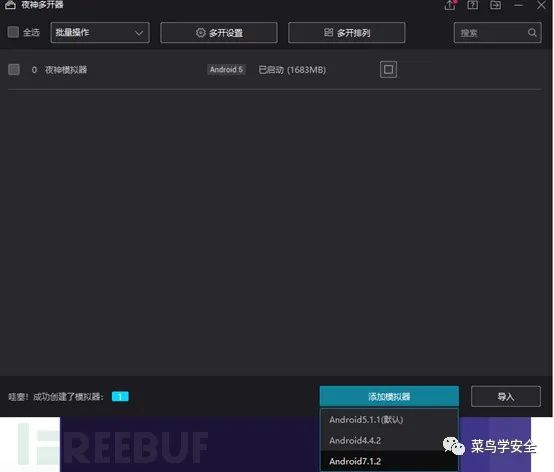

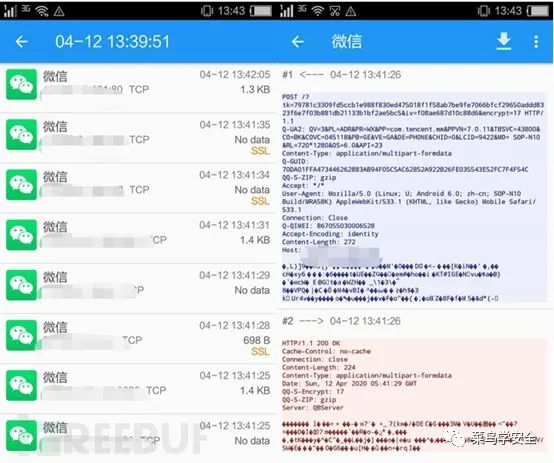

前言本文主要记录和分享平时抓不到包的解决手段。抓到包但是看不懂的通信加密情况暂不做讲解,这一部分需要逆向app或者对小程序进行解包来获取加密方式然后在解密。一、模拟器——夜神 市面上有很多模拟器,总是有这个app在这个模拟器上打不开,另外一个可以打开的情况。需要下载安装多个模拟器,导致测试时相当繁琐。这里仅使用夜神模拟器,其他的如网易UU、雷神等可自行研究对比。 可以看到,部分存在ssl认证的包抓取无内容,大部分抓到的包都是乱码。我们更换另外一种软件HttpCanary,效果还可以。但是这个软件是收费的,低版本不好用,高版本需要破解。

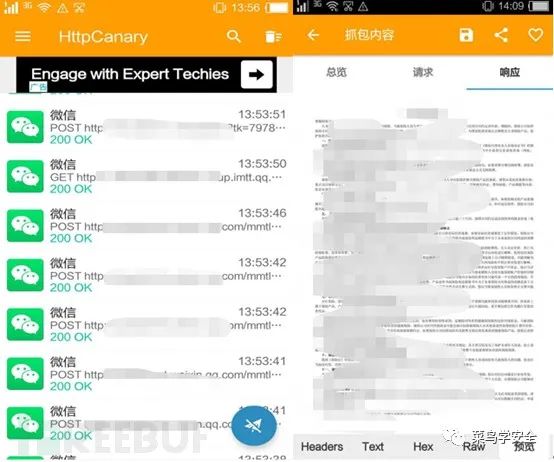

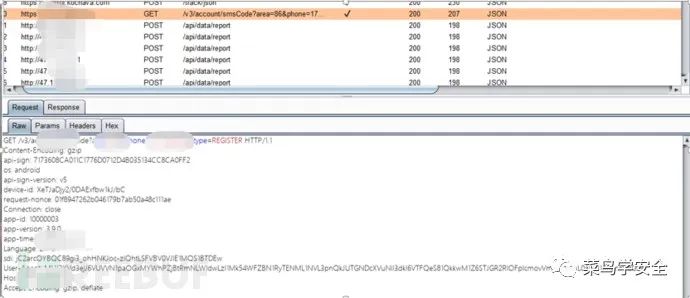

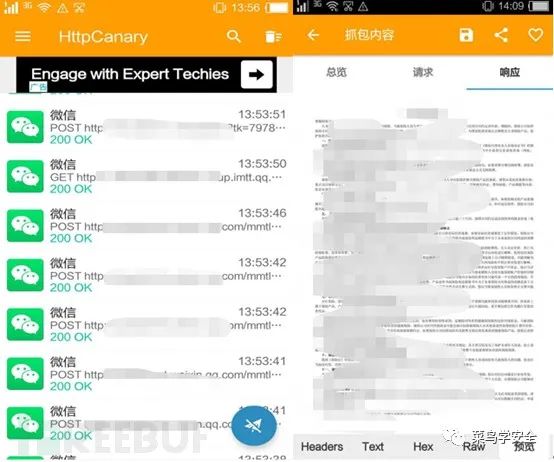

可以看到,部分存在ssl认证的包抓取无内容,大部分抓到的包都是乱码。我们更换另外一种软件HttpCanary,效果还可以。但是这个软件是收费的,低版本不好用,高版本需要破解。 打开还是部分乱码,有请求小程序的包,也可以看到具体传输数据的包。B. 在ios下可以使用Stream下载stream软件后打开,导入证书后,需要添加到根证书。然后开始抓包。

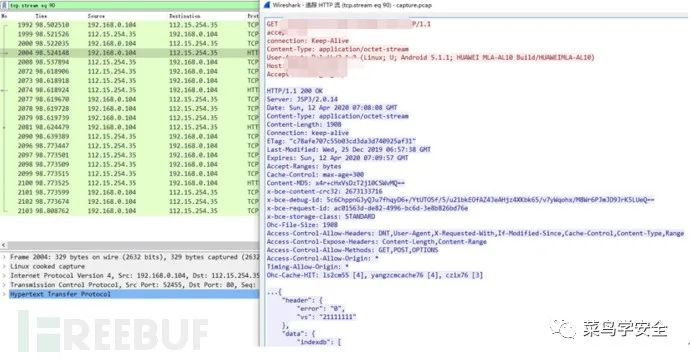

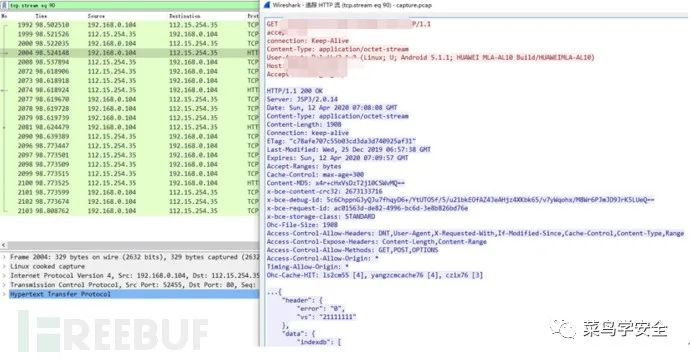

打开还是部分乱码,有请求小程序的包,也可以看到具体传输数据的包。B. 在ios下可以使用Stream下载stream软件后打开,导入证书后,需要添加到根证书。然后开始抓包。 三、手机ROOT情况下的抓包解决方案真机暂未root,所以这里使用模拟器进行相关测试,由于模拟器的局限性和不确定性,可能会导致不同的问题,所以有条件还是真机最好。使用工具:Tcpdump+wiresharktcpdump是linux下的抓包工具,在android中没有,需要下载对应的工具。下载地址:https://www.androidtcpdump.com/android-tcpdump/downloads然后通过adb放到对应的目录:

三、手机ROOT情况下的抓包解决方案真机暂未root,所以这里使用模拟器进行相关测试,由于模拟器的局限性和不确定性,可能会导致不同的问题,所以有条件还是真机最好。使用工具:Tcpdump+wiresharktcpdump是linux下的抓包工具,在android中没有,需要下载对应的工具。下载地址:https://www.androidtcpdump.com/android-tcpdump/downloads然后通过adb放到对应的目录: 四、Android下修改app源码如果apk未做校检,或者可以绕过apk自校检,那么可以修改apk源码,然后重新打包,以达到让apk信任用户证书,抓取数据包的目的。在AndroidManifest.xml中

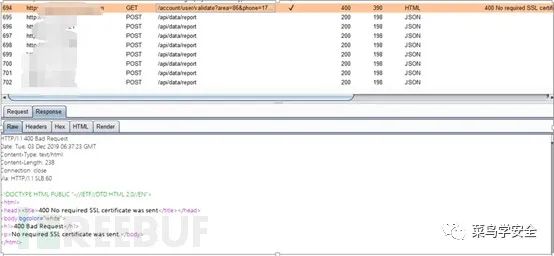

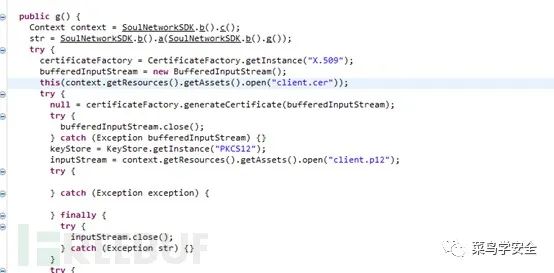

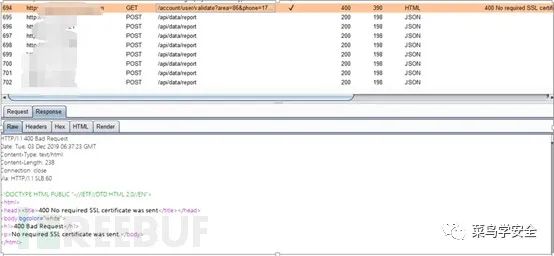

四、Android下修改app源码如果apk未做校检,或者可以绕过apk自校检,那么可以修改apk源码,然后重新打包,以达到让apk信任用户证书,抓取数据包的目的。在AndroidManifest.xml中. Certificate_Hash表示证书文件的hash值,Number是为了防止证书文件的hash值一致而增加的后缀;证书的hash值可以由命令计算出来,在终端输入openssl x509 -subject_hash_old -in ,其中Certificate_File为证书路径,将证书重命名为hash.0放入系统证书目录,之后你就可以正常抓包了。 六、双向认证解决方案当我们在抓包的过程中遇到这种情况,那么可能就是遇到双向认证了。 绕过双向认证的方法如下:解包,寻找客户端的key,导入bp或者手机端抓包工具,重新对数据包进行拦截发送。1.找到apk包中的证书文件。

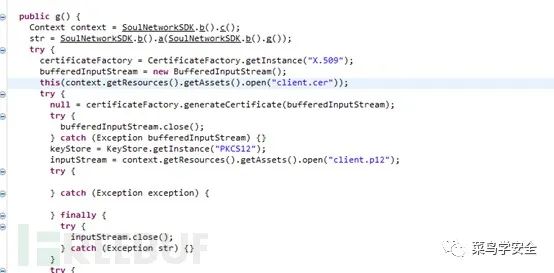

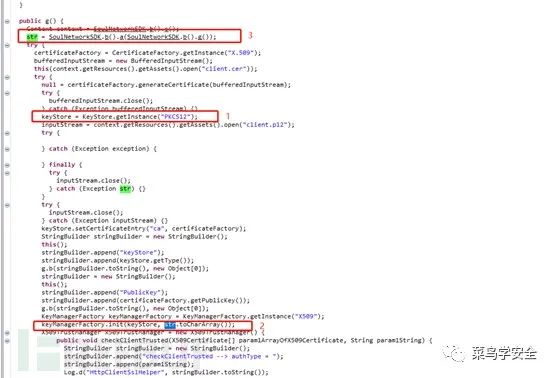

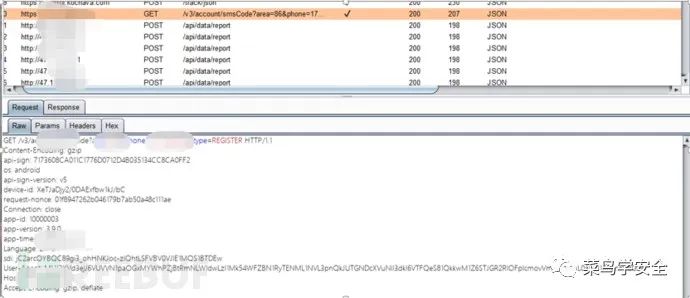

绕过双向认证的方法如下:解包,寻找客户端的key,导入bp或者手机端抓包工具,重新对数据包进行拦截发送。1.找到apk包中的证书文件。 2.反编译根据调用逻辑找key。

2.反编译根据调用逻辑找key。

七、SSL PinningSSL Pinning是一种防止中间人攻击(MITM)的技术,主要的机制是在客户端发起请求->收到服务器发来的证书这一步之后,对收到的证书进行校验,如果收到的证书不被客户端所信任,就直接断开连接不继续请求。1、使用Xposed或兼容Xposed的框架+JustTrustMe使用JustTrustMe这个Xposed模块,它所做的事情就是将各种已知的的HTTP请求库中用于校验证书的API都进行Hook,使无论是否是可信证书的情况,校验结果返回都为正常状态,从而实现绕过证书检查的效果。2、上面一些导入根证书的方法也可以绕过部分的sslpinning八、其他思路在APP内抓包,可以在APP里面找到处理网络请求和响应的函数,然后用Frida做HOOK,转发参数到接受抓包的地方,如果不需要修改的话,直接转发就行了;如果需要修改的话,可以在代码里面再加入一些交互逻辑应该也能实现。

审核编辑 :李倩

七、SSL PinningSSL Pinning是一种防止中间人攻击(MITM)的技术,主要的机制是在客户端发起请求->收到服务器发来的证书这一步之后,对收到的证书进行校验,如果收到的证书不被客户端所信任,就直接断开连接不继续请求。1、使用Xposed或兼容Xposed的框架+JustTrustMe使用JustTrustMe这个Xposed模块,它所做的事情就是将各种已知的的HTTP请求库中用于校验证书的API都进行Hook,使无论是否是可信证书的情况,校验结果返回都为正常状态,从而实现绕过证书检查的效果。2、上面一些导入根证书的方法也可以绕过部分的sslpinning八、其他思路在APP内抓包,可以在APP里面找到处理网络请求和响应的函数,然后用Frida做HOOK,转发参数到接受抓包的地方,如果不需要修改的话,直接转发就行了;如果需要修改的话,可以在代码里面再加入一些交互逻辑应该也能实现。

审核编辑 :李倩

可以看到,部分存在ssl认证的包抓取无内容,大部分抓到的包都是乱码。我们更换另外一种软件HttpCanary,效果还可以。但是这个软件是收费的,低版本不好用,高版本需要破解。

可以看到,部分存在ssl认证的包抓取无内容,大部分抓到的包都是乱码。我们更换另外一种软件HttpCanary,效果还可以。但是这个软件是收费的,低版本不好用,高版本需要破解。 打开还是部分乱码,有请求小程序的包,也可以看到具体传输数据的包。B. 在ios下可以使用Stream下载stream软件后打开,导入证书后,需要添加到根证书。然后开始抓包。

打开还是部分乱码,有请求小程序的包,也可以看到具体传输数据的包。B. 在ios下可以使用Stream下载stream软件后打开,导入证书后,需要添加到根证书。然后开始抓包。 三、手机ROOT情况下的抓包解决方案真机暂未root,所以这里使用模拟器进行相关测试,由于模拟器的局限性和不确定性,可能会导致不同的问题,所以有条件还是真机最好。使用工具:Tcpdump+wiresharktcpdump是linux下的抓包工具,在android中没有,需要下载对应的工具。下载地址:https://www.androidtcpdump.com/android-tcpdump/downloads然后通过adb放到对应的目录:

三、手机ROOT情况下的抓包解决方案真机暂未root,所以这里使用模拟器进行相关测试,由于模拟器的局限性和不确定性,可能会导致不同的问题,所以有条件还是真机最好。使用工具:Tcpdump+wiresharktcpdump是linux下的抓包工具,在android中没有,需要下载对应的工具。下载地址:https://www.androidtcpdump.com/android-tcpdump/downloads然后通过adb放到对应的目录:

adb push tcpdump /data/local/

可能会遇到无法push的情况,其实是没有权限,可以授权后重试:

adb shell

su

chmod 777 /data/local

修改权限:

chmod 777 /data/local/tcpdump

执行抓包命令:

tcpdump -i any -p -vv -s 0 -w capture.pcap

执行抓包的时候会提示

tcpdump You don't have permission to capture on that device

(socket: Operation not permitted)

是因为该命令只能在root用户下操作,先用su命令,再重试tcpdump命令。启动抓包后会在当前目录创建一个capture.pacp的文件最后使用wireshark打开过滤分析即可 四、Android下修改app源码如果apk未做校检,或者可以绕过apk自校检,那么可以修改apk源码,然后重新打包,以达到让apk信任用户证书,抓取数据包的目的。在AndroidManifest.xml中

四、Android下修改app源码如果apk未做校检,或者可以绕过apk自校检,那么可以修改apk源码,然后重新打包,以达到让apk信任用户证书,抓取数据包的目的。在AndroidManifest.xml中

<manifest... >

<applicationandroid:networkSecurityConfig="@xml/network_security_config"

... >

...

application>

manifest>

配置文件:res/xml/network_security_config.xml

<network-security-config>

<base-configcleartextTrafficPermitted="true">

<trust-anchors>

<certificatessrc="system" overridePins="true" />

<certificatessrc="user" overridePins="true" />

trust-anchors>

base-config>

network-security-config>

五、Android下将用户证书导为系统证书系统证书的目录是:/system/etc/security/cacerts/每个证书的命名规则为: 绕过双向认证的方法如下:解包,寻找客户端的key,导入bp或者手机端抓包工具,重新对数据包进行拦截发送。1.找到apk包中的证书文件。

绕过双向认证的方法如下:解包,寻找客户端的key,导入bp或者手机端抓包工具,重新对数据包进行拦截发送。1.找到apk包中的证书文件。 2.反编译根据调用逻辑找key。

2.反编译根据调用逻辑找key。

七、SSL PinningSSL Pinning是一种防止中间人攻击(MITM)的技术,主要的机制是在客户端发起请求->收到服务器发来的证书这一步之后,对收到的证书进行校验,如果收到的证书不被客户端所信任,就直接断开连接不继续请求。1、使用Xposed或兼容Xposed的框架+JustTrustMe使用JustTrustMe这个Xposed模块,它所做的事情就是将各种已知的的HTTP请求库中用于校验证书的API都进行Hook,使无论是否是可信证书的情况,校验结果返回都为正常状态,从而实现绕过证书检查的效果。2、上面一些导入根证书的方法也可以绕过部分的sslpinning八、其他思路在APP内抓包,可以在APP里面找到处理网络请求和响应的函数,然后用Frida做HOOK,转发参数到接受抓包的地方,如果不需要修改的话,直接转发就行了;如果需要修改的话,可以在代码里面再加入一些交互逻辑应该也能实现。

审核编辑 :李倩

七、SSL PinningSSL Pinning是一种防止中间人攻击(MITM)的技术,主要的机制是在客户端发起请求->收到服务器发来的证书这一步之后,对收到的证书进行校验,如果收到的证书不被客户端所信任,就直接断开连接不继续请求。1、使用Xposed或兼容Xposed的框架+JustTrustMe使用JustTrustMe这个Xposed模块,它所做的事情就是将各种已知的的HTTP请求库中用于校验证书的API都进行Hook,使无论是否是可信证书的情况,校验结果返回都为正常状态,从而实现绕过证书检查的效果。2、上面一些导入根证书的方法也可以绕过部分的sslpinning八、其他思路在APP内抓包,可以在APP里面找到处理网络请求和响应的函数,然后用Frida做HOOK,转发参数到接受抓包的地方,如果不需要修改的话,直接转发就行了;如果需要修改的话,可以在代码里面再加入一些交互逻辑应该也能实现。

审核编辑 :李倩

声明:本文内容及配图由入驻作者撰写或者入驻合作网站授权转载。文章观点仅代表作者本人,不代表电子发烧友网立场。文章及其配图仅供工程师学习之用,如有内容侵权或者其他违规问题,请联系本站处理。

举报投诉

-

移动APP测试的android性能测试2020-06-09 2103

-

APP要做哪些测试2021-09-14 1148

-

Android 程序员必须掌握的三种自动化测试方法2018-02-06 6587

-

解读App 与 小程序互通能力和限制2018-05-24 5035

-

西瓜影音APP视频软件应用程序免费下载2018-09-13 1273

-

Https使用不当,APP也会遭遇安全风险2018-12-23 866

-

小程序和App是不同的2019-08-27 3703

-

小程序和公众号与APP有什么区别2020-01-04 5485

-

该如何渗透检测APP存在的安全漏洞2020-03-31 1688

-

基于Android的APP安全检测技术浅析2020-06-28 1158

-

STM32 DFU升级APP程序移植笔记2021-06-15 1309

-

app安全验证2021-09-26 2484

-

app安全测试方法小百科2022-10-23 1794

-

软件安全测试有哪些测试手段2023-04-11 1819

-

什么是网页应用程序测试?2023-05-11 1686

全部0条评论

快来发表一下你的评论吧 !