华为DHCP和NAT组网

描述

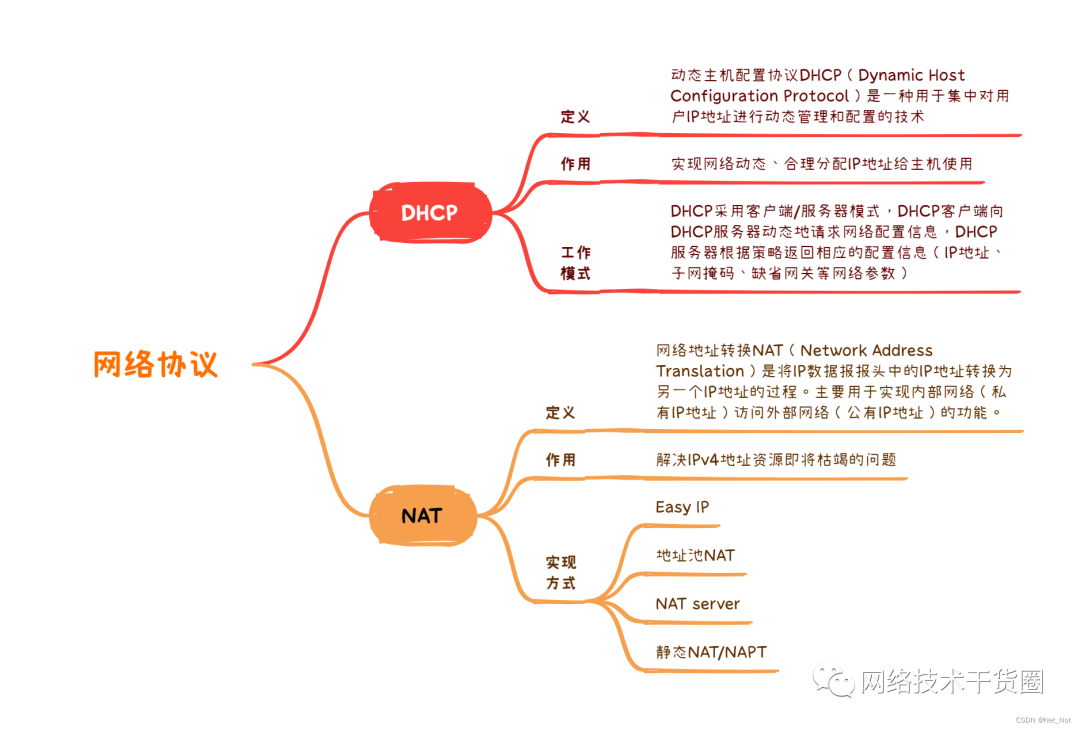

一、认识DHCP和NAT

说明:NAT的实现方式中Easy IP和地址池NAT类似,配置参考其中一个即可!其中,地址池NAT中有以下两种选择方式:

①选择带地址池的NAT outbound,要求就是需要有空闲或者多余的公网IP地址来完成对私网IP地址的动态NAT;

②选择Easy IP不带地址池,此时只需要一个公网地址即可,因为Easy IP可以借助NAT设备的出接口完成对私网IP地址的动态NAT。

二、组网需求

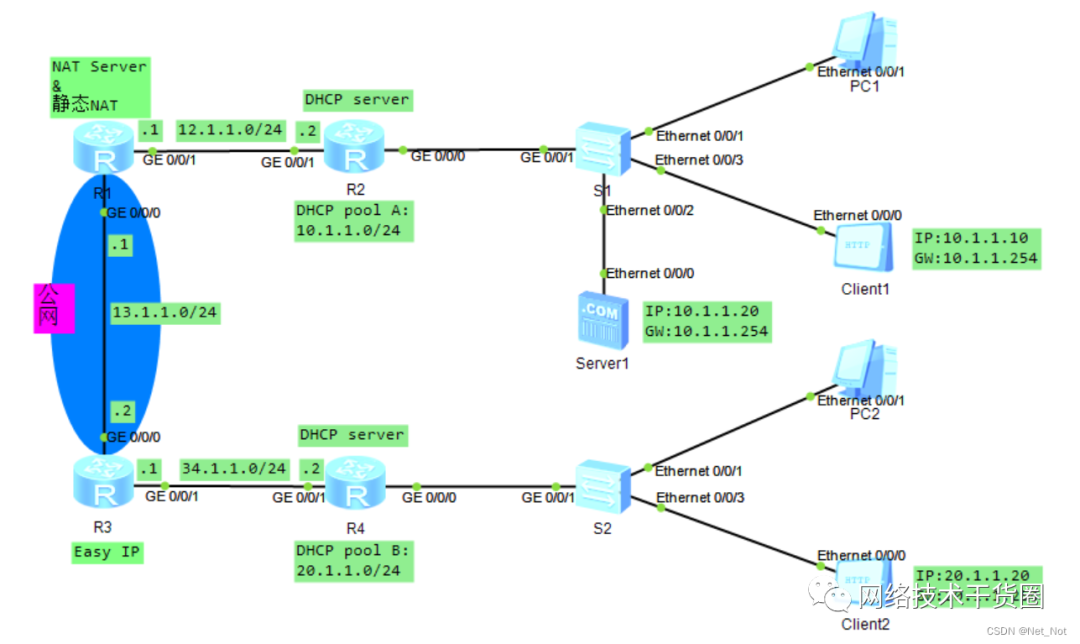

1、访问需求

两个区域内的 PC 和 Client 可以互相访问并且两个区域内的 Client 都可以访问 FTP 服务器和 WWW 服务器。

2、地址转换需求

两个区域内的终端内网地址为保密数据,对外发布时都采用公网地址发布,所以互访时需要采用公网访问。

3、地址分配需求

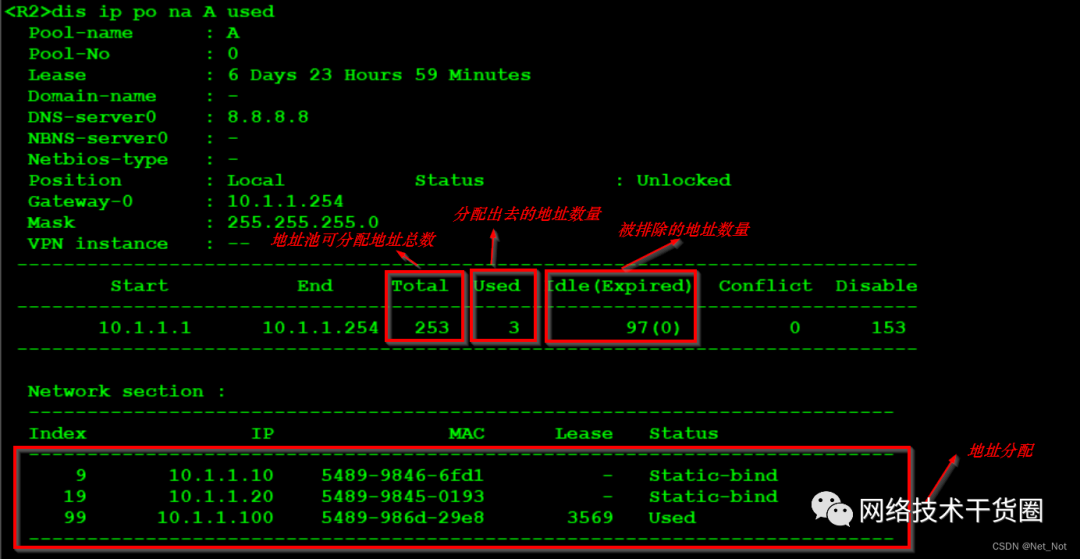

两个区域内的DHCP服务器分配地址时只对办公接入区域的终端分配地址,Client/Sever 的 IP 地址采用手工配置,并且在 DHCP 地址池中对 Client/Server 的 MAC 地址和手工 IP 地址进行静态绑定。

三、建立拓扑

四、设备互联地址规划

| 本端设备 | 接口 | IP地址/掩码 | 对端设备 | 接口 | IP地址/掩码 |

| R1 | GE0/0/0 | 13.1.1.1/24 | R2 | GE0/0/0 | 13.1.1.2/24 |

| GE0/0/1 | 12.1.1.1/24 | R3 | GE0/0/1 | 12.1.1.2/24 | |

| R2 | GE0/0/0 | 10.1.1.254/24 | 内网终端 | ||

| GE0/0/1 | 12.1.1.2/24 | R1 | GE0/0/1 | 12.1.1.2/24 | |

| R3 | GE0/0/0 | 13.1.1.2/24 | R1 | GE0/0/0 | 13.1.1.1/24 |

| GE0/0/1 | 34.1.1.1/24 | R4 | GE0/0/1 | 34.1.1.2/24 | |

| R4 | GE0/0/0 | 20.1.1.254/24 | 内网终端 | ||

| GE0/0/1 | 34.1.1.2/24 | R3 | GE0/0/1 | 34.1.1.1/24 | |

| PC 1 | Eth0/0/1 | DHCP | GW:10.1.1.254 | ||

| PC 2 | Eth0/0/1 | DHCP | GW:20.1.1.254 | ||

| Client 1 | Eth0/0/0 | 10.1.1.10/24 | GW:10.1.1.254 | ||

| Client 2 | Eth0/0/0 | 20.1.1.20/24 | GW:20.1.1.254 | ||

| Server 1 | Eth0/0/0 | 10.1.1.20/24 | GW:10.1.1.254,FTP端口:21,www端口:80 | ||

五、设备配置

1、基础配置

R1:

配置接口:

interface GigabitEthernet0/0/0

ip address 13.1.1.1 255.255.255.0

interface GigabitEthernet0/0/1

ip address 12.1.1.1 255.255.255.0

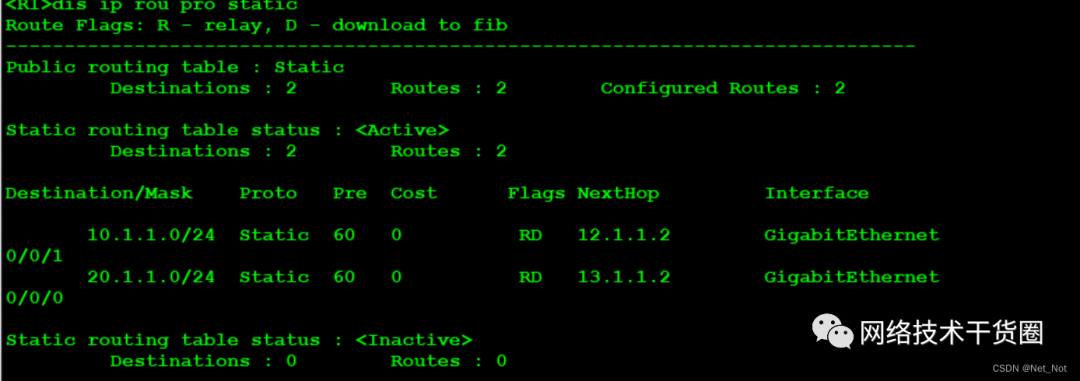

配置路由:

ip route-static 10.1.1.0 255.255.255.0 12.1.1.2

ip route-static 20.1.1.0 255.255.255.0 13.1.1.2

查看路由表:

R2:

配置接口:

interface GigabitEthernet0/0/0

ip address 10.1.1.254 255.255.255.0

interface GigabitEthernet0/0/1

ip address 12.1.1.2 255.255.255.0

配置路由:

ip route-static 0.0.0.0 0.0.0.0 12.1.1.1

R3:

配置接口:

interface GigabitEthernet0/0/0

ip address 13.1.1.2 255.255.255.0

interface GigabitEthernet0/0/1

ip address 34.1.1.1 255.255.255.0

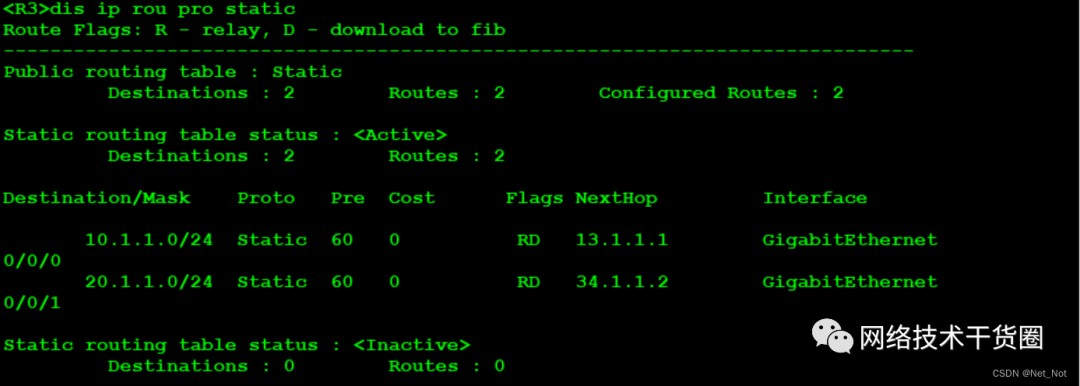

配置路由:

ip route-static 10.1.1.0 255.255.255.0 13.1.1.1

ip route-static 20.1.1.0 255.255.255.0 34.1.1.2

查看路由表:

R4:

接口配置:

interface GigabitEthernet0/0/0

ip address 20.1.1.254 255.255.255.0

interface GigabitEthernet0/0/1

ip address 34.1.1.2 255.255.255.0

配置路由:

ip route-static 0.0.0.0 0.0.0.0 34.1.1.1

各终端地址配置参考地址互联表。

2、DHCP配置

R2:

开启dhcp功能:

dhcp enable

配置dhcp资源池:

ip pool A

gateway-list 10.1.1.254 //网关地址

network 10.1.1.0 mask 255.255.255.0 //可分配地址池

static-bind ip-address 10.1.1.10 mac-address 5489-9846-6fd1 //静态绑定Client/Server

static-bind ip-address 10.1.1.20 mac-address 5489-9845-0193

excluded-ip-address 10.1.1.101 10.1.1.253 //排除分配此地址段ip地址

lease day 6 hour 23 minute 59 //租期为7天

dns-list 8.8.8.8 //配置DNS

接口下使能dhcp:

interface GigabitEthernet0/0/0

dhcp select global

查看DHCP分配情况:

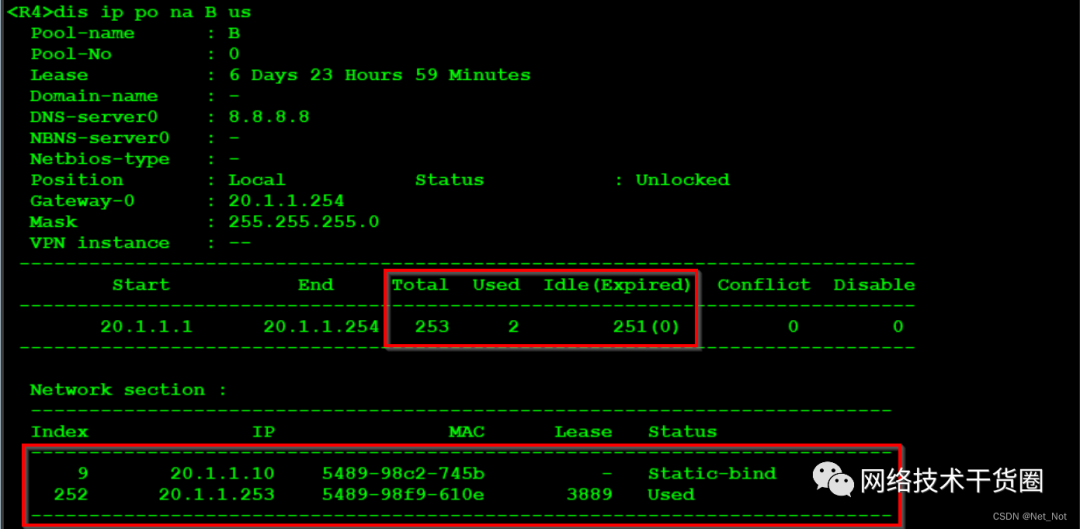

R4:

开启dhcp功能:

dhcp enable

创建dhcp地址池:

ip pool B

gateway-list 20.1.1.254

network 20.1.1.0 mask 255.255.255.0

static-bind ip-address 20.1.1.10 mac-address 5489-98c2-745b

lease day 6 hour 23 minute 59

dns-list 8.8.8.8

接口下使能dhcp:

interface GigabitEthernet0/0/0

dhcp select global

查看DHCP地址池分配情况:

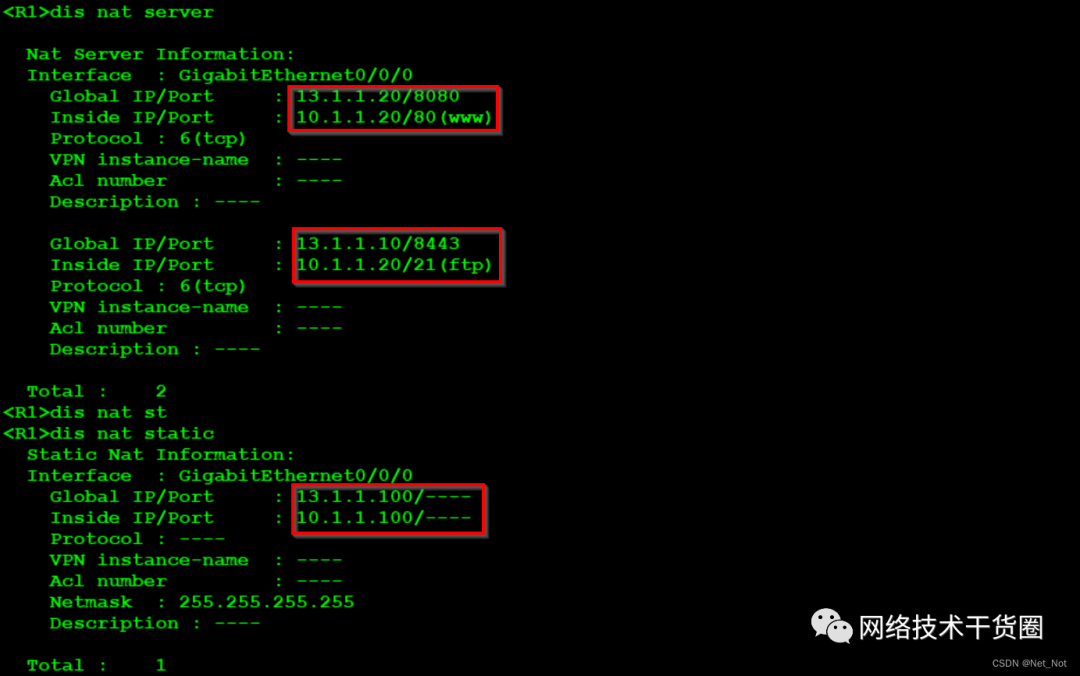

3、NAT配置

R1:

使能FTP的NAT ALG功能:

nat alg ftp enable

配置NAT:

interface GigabitEthernet0/0/0

nat server protocol tcp global 13.1.1.20 8080 inside 10.1.1.20 www //将10.1.1.20的www业务端口转换为8080端口

nat static global 13.1.1.100 inside 10.1.1.100 netmask 255.255.255.255 //将固定终端以公网对外发布

nat server protocol tcp global 13.1.1.10 8443 inside 10.1.1.20 ftp //将10.1.1.10的FTP业务端口转换为8080端口

查看NAT情况:

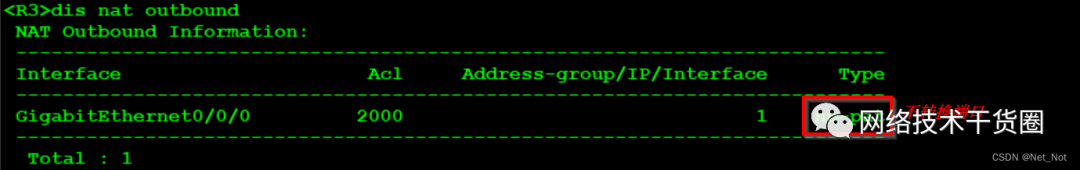

R3:

创建ACL:

acl number 2000

rule 5 permit source 20.1.1.0 0.0.0.255

rule 10 deny

创建NAT地址池:

nat address-group 1 13.1.1.30 13.1.1.40

接口下调用NAT:

interface GigabitEthernet0/0/0

nat outbound 2000 address-group 1 no-pat //只转换地址,不转换端口

查看NAT情况:

六、结果验证

六、结果验证

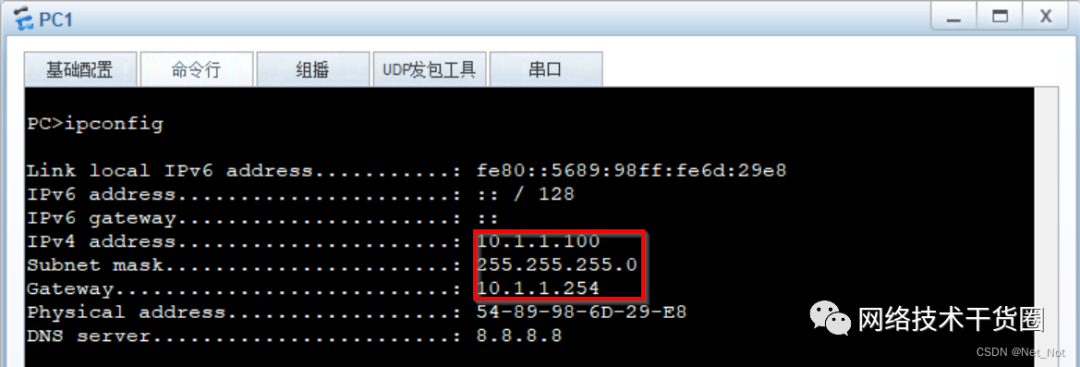

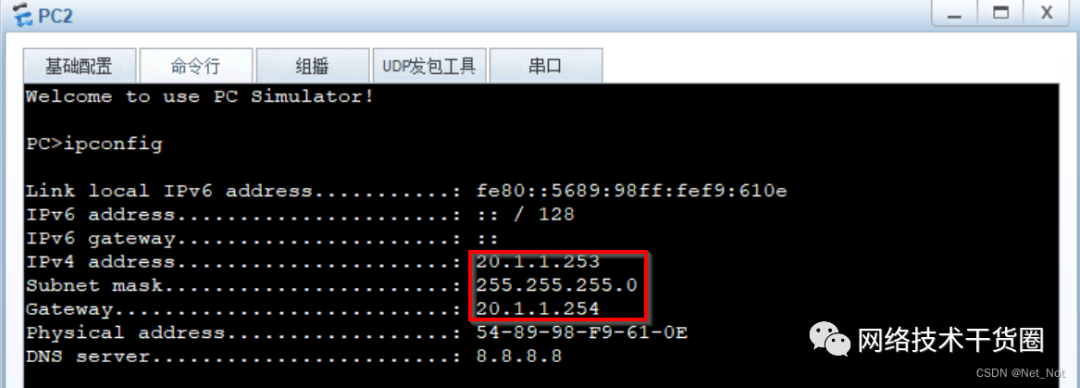

1、DHCP验证

通过查看PC是否获取到地址来验证DHCP是否有效:

PC可以获取到地址,表示DHCP正常。

2、NAT验证

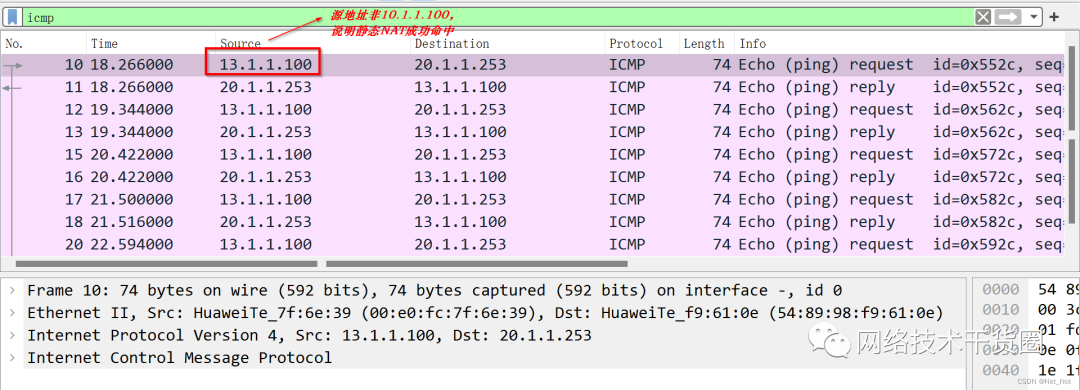

①验证静态NAT:在PC1上访问PC2,在PC2上抓取数据分析ICMP数据包源地址是否是PC1的真实地址。

PC1的真实源地址为10.1.1.100,访问其他区域终端时源地址被NAT为13.1.1.100(公网地址) ,说明静态NAT命中。

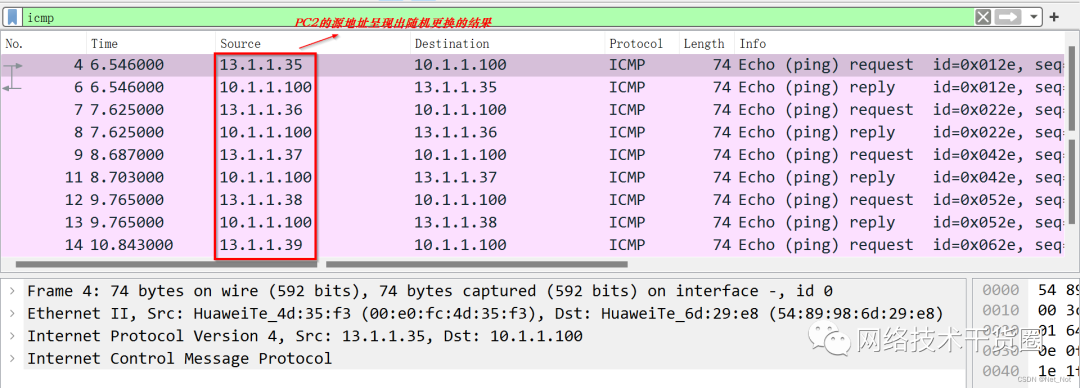

②验证Easy IP:在PC2上访问PC1,在PC1上抓取数据分析ICMP数据包源地址是否是PC2的真实地址。

由于DHCP的原因,当PC2访问PC1时,源地址会随机被Easy IP地址池里的公网地址替换,表示NAT成功命中。

③NAT Server验证:一般情况下,内网的IP地址不会对外发布,一方面是为了保密,另外一方面是为了防止被攻击,保证内网安全性。但是某些事内网中服务器需要对外发布业务,在保证内网数据机密和安全的情况下,使用NAT Server就可以实现这个需求。验证时只需要使用内网对外提供的IP地址(一般是公网地址)和端口号对内网服务器进行连接,成功访问到服务器即标识NAT Server成功命中。验证步骤如下;

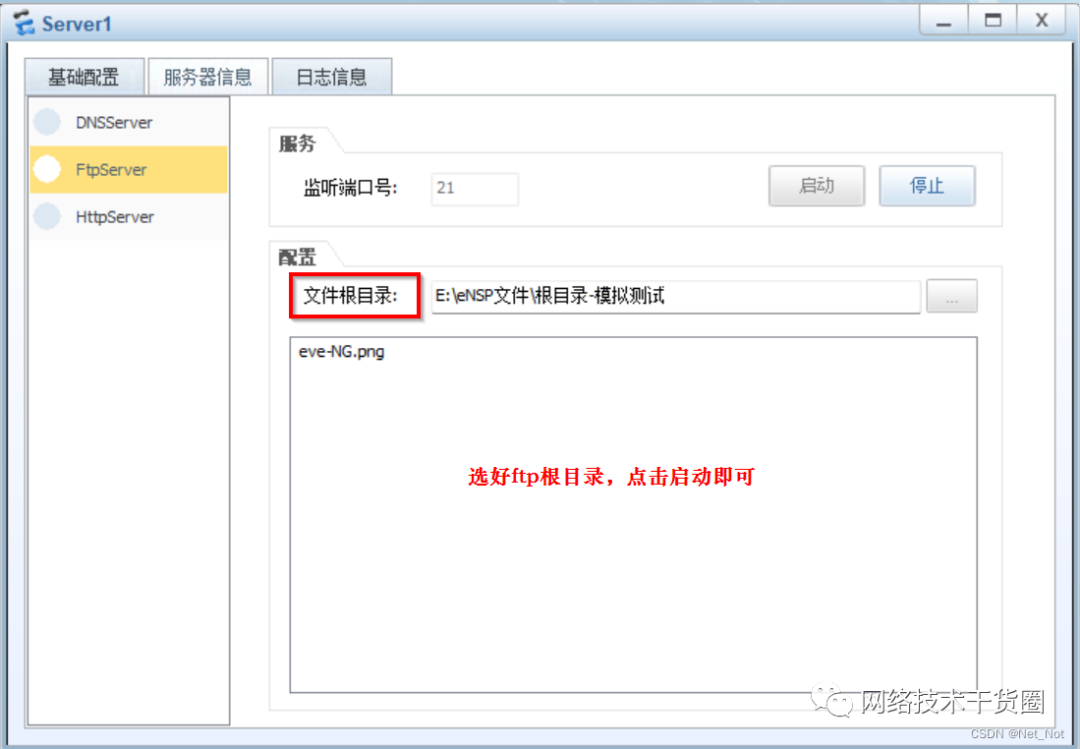

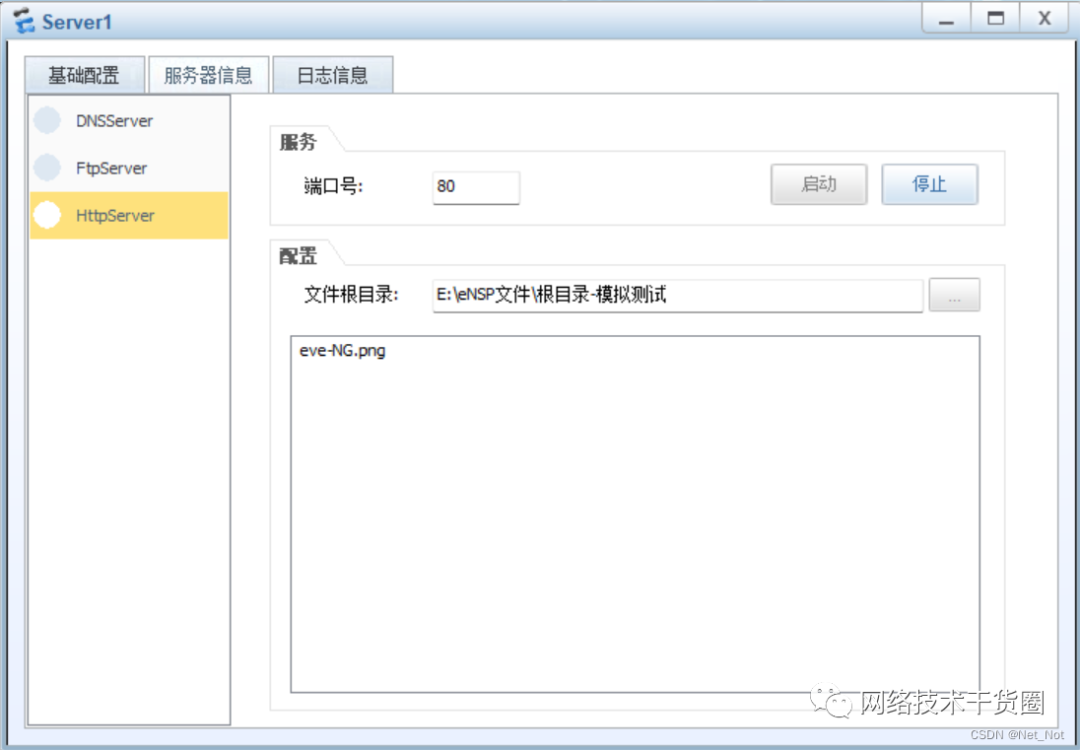

第一步:开启Server上的FTP服务和HTTP服务,如下图:

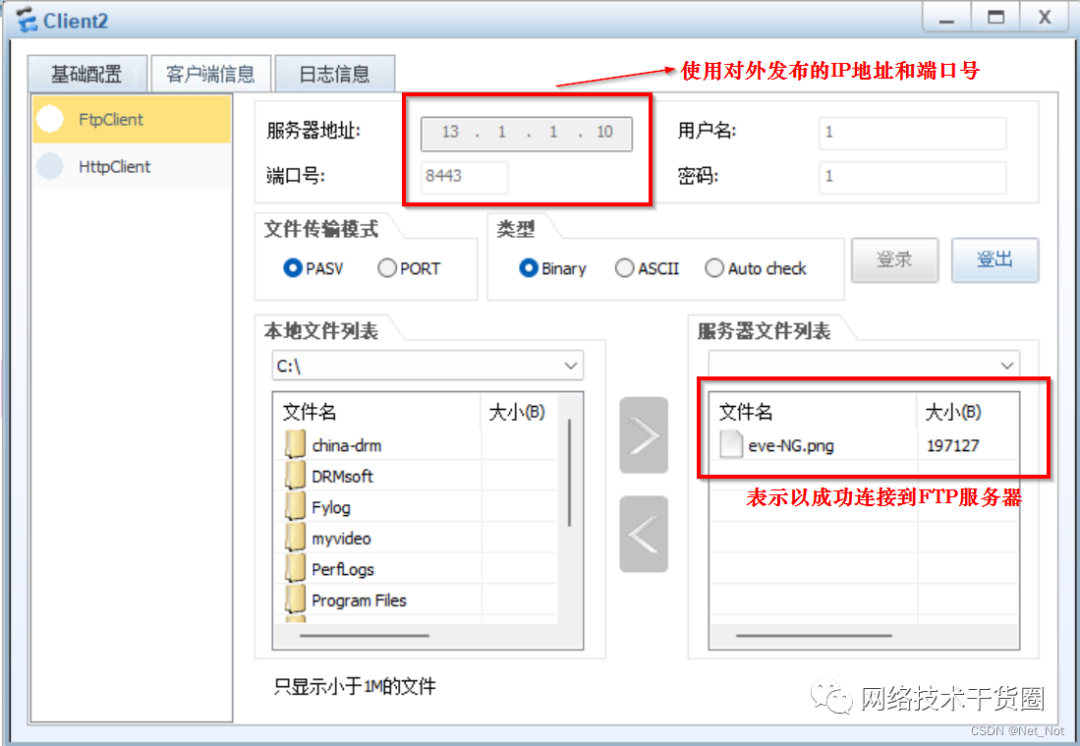

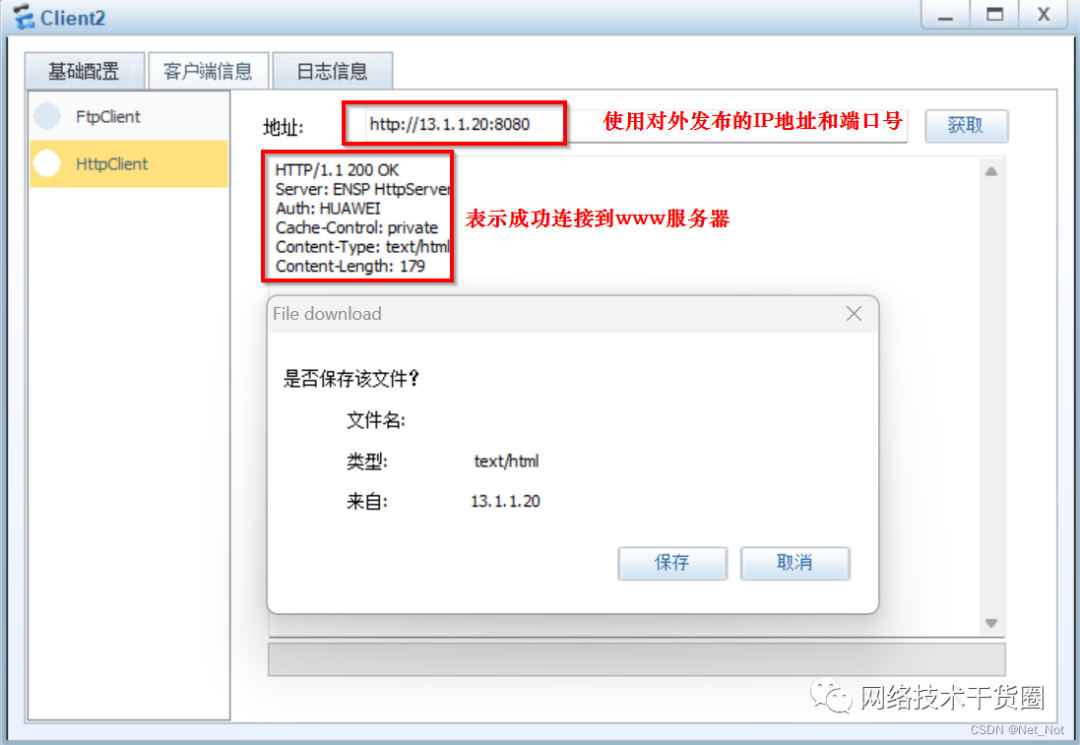

第二步、在Client2上使用对外发布的IP地址和端口号连接FTP/WWW服务器,如下图:

Client2使用内网服务器对外发布的IP地址和端口号成功连接到服务器,说明NAT Server成功命中。

附:NAT Server对应表

| 设备 | 服务 | 真实IP地址 | 真实端口号 | 转换后IP地址 | 转换后端口号 |

| Server1 | FTP | 10.1.1.20 | 21 | 13.1.1.10 | 8443 |

| WWW | 10.1.1.20 | 80 | 13.1.1.20 | 8080 |

转换后的地址和端口号为对外发布服务时使用,一般用于实现远程办公或者远程配置的功能。

七、总结

NAT和DHCP都是工作中常用的协议,对于小型园区网,这两个协议更是必不可少,通过本实验希望大家可以帮助大家更加充分的理解NAT和DHCP的原理以及配置。

-

两台IR615和华为USG6335E建立IPsecVPN的过程2024-07-24 697

-

什么是NAT?NAT类型有哪些?NAT是如何工作的?NAT解决了什么问题?2024-02-04 8198

-

dhcp配置详细步骤2023-11-27 12873

-

几种常见无线组网架构2023-06-13 3311

-

深度解析NAT和DHCP的原理以及配置2023-06-12 4191

-

华为ENSP静态NAT与动态NAT实验2023-06-11 6470

-

DHCP和NAT组网配置全过程2023-05-19 2147

-

NAT端口映射功能在CDMA无线数传模块组网中的应用是什么?2021-05-31 1492

-

dhcp怎么设置_dhcp服务异常怎么修复2020-04-22 49429

-

dhcp抓包及报文分析2018-03-07 11265

-

泰克网络实验室华为hcie之精通simware2017-09-29 3042

-

一步步教你在局域网内玩转NAT命令2011-02-24 3106

-

华为dhcp 策略服务器产品概述2009-12-04 690

-

如何配置设置建立dhcp服务器2008-01-30 3943

全部0条评论

快来发表一下你的评论吧 !