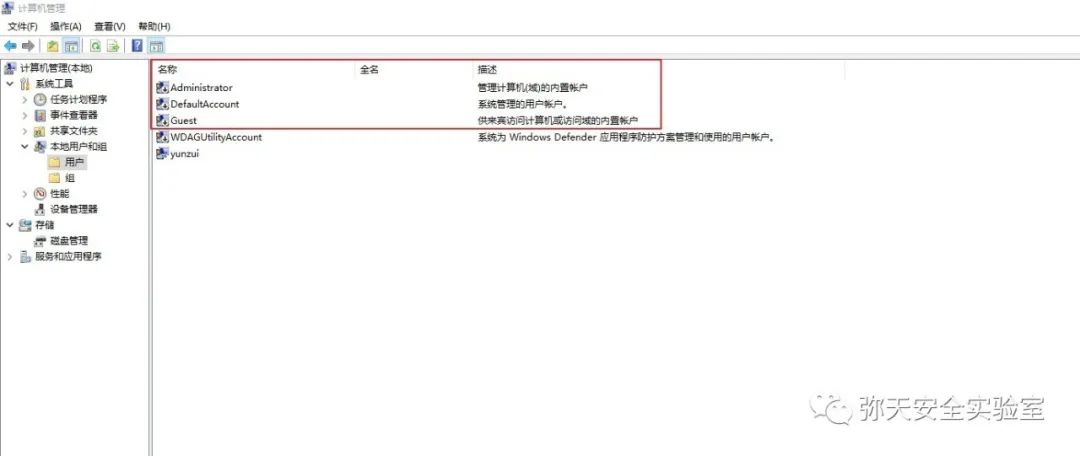

Windows环境下与使用者关联的用户账户

电子说

描述

0x00 写在前面

本次测试仅供学习使用,如若非法他用,与平台和本文作者无关,需自行负责! 0x01 软件介绍 基础知识 在window环境中,每个账户都有唯一的安全标识符(Securityz Identifier, SID ),用户的权限是通过用户的SID记录的。 与使用者关联的用户账户 1、Administrator administrator是默认的内置管理员用户,在所有与使用者关联的账户中其权限最高。 2、Guest Guest 是提供给没有用户账户的访客使用的,该账户默认是禁用的。它拥有的权限非常有限,此账户也无法删除,但是允许改名。 3、DefaultAccount DefaultAccount 是系统管理的账户,微软为了防止开箱体验(oobe)时出现问题而准备的默认账户。  与Windows组件关联的用户账户 1、SYSTEM (本地系统) 该账户与使用计算机的人无关,是为windows 的核心组件访问文件等资源提供权限的。 2、LOCAL_SERVICE (本地服务) LOCAL_SERVICE账户与计算机的使用者无关,它是为Windows 的一部分服务提供访问系统的权限。 3、NETWORK SERVICE(网络服务) NETWORK SERVICE账户与LOCAL SERVICE账户一致,也是为Windows的一部分服务提供访问系统的权限。

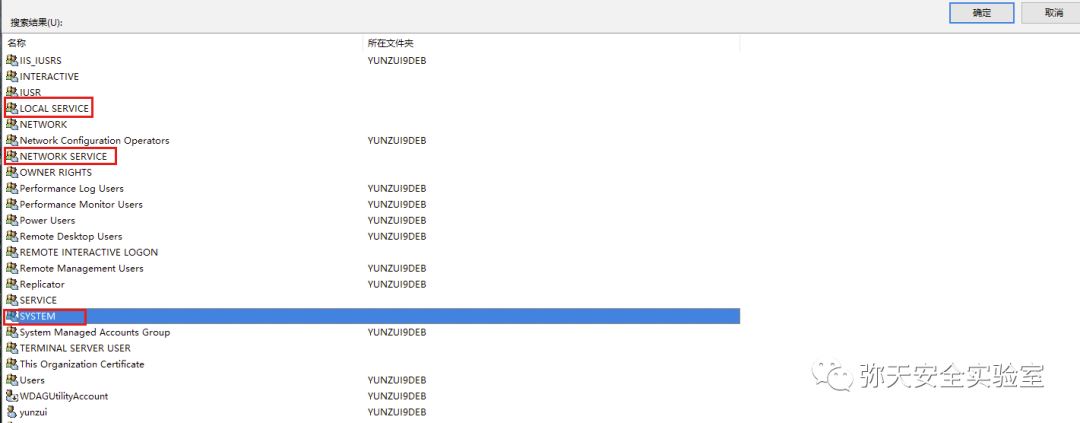

与Windows组件关联的用户账户 1、SYSTEM (本地系统) 该账户与使用计算机的人无关,是为windows 的核心组件访问文件等资源提供权限的。 2、LOCAL_SERVICE (本地服务) LOCAL_SERVICE账户与计算机的使用者无关,它是为Windows 的一部分服务提供访问系统的权限。 3、NETWORK SERVICE(网络服务) NETWORK SERVICE账户与LOCAL SERVICE账户一致,也是为Windows的一部分服务提供访问系统的权限。  TrustedInstaller是Windows系统中众多系统内置安全主体中的一个,本身是系统重要服务。 用户无法直接在此服务的上下文中运行程序或另一个服务。 它是操作系统上用来对系统进行维护、更新等操作的组。 它的SID是

TrustedInstaller是Windows系统中众多系统内置安全主体中的一个,本身是系统重要服务。 用户无法直接在此服务的上下文中运行程序或另一个服务。 它是操作系统上用来对系统进行维护、更新等操作的组。 它的SID是

S-1-5-80-956008885-3418522649-1831038044-1853292631-2271478464

1、TrustedInstaller权限的意义是用来防止程序或用户无意或恶意破坏系统文件。

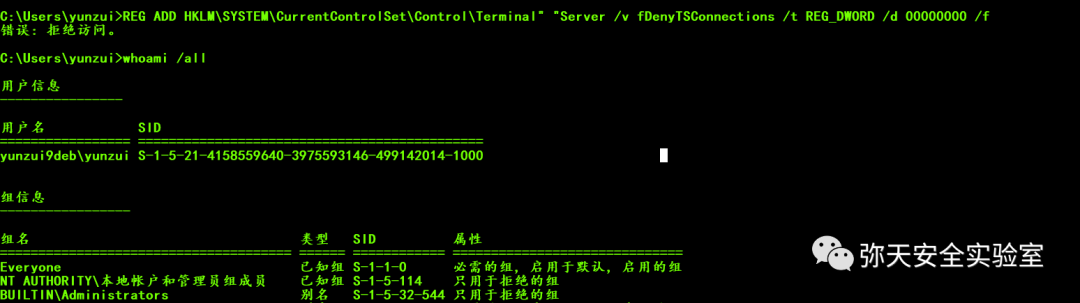

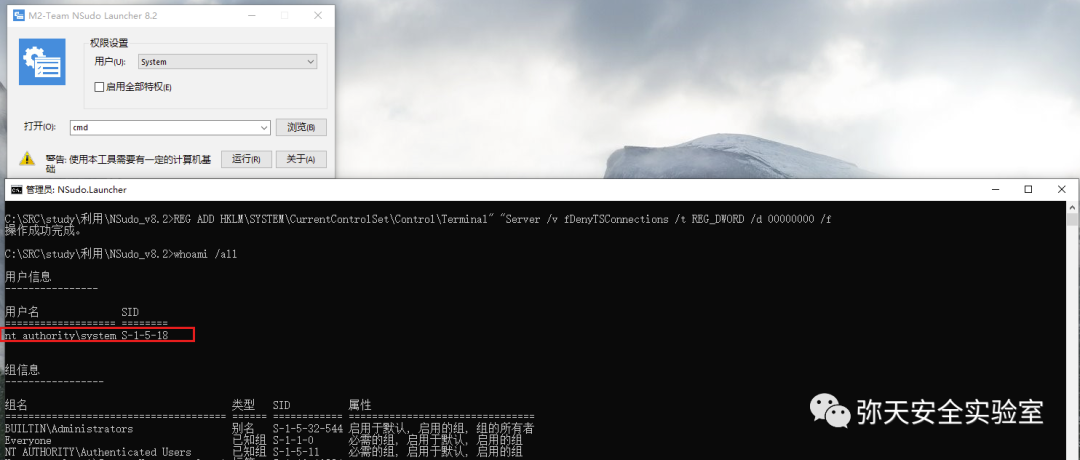

2、这个安全主体本身是一个服务,名称为:Windows Modules Installer。 在Windows XP及以前,System账户与管理员组对系统文件都有着完全访问的权限。 3、这意味着以管理员身份运行的程序可以任意更改系统,降低了系统安全性。 TrustedInstaller则改变了这一情况,使得只有拥有该令牌的系统进程才能更改系统重要内容,而其他大部分系统服务就没有权限。 4、这是因为,以SYSTEM权限运行的程序不一定同时拥有该权限,只有通过了Service Control Manager(服务启动控制器)的验证后才能获取。 工具使用 1、在攻击成功后获取系统用户权限,再执行某些命令报错。 开启远程桌面

REG ADD HKLMSYSTEMCurrentControlSetControlTerminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f关闭远程桌面

REG ADD HKLMSYSTEMCurrentControlSetControlTerminal" "Server /v fDenyTSConnections /t REG_DWORD /d 11111111 /f

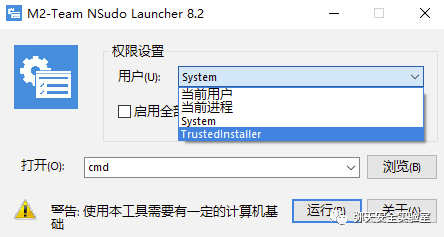

2、借助工具进行权限提升。

2、借助工具进行权限提升。

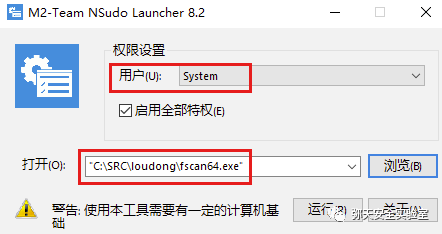

3、当攻击利用工具由于权限问题不能使用时,也可以借助该程序运行。

3、当攻击利用工具由于权限问题不能使用时,也可以借助该程序运行。  网络安全的本质就是对抗!

网络安全的本质就是对抗!

-

微软建议用户在Windows 10 Build 19045.4353中采用微软账户登录2024-04-19 1312

-

新版 Redis 不再“开源”,对使用者都有哪些影响?2024-03-27 1137

-

微软调整应用获取用户微软账户方式,遵循欧盟数字市场法案2023-12-27 1473

-

Windows下基于MSVC搭建libjpeg开发环境2023-06-08 3606

-

如何在Windows系统下安装搭建PHP环境2019-08-09 1431

-

工业软件使用者接口应与时俱进2018-01-17 3899

-

苹果iPhone新专利会自动搜集记录使用者指纹信息2016-08-26 1073

-

非常棒的使用者界面2012-03-22 5267

-

人工耳蜗使用者噪声环境下言语识别能力研究2012-03-08 1033

-

如何破解windows xp 用户密码2009-09-14 4924

-

相机使用者指南2009-04-25 460

全部0条评论

快来发表一下你的评论吧 !