如何利用ebpf检测rootkit项目取证呢?

描述

前言

Rootkit木马是一种系统内核级病毒木马,其进入内核模块后能获取到操作系统高级权限,从而使用各种底层技术隐藏和保护自身,绕开安全软件的检测和查杀,通过加载特殊的驱动,修改系统内核,进而达到隐藏信息的目的。rootkit的取证分析是取证工作中的一大难点。

正文

常见的linux rookit取证方式有利用system.map发现_stext、_etext地址异常,检测加载的异常库文件,检测LD_PRELOAD等。常用的软件包括volatility,其中的插件:linux_apihooks、linux_psenv、linux_proc_maps等都可以帮助我们快速的分析有无恶意软件,以及恶意软件使用的手法,快速发现rootkit痕迹。

今天看的两个项目分别是Babyhids和bpf-hookdetect

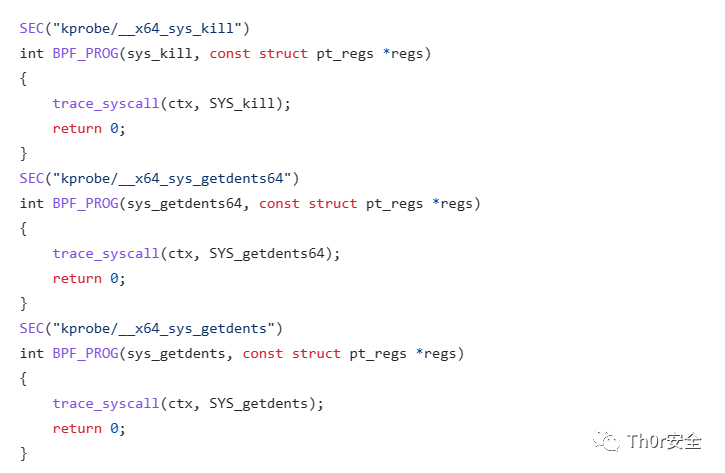

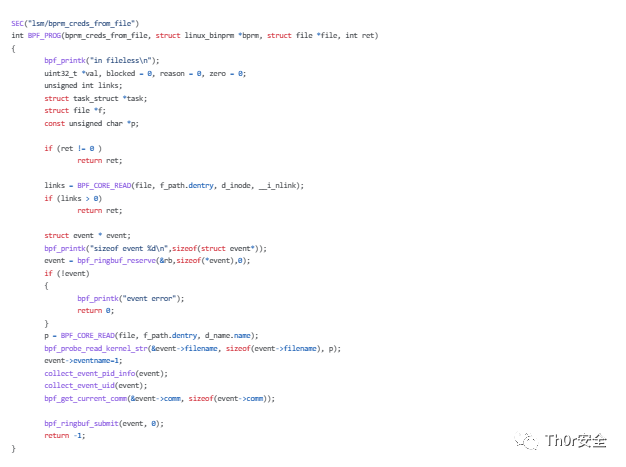

先看的是bpf-hookdetect,对这几个模块进行检测

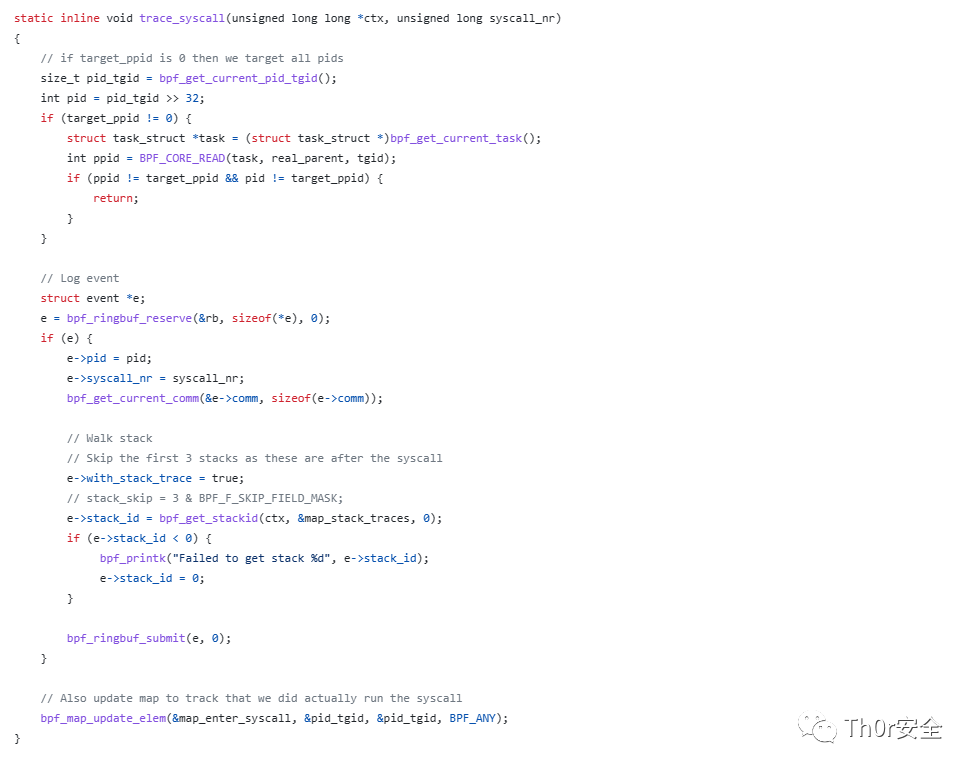

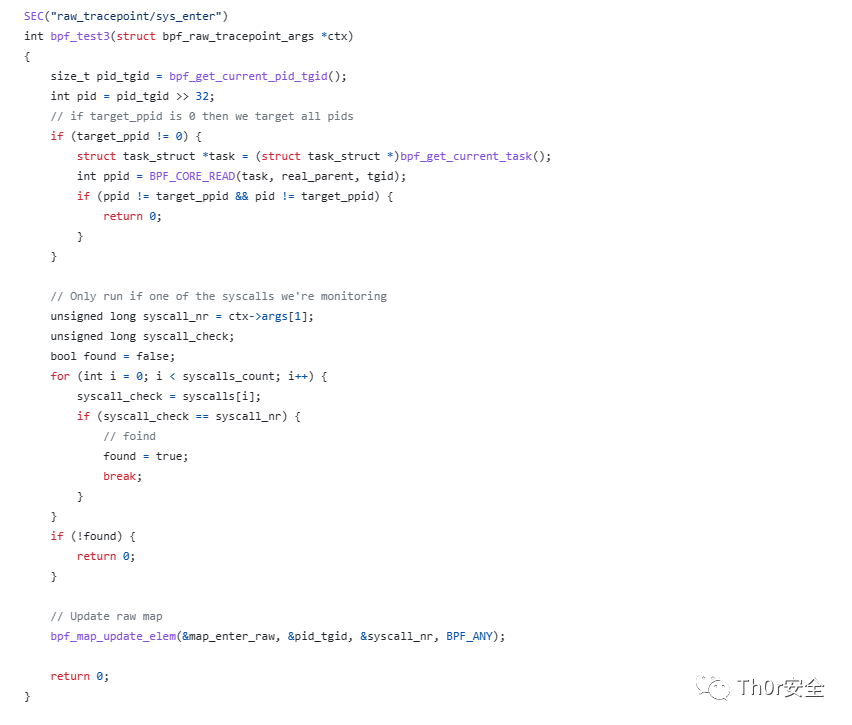

如果存在调用,则记录。

在结束时判断有无记录,通过记录判断以及反馈有无hooked,以及一些进程信息

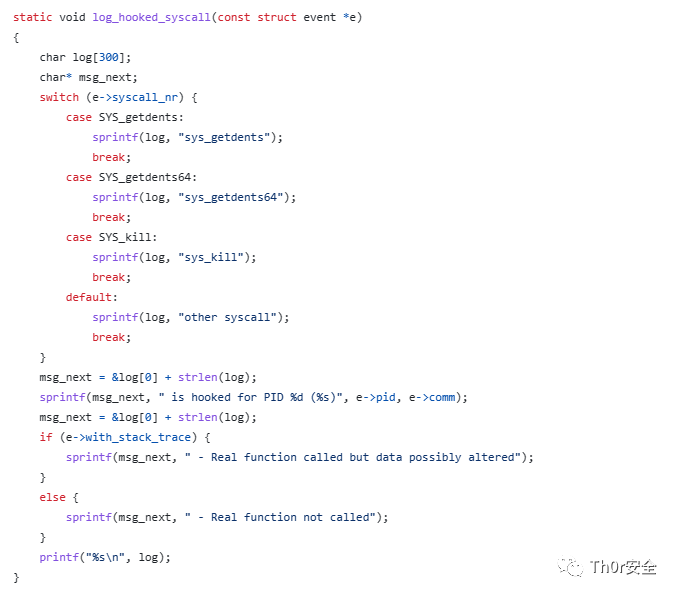

记录hooked的界面反馈

对于bpf-hookdetect,babyhids可以检测内核调用模块文件,能得到更多信息。

babyhids界面hooked反馈

审核编辑:刘清

声明:本文内容及配图由入驻作者撰写或者入驻合作网站授权转载。文章观点仅代表作者本人,不代表电子发烧友网立场。文章及其配图仅供工程师学习之用,如有内容侵权或者其他违规问题,请联系本站处理。

举报投诉

-

基于eBPF的Kubernetes网络异常检测系统2025-07-24 995

-

eBPF动手实践系列三:基于原生libbpf库的eBPF编程改进方案简析2024-03-19 2096

-

ebpf的快速开发工具--libbpf-bootstrap2023-09-25 2541

-

基于ebpf的性能工具-bpftrace2023-09-04 1813

-

防御Rootkit攻击并避免恶意恶意软件2023-04-24 2931

-

openEuler 倡议建立 eBPF 软件发布标准2022-12-23 1712

-

关于 eBPF 安全可观测性,你需要知道的那些事儿2022-09-08 12343

-

介绍eBPF针对可观测场景的应用2022-08-11 2788

-

eBPF是什么以及eBPF能干什么2021-07-05 13716

-

Rootkit是什么2018-11-07 8865

-

支持计算机取证的入侵检测系统的设计与实现2009-08-29 758

-

基于Multi-Agent 的网络入侵取证模型的设计2009-06-10 591

-

永久型Windows Rootkit 检测技术2009-04-15 558

-

反rootkit的内核完整性检测与恢复技术2009-04-11 560

全部0条评论

快来发表一下你的评论吧 !