bin文件转C语言可以做吗?

描述

看到后台有网友留言:bin文件转C语言,谁可以做?

说实话,在我的认知里,bin文件转C语言是不可能的,即便能转,也是那种非常简单的程序,比如:点灯。

之前一直都没认真研究过,今天索性花了一点时间研究了一下。包括百度/谷歌、ChatGPT、下载工具验证等。

我验证的最终结果是:bin文件转C语言,几乎不可能,但转汇编还是有可能。

逆向工程

bin文件转C语言这种工作,专业一点来讲,叫逆向工程。直白一点的说呢,叫破解。

这种工作,一般会深度结合硬件平台(比如单片机具体型号),逆向才会更容易。

网上也能找到一些专门做逆向工程的公司,通常是结合板卡一起做的,比如PCB抄板、芯片解密等。

芯片破解不是什么新鲜事,自程序(芯片)问世,就有破解,还有PCB也是一样,这种事见怪不怪了。

其实,不管破解程序、还是抄板,绝大多数情况下,能破解的产品,其实不值得花这个钱去破解

bin文件转C语言的原理

要想搞明白bin文件能不能转C语言,就要明白一下它们底层的原理。

这个问题,我问了百度/谷歌,出来的结果,没有找到满意的答案,都是一些“敷衍”的内容。

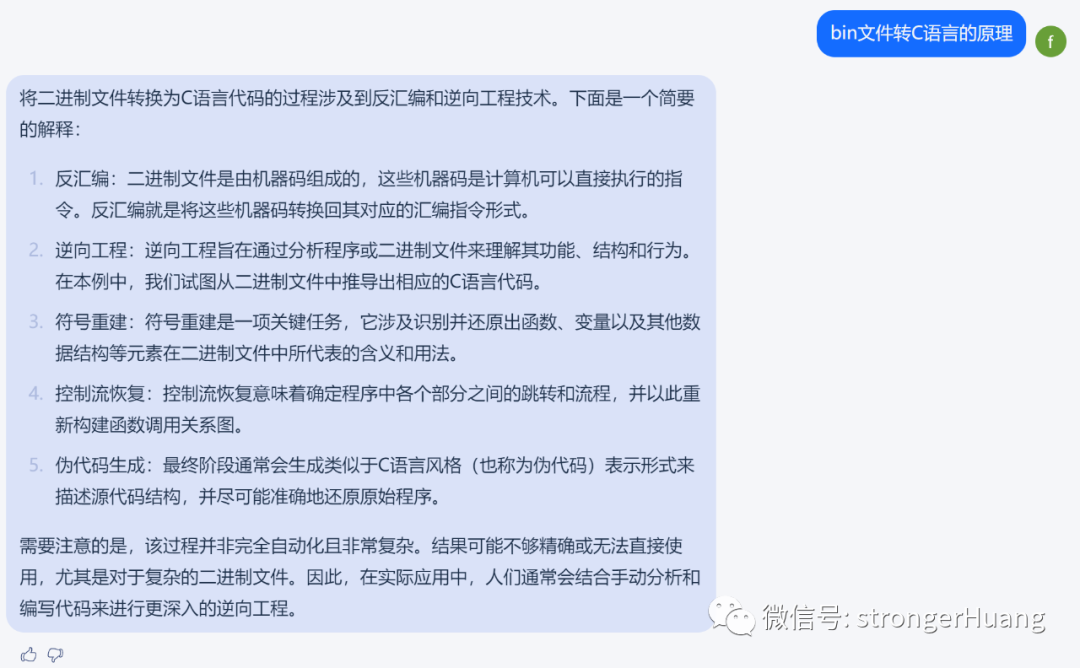

于是,我又问了ChatGPT,得到的答案还算勉强:

将二进制文件转换为C语言代码的过程涉及到反汇编和逆向工程技术。下面是一个简要的解释:

反汇编:二进制文件是由机器码组成的,这些机器码是计算机可以直接执行的指令。

反汇编就是将这些机器码转换回其对应的汇编指令形式。

逆向工程:逆向工程旨在通过分析程序或二进制文件来理解其功能、结构和行为。在本例中,我们试图从二进制文件中推导出相应的C语言代码。 符号重建:符号重建是一项关键任务,它涉及识别并还原出函数、

变量以及其他数据结构等元素在二进制文件中所代表的含义和用法。 控制流恢复:控制流恢复意味着确定程序中各个部分之间的跳转和流程,并以此重新构建函数调用关系图。

伪代码生成:最终阶段通常会生成类似于C语言风格(也称为伪代码)表示形式来描述源代码结构,并尽可能准确地还原原始程序。

需要注意的是,该过程并非完全自动化且非常复杂。结果可能不够精确或无法直接使用,尤其是对于复杂的二进制文件。

因此,在实际应用中,人们通常会结合手动分析和编写代码来进行更深入的逆向工程。

其实,大体的流程,相信有一定经验的小伙伴都明白:bin文件转C语言之前,肯定是先转汇编,再从汇编到C语言。

bin转汇编应该难度相对低一点,要想汇编再转C,即便能转,又有多少人能看懂转出来的C代码呢?

bin文件转C语言有哪些工具?

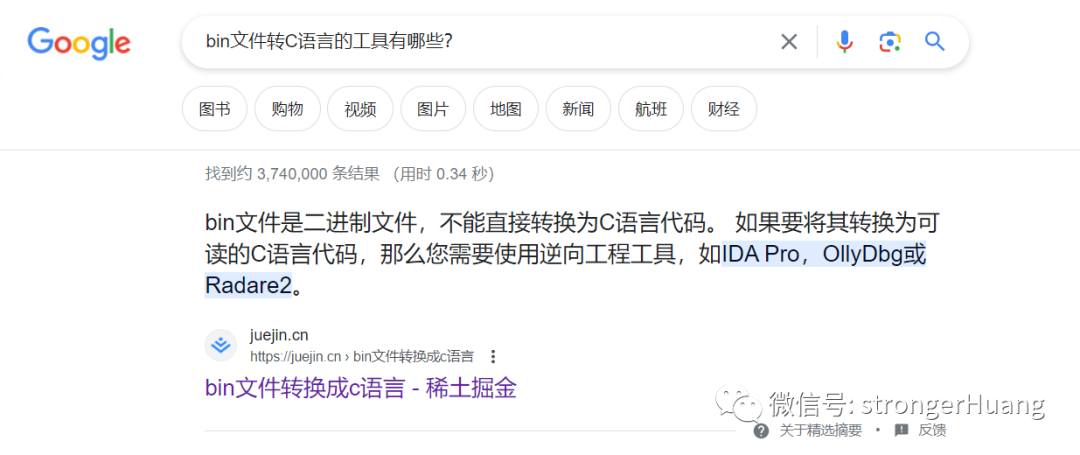

为了搞明白,我还特意在网上找了一下bin转C的工具:

bin文件是二进制文件,不能直接转换为C语言代码。如果要将其转换为可读的C语言代码,那么您需要使用逆向工程工具,如IDA Pro,OllyDbg或Radare2。

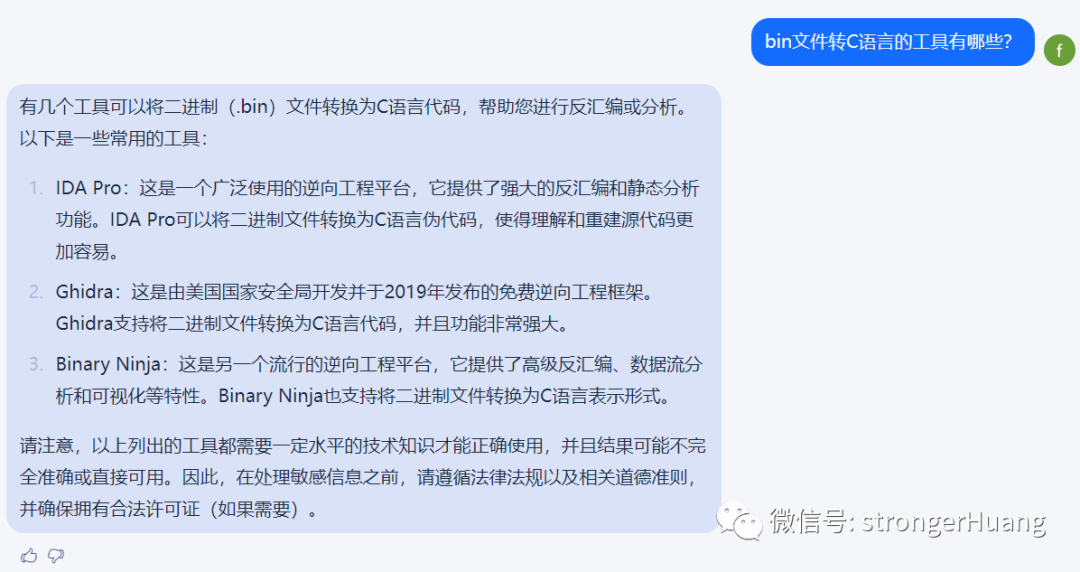

也顺便问了下ChatGPT:

有几个工具可以将二进制(.bin)文件转换为C语言代码,帮助您进行反汇编或分析。

以下是一些常用的工具:

IDA Pro:这是一个广泛使用的逆向工程平台,它提供了强大的反汇编和静态分析功能。IDA Pro可以将二进制文件转换为C语言伪代码,使得理解和重建源代码更加容易。

Ghidra:这是由美国国家安全局开发并于2019年发布的免费逆向工程框架。Ghidra支持将二进制文件转换为C语言代码,并且功能非常强大。

Binary Ninja:这是另一个流行的逆向工程平台,它提供了高级反汇编、数据流分析和可视化等特性。Binary Ninja也支持将二进制文件转换为C语言表示形式。

请注意,以上列出的工具都需要一定水平的技术知识才能正确使用,并且结果可能不完全准确或直接可用。

因此,在处理敏感信息之前,请遵循法律法规以及相关道德准则,并确保拥有合法许可证(如果需要)。

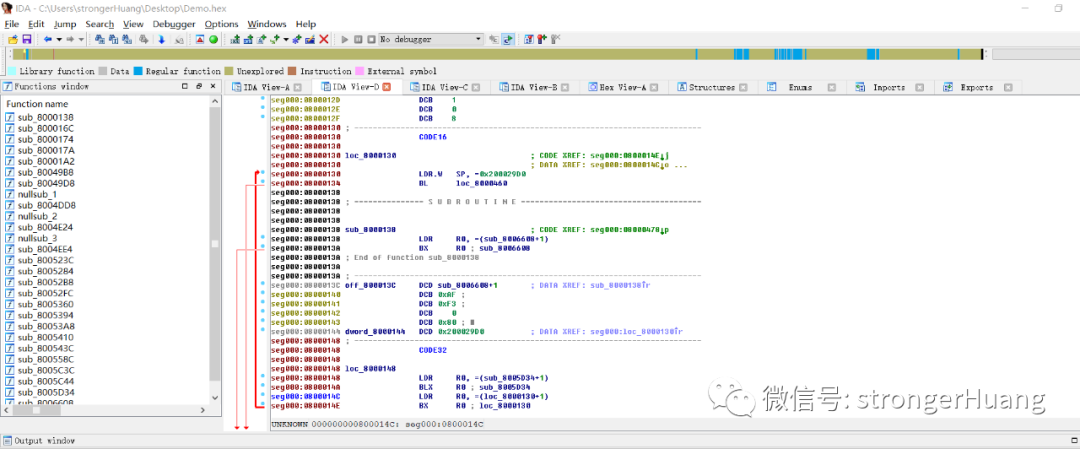

我也尝试用了一下 IDA Pro 这个广泛使用的逆向工程平台进实践验证了一下。

大概得出的结果就是,转(反)汇编问题不大,想要转成C语言,很难,即便能转为C语言,都是“伪C”,是你看不懂那种C语言。

所以,小工程(比如点灯)不用转,大工程转不了。

好了,就分享到这里。因为时间和精力的有限,我了解的可能不是很充分,也不一定对。

最后问问大家,你们有搞过逆向工程吗?欢迎大家留言讨论。

审核编辑:刘清

-

C语言-文件编程2022-09-09 3139

-

.bin文件怎么打开,.bin是什么文件2011-01-26 5774

-

转换M34508 TXT文件为BIN文件2008-12-27 1652

-

HEX转BIN的小软件(附源程序代码)2009-09-13 1540

-

图片转C语言工具bin2c.exe2014-06-05 1025

-

C语言教程之矩阵的转置2016-04-25 568

-

MDk如何生成bin文件2016-11-02 976

-

MDK -ARM如何生产Bin文件2020-03-14 4689

-

C语言头文件是做什么的2020-02-13 10416

-

BIN或.ASM文件转换成C文件常见步骤2021-12-07 11947

-

Keil开发环境如何生成BIN文件2022-01-26 912

-

用于量产烧录的拼接Bin文件操作2022-11-21 1045

-

常用的BIN文件操作总结2023-02-28 76825

-

浅析HEX和BIN文件2023-04-24 7703

-

keil如何生成bin文件2023-12-15 15440

全部0条评论

快来发表一下你的评论吧 !