下一代防火墙主要参数有哪些?

安全设备/系统

描述

sangfor_waf

Sangfor_waf的主要功能有参数注入防护、越权访问防护、上传文件检测、HTTP字段检测、敏感信息泄露防护及配置安全设置

代理HTTP所有流量,SSH不阻拦

网络

接口

eth0只能为路由口不能更换接口模式,保留地址10.251.251.251/24不能删除

VLAN子接口:用于对接路由口且配置了VLAN trunk,子接口不支持ipv6

VLAN接口不支持IPV6

聚合口不支持ipv6

GRE接口,源接口为实际公网IP,ip地址为隧道ip

接口联动可以添加多接口,-HA口不支持联动

任何接口IP不能配置为1.1.1.0/24

端口聚合

负载模式

负载均衡--hash:按数据包源目的IP/MAC的hash值均分

负载均衡--RR:直接按数据包轮转均分到每个接口(轮流转发)

主备模式--取eth端口号最大端口为主接口收发数据,其余为备接口

聚合协议

不支持动态聚合协议、只支持静态聚合,聚合链路两端设备的聚合协议要保持一致

虚拟网线

支持聚合口

成对出现,不发送ARP,不查询MAC地址表,防止MAC表老化导致的CAM表混乱

ipv6

支持源IP策略路由

不支持依据应用选路

不支持多线路负载

807

需要启用ipv4和ipv6双栈--需要重启设备

NAT64地址转换

• 807支持ipv6到ipv6的NAT

• 807支持外网ipv6内网ipv4的端口映射

• NAT64为双向地址转换,即源目IP都会进行转换

DNS64

• 将DNSv4查询合成为DNSv6

IPS/WAF/僵尸网络

• 攻击日志的源目IP均为转换后的IPV4,即先进行NAT6-4再进行防护

• 无法溯源

注意

• 不支持解决天窗

• 不支持SLAAC无状态地址自配置协议

• 不支持哈希方式端口聚合

• 不支持子接口

• 不支持UDP大包46转换

• 不支持ALG

• 只支持匹配规则,无法匹配行为类规则

• 不支持运行状态展示

• 不支持ipv6双机心跳

• 支持VLAN和聚合

WAN属性

作用

1、AF所有版本没有WAN属性流控,流量审计将会失效

2、从AF6.8版本开始没有WAN属性,VPN服务起不来

3、从AF7.1版本开始策略路由不需要WAN属性,之前版本策略路由需要接口有WAN属性

4、做目的地址转换数据需要源进源出(通过某个公网IP来访问服务器还是通过那个公网IP回包),双向地址转换,需要WAN属性

5、应用流量排行

支持接口模式

7.1之前,AF支持勾选 WAN口属性的接口有路由口,透明口,聚合接口,虚拟网线接口

7.2开始,子接口可以勾选WAN属性,作为WAN口使用

WAN口入站路由转发

无法进行除虚拟服务、DNS、源地址转换、端口映射、远程登录、匹配智能路由或静态路由之外的数据传输

与IPSEC VPN出口线路匹配

如AF配置vpn,那么外网接口的一定要勾选“与IPSEC VPN出口线路匹配”,不然VPN服务启动不成功

管理口

eth0为manage口只能做路由接口,默认的管理IP 10.251.251.251/24无法删除

管理口不可作为监视端口

AF809

管理对端IP地址指的是当下面的[管理口访问控制]是开启的情况下,那么PC机必须配置这个地址才能管理设备

809开始允许修改默认管理口IP

vlan0

1.1.1.1用于重定向页面,隐藏AF源IP

1.1.1.1也用于隐藏内部的1.1.1.2,两个IP配套使用

ARP代理

AF内网接口与直连服务器不在同一网段,保证路由可达服务器,如AF内网口配私有IP,直连服务器直接配公网IP

ARP代理功能即是让NGAF设备代理响应ARP请求,达到保护内网主机的目的使用ARP代理功能时,NGAF设备的连接被ARP代理服务器的接口必须是路由口,任意配置一个与其他网段不冲突的IP地址

路由

策略路由

VLAN接口、子接口不支持策略路由

多线路策略路由支持链路捆绑

ip rule //查看策略路由表页

ip route show table //以VPN路由表为例

AF路由表分类

1、系统路由表(自带三张表)

• 255--local

• 254--main

• 253--default

2、策略路由表 id == 1-237

• 策略路由页面生成

3、VPN路由表 id == 240-249

• 240--ipsec vpn

• 242、241-- sangfor vpn(隧道间路由)

• 245-248 sangfor vpn 多线路

• 239 -- ssl vpn

临时表 id -- 238

优先级

• local(0)-vpn(239、240、241)-临时表(300)-策略路由表(10000)-main表(32766)

• vpn》静态路由/直连路由》动态路由》策略路由》默认路由

ip route get x.x.x.x //查看到达某地址匹配的路由条目

非对称数据转发

AF近支持TRUNK、ACCESS透明部署,路由模式不支持

不支持开启双机热备,需配置基本信息和配置同步、双机热备

需新增2对口,1个HA,1个同步口

将除数据同步口和HA口外所有业务口添加到接口联动中

暂不支持父子链接、IP不一致场景

809仅支持单HA,存在单点故障

AF单节点不要超过单台AF性能指标一半以上

数据同步口速率不低于业务口速率

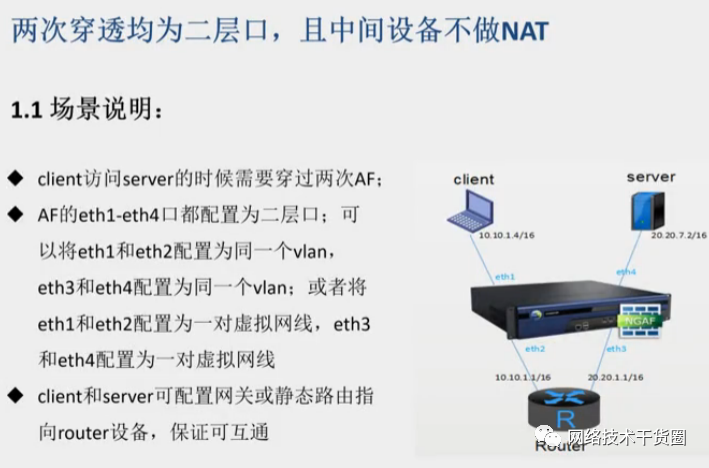

二次穿透部署

场景:TCP单向数据多次穿越AF,对二次流量进行直通

限制:中间设备有NAT场景,AF不能配置二次穿透

建议:二次穿透的入接口应部署于2层环境,如部署与3层则会丢失NAT安全策略路由功能

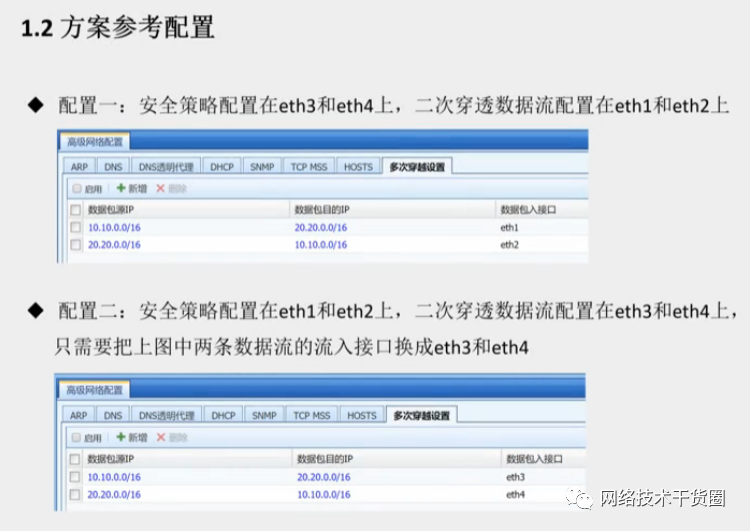

镜像口于业务口流量二次穿透场景,目的均为镜像口,源目IP分别建立一条策略

配置案例

1

2

SNMP

SNMP开启

开启SNMP功能,方便远程管理设备状态、接口状态

SNMP Trap

主动发送SNMP Trap信息

光口bypas

不支持光口 bypass 与双机热备同时启用

Reset

AF自身发起的reset报文,806版本之前,ip.id是0x5826。806及以后版本,ip.id是0x7051。

安全防护

WAF

IPS

DOS

僵尸网络

实施漏洞分析

实时漏洞分析的工作原理是:被动分析服务器回复的数据包判断是否有漏洞

ARP欺骗防御

广播网关MAC

拒绝ARP欺骗广播包

邮件安全

支持pop3/smtp协议

收邮件不进行拦截,会给出提示

发邮件会拦截,会给出提示

蜜罐重定向

真实PC AF日志看不到访问的域名

AF日志也看不到 DNS解析记录请求的源IP

ACL

域名ACL控制--网络参数--应用控制支持域名

ACL配置中域名查询方式配置为主动

不支持BBC下发

SNAT,先匹配【内容安全】-【内容安全策略】,再匹配【防火墙】-【地址转换】里面的源地址转换

DNAT,先过【防火墙】-【地址转换】里面的目的地址转换,再匹配【内容安全】-【内容安全策略】

SAVE杀毒

支持文档类: doc、docx、pdf、ppt、pptx、ps1、rtf、xls、xlsx等

支持脚本类: bat、cmd、com、exe、pe、elf、bin、perl、pl、plx等

8.0.13:云网端联动

模块

云:云脑--云镜

网:AF

端:EDR

动作

处置:AF向EDR下发任务经云端情报威胁查杀后,实现病毒隔离、后续问题自动处置

取证:将AF发现的恶意域名访问下发给EDR、EDR联动云镜

云端交付:MGR云端交付,本地免部署,接入云图实现云网端功能

NTA网络流量分析(Network Traffic Analysis)

AF巡检

AF6.7及以上版本巡检脚本使用方法.doc

直通

开启直通策略还是会生效,只是数据包被直通功能打上不丢包的标签让数据包通过AF。所以才会有开启直通之后,数据中心还能记录日志,【运行状态】--【封锁攻击者ip】中还是能看到有拦截日志

二层直通

类似AC的搬包测试

双机互备不建议开启

仅在透明和虚拟网线模式下生效、路由模式不生效

开启二层直通相当于二层交换机,数据直接转发、不进功能策略处理

直通

直通不生效或无效的模块

地址转换(nat)

DoS/DDoS防护(wdos)中基于数据包攻击和异常包检测

流量审计(IP流量排行、用户流量排行、应用流量排行)

连接数控制

开启直通后所有策略还会检测只是不拦截

syslog日志

UDP 514

高可用

同步角色一致时

HA ip较大的为主控

最后一次修改同步角色的设备为主控

集中管控

SC:需要主控和主机同时加入SC,否则提示离线

特性

支持OSPF双机场景下的路由同步,保证双机切换后网络快速收敛

添加监视端口后AF新增虚拟端口MAC

虚拟MAC构成:vrrp mac(00-00-5E)+接口序号+vrid,比如:vrid为101,eth1口的虚拟MAC就是:00-00-5E-00-01-65,eth2口的虚拟MAC就是:00-00-5E-00-02-65,65的十进制就是101。

注意

备机可以不勾选配置同步的自动同步

未加入网口监视的网口将不受双机状态控制,即使是备机也会响应数据,备机可以单独配置-HA的端口用于备机管理

尽量避开bypass组接口

交换机链接设备的接口STP需开启portfast

优先使用聚合[主备]进行HA,聚合口网卡类型需一致

默认情况下不能开启抢占,开启此功能联系专家评估[网络风险,也可以自己评估]

为避免频繁双机切换,当链路检测失效双机将每5分钟进行一次双机切换

强强检测/强弱检测

强强检测:主备均开启接口检测链路检测

强弱检测:主机开启接口链路检测 备机:开启接口检测,链路不监测

807支持接入BBC

支持版本

BBC2.5.2

BBC2.5.3

默认端口5000

特性

(a)支持中心端通过模板下发配置给分支端,并对分支端配置进行管理;

(b)支持中心端通过离线导入或在线更新的方式升级分支AF设备;

(c)支持中心端对分支端12种库进行升级;

(d)支持中心端统一下发管理安全规则库及自定义规则库:

(e)支持分支端总览信息、业务安全信息、用户安全信息等上报展示;

(f)支持中心端统一设置告警信息,并支持分支端告警信息上报预警;

(g)支持双机、多机接入BBC集中管控场景;

(h)支持15个内置区域。

适用场景

上架场景

安全策略模板下发

VPN由BBC下发

运维场景

版本、定制、SP升级

• a)支持通过离线导入的方式对发布的版本/定制的SSU包,以及SP包,对指定的设备进行升级

• b)支持通过在线更新的方式对BBC平台内镜像AF版本的SP包,对指定的设备进行升级(SSU包不支持在线升级BBC平台AF镜像)

规则库升级

• a)支持通过离线导入的方式对BBC内置版本镜像进行规则库升级

• b)支持通过BBC平台对分支端进行规则库升级

自定义规则库

• 支持通过BBC端下发自定义IPS和WAF规则库,下发到本地后置灰显示且无法编辑

接入变化

自动下发15个区域:方便下发策略,只能引用接口不能删除此区域

配置下发

导入全量包

BBC统一下发策略需依赖全量包

新增策略模板

配置模板配置

下发策略(下发策略不允许编辑删除)

升级下发

上次升级包到BBC

新建升级任务,指定时间自动升级

如勾“优先从公网服务器下载升级包”,优先从GCS下载,如无对应包,再从BBC平台下载

规则库更新

BBC更新规则库

AF能联网则自己更新规则库

AF不能联网,从BBC下载

易部署

通过邮件下发配置到客户端

WAN、LAN、管理员用户名和密码、管理员邮件地址

BBC需配置邮件服务器

易部署链接为一次性链接

双机接入BBS

无VRRP无主机仅同步配置,双机接入

主备,主机接入备机同步

主主,两机器均可接入

SD-WAN

【剩余带宽比例负载】会优先匹配“流量管理”-“虚拟线路配置”里设置的线路带宽。如未开启流控,则会匹配接口上配置的“线路带宽”

【剩余带宽比例负载】所选择的线路只能是配置在物理接口上的线路,不支持虚拟接口的线路,如vlan接口。其它功能无此要求

SD-WAN选路只支持TCP、UDP、ICMP这三种协议,其他协议不支持

autu-VPN

序列号

网关序列号:功能同之前版本一致,不过没有了移动用户数。原因是AF8.0.7版本开始,不支持PDLAN用户的接入;

SSLVPN:功能同之前版本一致,从之前的“功能模块序列号”移入“基础网络序列号”中;

IPSEC VPN模块:只是AF500型号的设备,默认未开启此模块,需要在此外单独开通,其它型号的均默认开通。

基础功能开通:默认开启,可以支持IPS、APT等模块的开通;

增强功能开启:收费开启,可以支持WAF、PVS、防篡改等模块的开通;

最新威胁防御规则库:收费开启,可以支持除杀毒外所有规则库的更新,前提是已开通相应的模块;

网关功能功能开通:收费开启,支持杀毒模块的开通;

SAVE杀毒引擎更新:收费开启,支持杀毒引擎的更新;

未知威胁实时检测和网关杀毒订阅服务:收费开启,之前的云脑序列号,与老版本不同的是,老版本云脑有两个序列号,这里是一个,如果是老版本开通云脑升级上来的话,会自动变成一个;

门户网站保护订阅服务:非默认免费开启,开启后,支持与云眼进行联动,展示云眼端检测到的相关数据;

云守-安全运营订阅服务:收费开启,开启后,可以支持接入云守,通过云守来辅助AF的安全运维

软件升级:收费&功能与之前一致,无变化;

维保服务:收费&功能与之前一致,无变化。连接服务器失败问题,AF8.0.7正式版本解决掉;

编辑:黄飞

-

下一代防火墙(NGFW):重塑网络安全的 “智能防护屏障”2026-01-05 1789

-

传统防火墙与下一代防火墙的区别在哪呢?2023-09-02 4047

-

恒讯科技分析:什么是防火墙与下一代防火墙(NGFW)?2023-06-13 2435

-

什么是下一代防火墙NGFW?NGFW如何在网络中发挥作用?2022-10-12 4008

-

防火墙有怎样的优缺点2020-03-19 13474

-

华为防火墙荣获最高的“推荐级”评价2019-07-19 5855

-

高防独立主机租用/托管的注意事项:防火墙的基本特征2018-12-03 1670

-

RG-WALL 1600下一代防火墙曝光内部结构2018-07-07 5886

-

什么是数据库防火墙 数据库防火墙作用是什么2018-07-04 12369

-

防火墙,防火墙的作用有哪些?2010-04-03 8601

-

究竟什么是防火墙?2010-02-24 990

-

防火墙管理2010-01-08 1699

-

谈防火墙及防火墙的渗透技术2009-08-01 1397

-

防火墙技术2009-06-16 954

全部0条评论

快来发表一下你的评论吧 !