探秘STM32U5安全特性|硬件加解密引擎与软件算法对比

电子说

描述

STM32U5 是ST在2021年推出的新一代超低功耗产品,不仅在工艺(40nm制程),性能(主频160MHz),低功耗(超低功耗模式低至:110nA,动态功耗低至:19μA/MHz )等多个方面都有显著提升,在信息安全方面也增加很多新特性。

STM32U5目前已经推出STM32U575、 STM32U585两个系列,这两者区别之一是 STM32U585芯片内置了AES,SAES和PKA硬件加解密引擎, STM32U575只有软件方式实现的加解密算法。

STM32U5的硬件加解密引擎相对于纯软件实现有多方面的优势,比如:硬件SAES、PKA模块具备侧信道攻击防御能力,有更高的安全性,更高的性能,更快的运算速度,计算过程中不需要CPU参与,CPU可以处理其他更具有实时性要求的任务,同时在存储空间占用和功耗上也更有优势。

我们将从性能、功耗和存储空间占用几方面 ,将STM32U5硬件加解密引擎和软件实现算法做一个对比。

通过EEMBC SecureMarkTLS评测跑分,对比软硬件算法实现

我们使用 EEMBC SecureMarkTLS 对U575(纯软件)和U585(带硬件加速引擎)分别进行性能和能耗的对比。

EEMBC SecureMark是一个公认标准化的、用于衡量加解密操作效率的基准测试套件。在SecureMark中,EEMBC计划支持对不同应用领域的各种安全配置进行测试和分析。其中第一个授权可用的是SecureMark-TLS,它专注于物联网(IoT)边缘节点的传输层安全(TLS)。

SecureMark-TLS基准配置文件对用于安全互联网通信的传输层安全(TLS)协议所需的加解密操作进行建模。TLS协议提供了交换消息的机密性和完整性,并且可以对通信双方进行身份验证。SecureMark-TLS测量物理设备(可以是开发板或最终产品) 在执行一组指定的加解密操作时的性能和功耗。功耗测量被换算成一个最终的单一分数,该分数代表物联网边缘节点设备的TLS操作。

✦ EEMBC SecureMarkTLS跑分对比

可以看到 ST发布的使用 EEMBC SecureMarkTLS测试套件的测试报告。

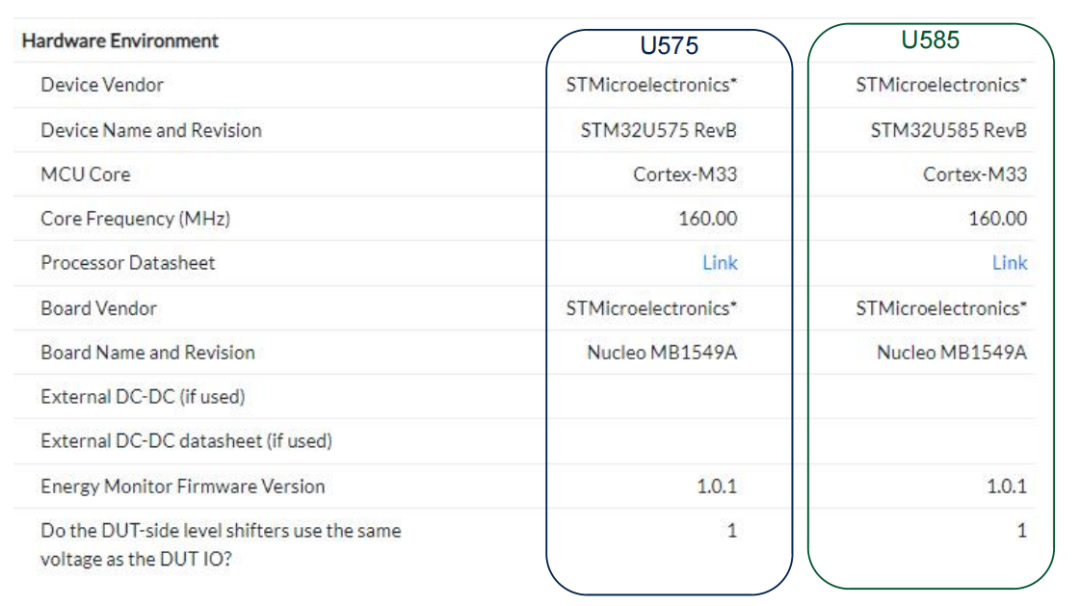

选择STM32U575 RevB Core MHz:160 和STM32U585 RevB Core MHz:160 (我们选择的是最大主频 160MHz),可以看到测试的硬件环境如下图所示:

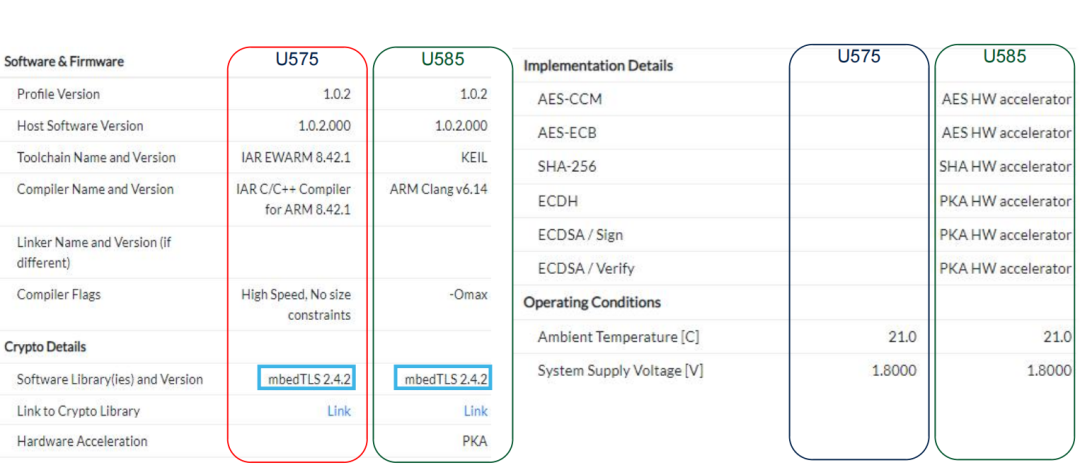

测试的软件和Crypto信息如下:

请注意蓝框中标出测试的算法库和版本:Software Library(ies) and Version: mbedTLS 2.4.2。

mbedTLS 现已被arm公司收购并由arm技术团队进行维护更新,是对TLS和SSL协议实现的算法库。mbedTLS的目标是:易于理解,使用,集成和扩展。它主要是面向小型嵌入式设备,代码紧凑,而且执行效率高,可以说是行业内最小巧的SSL加密算法库。并且mbedTLS是完全OpenSource的,支持Apache 2.0 license 或者GPL 2.0 license双重许可,可以自由应用于商业项目中。

在 U575 上,我们直接运行的是开源的mbedTLS 2.4.2,算法部分是开源的mbedTLS 2.4.2里面实现的软件算法; 在U585上,同样运行的是开源的mbedTLS 2.4.2,但算法部分使用U585自带的硬件加解密引擎。

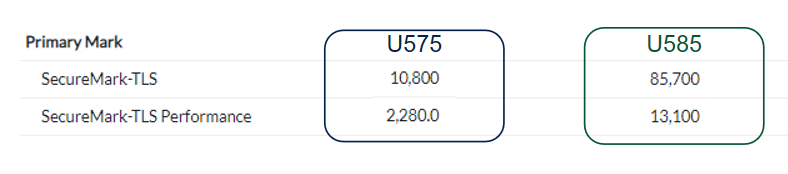

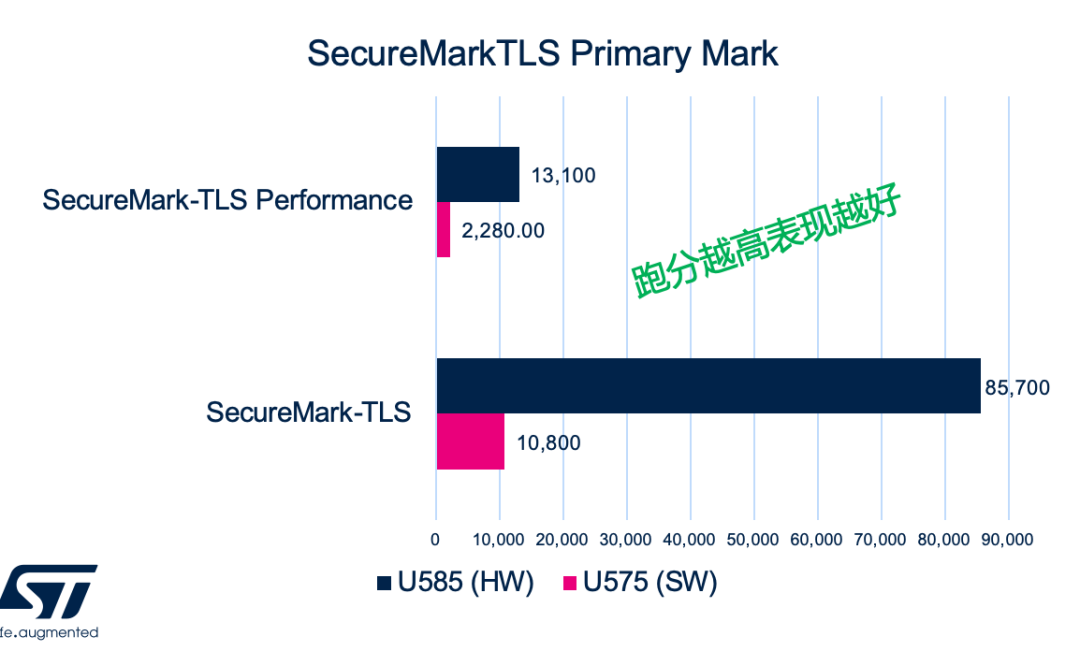

在下图的测试结果中,SecureMark-TLS 是对整体功耗的跑分总评,SecureMark-TLS Performance 是对整体性能的跑分总评。后面我们又分别列出了不同算法的性能和功耗的分数。

Benchmark跑分总评

说明:

测试中硬件加速的部分采用mbedtls ALT function方式,由于数据存储方式,API等原因,并未使U585 HW crypto性能得到最大化利用;

实际应用程序如果直接调用Driver,则可有更高的性能和能耗表现。

Mbedtls软件作为运行的代码进行benchmark,对比U575纯软件和U585带硬件加速的性能和能耗。

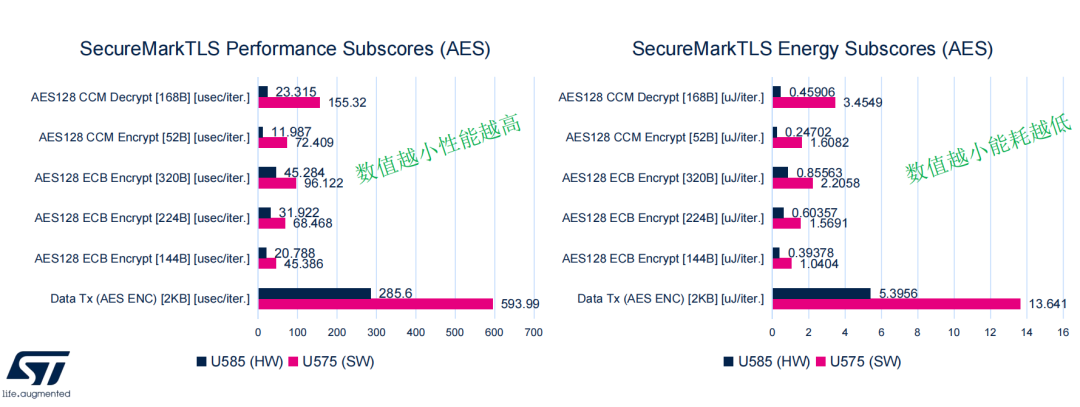

Benchmark子项:AES 性能 + 能耗

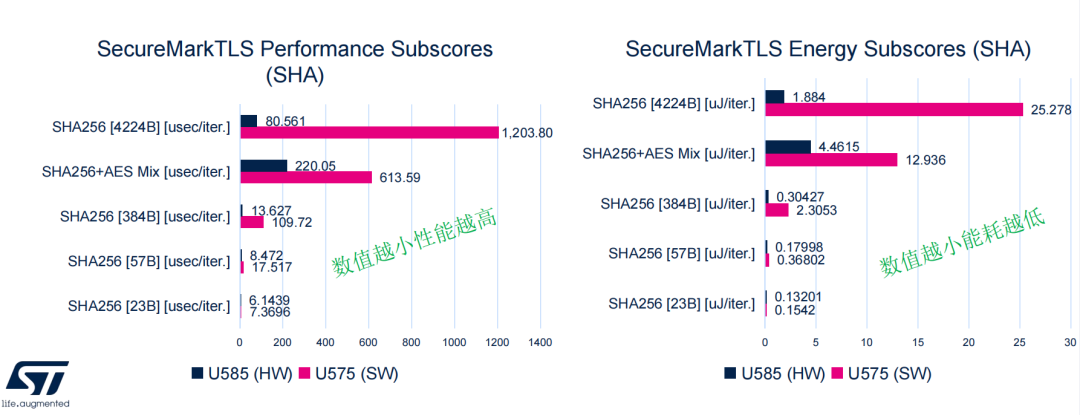

Benchmark子项:SHA 性能 + 能耗

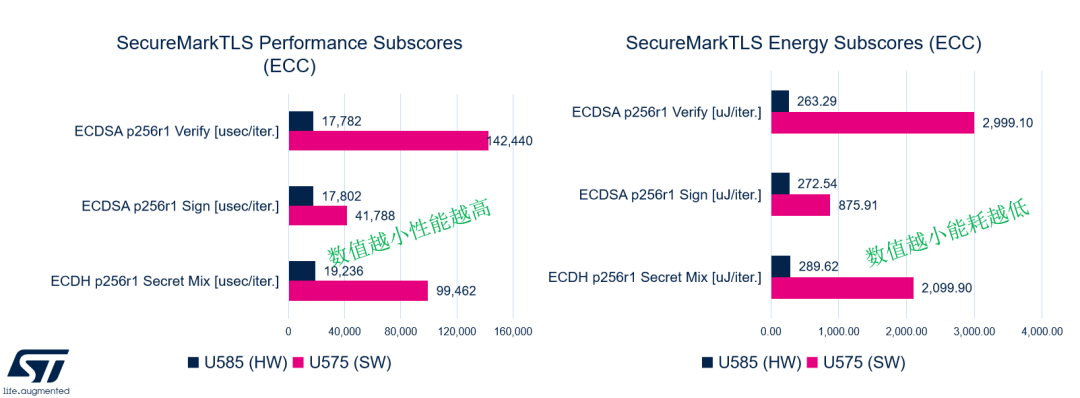

Benchmark子项:ECC 性能 + 能耗

硬件加解密引擎(HAL驱动)与Cryptolib软件算法对比

软件算法部分采用ST 的 X-CUBE-CRYPTOLIB作为对比的对象。X-CUBE-CRYPTOLIB是基于STM32的软件算法库,支持STM32全系列产品,提供多种主流算法的实现,针对不同的内核进行了算法优化,支持多种使用的配置模式(高性能、小代码量等选择)。硬件引擎的使用则通过直接调用HAL驱动来完成。

我们通过以下几个常用的典型算法进行对比,比较的内容为软硬件实现的性能和存储空间占用情况:

AES CBC加密和解密

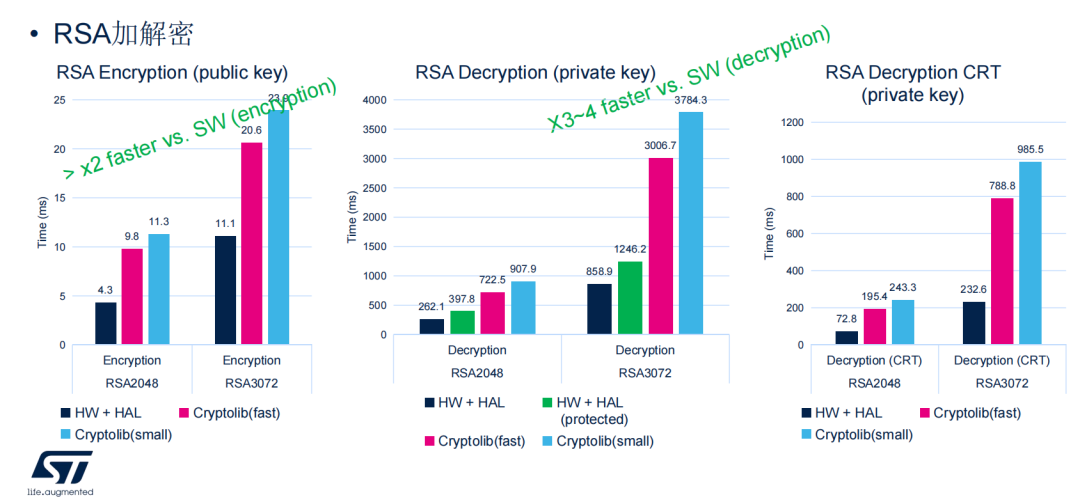

RSA加密和解密

ECDSA签名和验签

✦ 性能对比

AES CBC 数据流加解密:每秒数据处理能力 (以8KB数据做测试, 每次处理大小分别为128, 512, 1024, 2048字节的结果)

RSA加解密

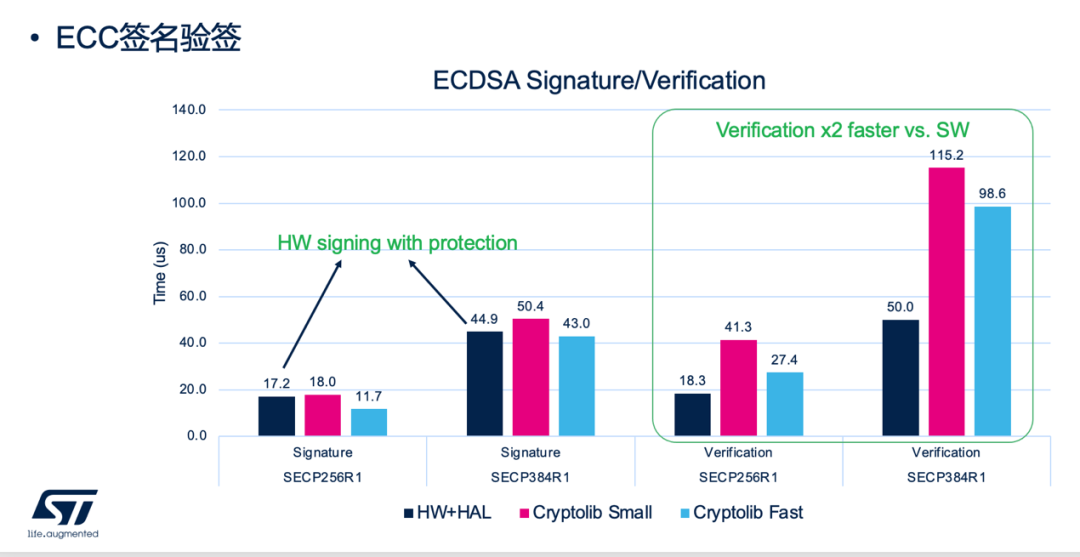

ECC签名验签

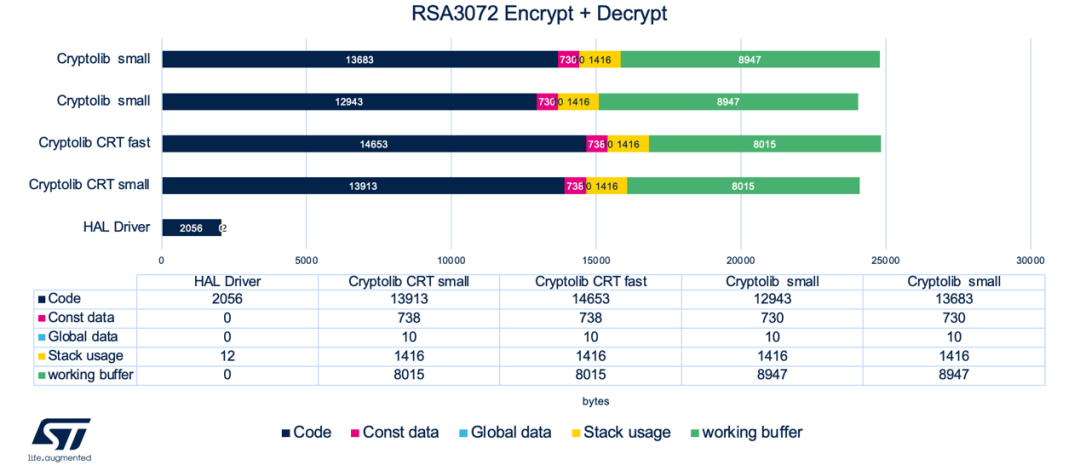

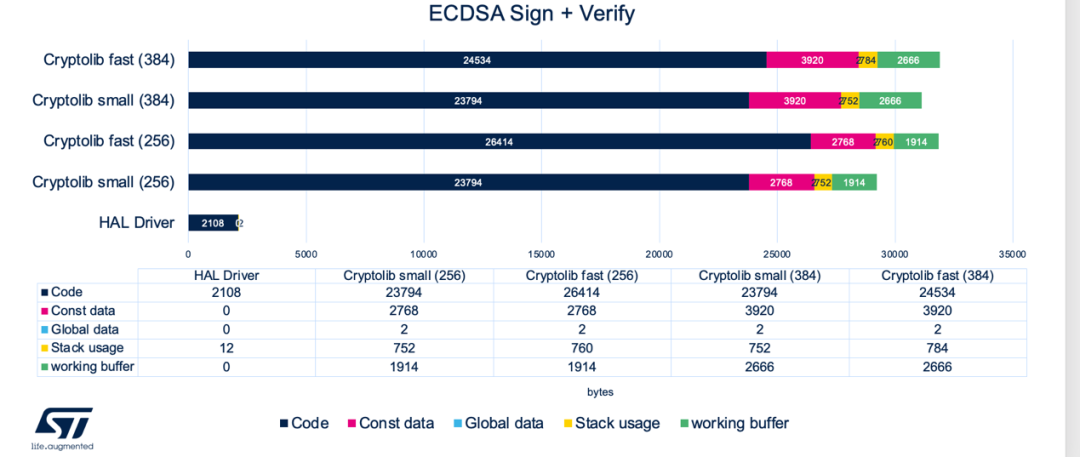

✦ 存储空间占用情况

存储空间的占用和选择的编译器、编译器版本、编译选项和配置等很多因素有关,下面的数据仅供参考。

Memory Footprint HAL + HW vs. Cryptolib SW

硬件加解密引擎优势总结

综上所述,硬件加解密引擎具有更高安全性、更高性能、更低功耗和更少的系统资源需求。

✦ 更高安全性

SAES和PKA引擎具备攻击防御能力(侧信道攻击,错误注入攻击)

HUK+SAES提供基于硬件的安全存储功能,防克隆,防软件逻辑攻击

✦ 更高性能

相较于软件实现 x5 倍的数据AES加解密处理能力

相比软件实现快5~10倍的签名验签操作

十倍的Hash运算

✦ 更低功耗

完成相同运算所消耗的能量只有软件运算的几分之一

✦ 更少系统资源需求

运算过程中CPU可以处理器其他高优先级事物

运算无需占用额外Flash与RAM空间

来源:STM32

免责声明:本文为转载文章,转载此文目的在于传递更多信息,版权归原作者所有。本文所用视频、图片、文字如涉及作品版权问题,请联系小编进行处理

审核编辑 黄宇

-

STM32项目实战:基于STM32U5的火灾报警系统(LVGL),附项目教程/源码2024-11-13 3082

-

STM32U5 LPBAM模式介绍2023-10-26 2151

-

基于STM32U5 的 STM32CubeMX环境搭建2023-09-21 3134

-

STM32U5介绍2023-09-19 913

-

STM32加解密技术2023-09-08 579

-

Arm TrustZone特性面向STM32L5和STM32U5系列2023-09-07 700

-

硬件加解密主要优点及引擎种类2023-08-28 872

-

铜墙铁壁的最佳安全保护-硬件加解密MCU2023-08-11 1252

-

STM32的加解密硬件模块2023-08-02 621

-

STM32U5系列物联网节点探索套件2022-11-22 677

-

STM32U5系列采用LPBAM进行电源优化2022-11-21 852

-

新版STM32加解密算法库——X-Cube-Cryptolib V42022-02-08 1359

-

IAR9.10.2才有STM32U52021-12-03 1111

-

硬件加解密的分类2021-07-22 1281

全部0条评论

快来发表一下你的评论吧 !