苏黎世联邦理工学院报告:Rowhammer攻击对高端RISC-V CPU的潜在风险

描述

来源:内容由RISC-V国际人才培养认证中心 编译自 DRAMSec,作者:Michele Marazzi;Kaveh Razavi。

苏黎世联邦理工学院的研究人员发表了一篇题为“RISC-H:针对 RISC-V 的 Rowhammer 攻击”的新技术论文。RISC-H 将在DRAMSec(与 ISCA 2024 同期举办)上进行展示。

摘要:

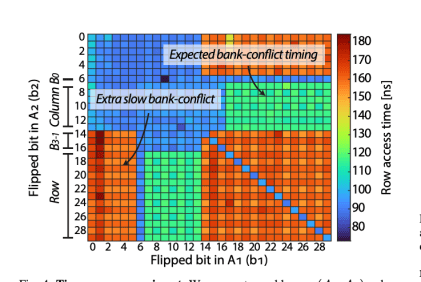

“就在几个月前,首款支持DDR4的高端RISC-V CPU刚刚发布。目前尚无关于RISC-V设备上Rowhammer攻击的研究,尚不清楚是否有可能在这些新架构上危害系统安全。通过RISC-H,我们旨在通过克服一系列挑战来填补这一空白:首先,内存控制器的DRAM功能未公开,我们通过行冲突侧信道进行逆向工程。其次,我们发现敲击多行会导致激活吞吐量显著降低,使Rowhammer攻击失败。

我们确定这种低性能是由内存子系统中攻击行共享某些物理地址位和慢速排序指令时的争用引起的。为了应对这一挑战,我们利用不同的列地址来减少争用,并依靠一种新颖的方法来通过在访问模式中插入精确延迟来排序内存访问。结合这些见解,我们新的Rowhammer攻击,称为RISC-H,可以触发RISC-V CPU上的首个DDR4位翻转。这些结果表明,RISC-V生态系统同样受到Rowhammer的影响,并进一步强调了需要采取有效的缓解措施。”

图 1:来源:RISC-H:Rowhammer 对 RISC-V 的攻击。苏黎世联邦理工学院。

声明:本文内容及配图由入驻作者撰写或者入驻合作网站授权转载。文章观点仅代表作者本人,不代表电子发烧友网立场。文章及其配图仅供工程师学习之用,如有内容侵权或者其他违规问题,请联系本站处理。

举报投诉

-

常熟理工学院计算机科学与技术嵌入式培养2021-07-16 1631

-

Occamy RISC-V 前景如何2023-05-13 1744

-

泰克MTM400和MTS4SA助力新加坡南洋理工学院学生学习2008-11-10 705

-

美国乔治亚理工学院使用NI产品简化电路设计教学2010-02-23 1148

-

苏黎世联邦理工学院利用四足机器人ANYmal开启地下污水系统测试2018-12-25 1153

-

EPFL联手苏黎世联邦理工学院 开发出一种微型柔性机器人2019-01-22 2167

-

苏黎世联邦理工学院等发明纳米级无人机2019-06-07 4262

-

谷歌和麻省理工学院的计算机基础数学教程免费下载2019-11-18 902

-

苏黎世联邦理工学院展示出了一种能够朝任何方向飞行和盘旋的无人机2020-04-08 1734

-

麻省理工学院关于电磁脉冲的新实验2021-04-19 987

-

沪光股份与常熟理工学院校企合作签约仪式2022-10-21 2260

-

美国麻省理工学院和加州理工学院:研发可吞咽传感器助力监测胃肠道健康2023-02-21 1825

-

瑞士苏黎世联邦理工学院新型四足机器人单腿完成开关门、移动任务2024-02-25 1887

-

美国佐治亚理工学院一行莅临达实智能调研2024-09-26 1379

-

苏黎世联邦理工学院、西南交通大学:关于研究MXenes-环境生化传感平台新型材料2025-10-10 1113

全部0条评论

快来发表一下你的评论吧 !