资料下载

×

Maxim Deep cover NFC产品助力物联网生活

消耗积分:1 |

格式:rar |

大小:0.3 MB |

2017-11-08

物联网技术从最开始的概念性技术,如今已经在日常生活中被广泛应用,如电表预付费、智能门禁管理等。Maxim对加密产品的研究拥有超过20年的历史经验,本文主要介绍了Maxim Deep cover NFC产品的加密算法、安全器件认证和产品应用案例等。

SHA-256算法简介

SHA- 256安全散列算法发布于2002年FIPS PUB 180-2,主要特点是:1、防碰撞,即难以找出两个不同的输入数据源对应同一组MAC码;2、“雪崩效应”,即输入数据源即使发生一位变化,其算法结果 MAC会发生巨大变化。除此以外,SHA-256还满足加密算法基本要求:不可逆算法,即由已知的算法推断出结果无法使用的密码;算法公开标准便于广泛使 用和第三方算法进行安全评估;采用重聚算法攻击密码很困难;算法计算式需要适度的资源和时间,不占用系统过多的资源。

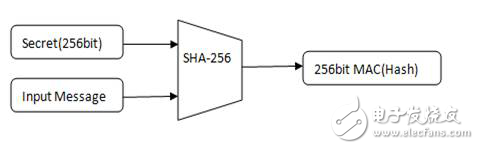

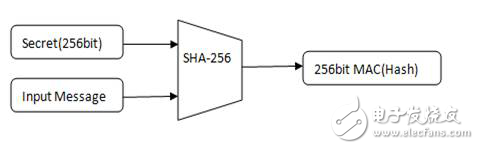

SHA-256算法的计算模型

图 1是SHA-256算法的计算模型,参与SHA-256运算的数据源包括512位的输入数据源、256位密码、64位的安全认证器件、全球唯一的ROM ID、主机端产生的随机数以及SHA-256安全认证器件一方ROM中储存的常量填充。SHA-256算法的结果为256位的MAC(Message Authentication Code)码,MAC码是主机端和从机端进行认证时需要比对的结果。

图1 SHA-256算法的计算模型

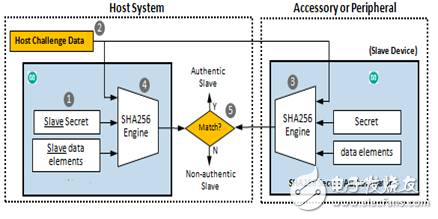

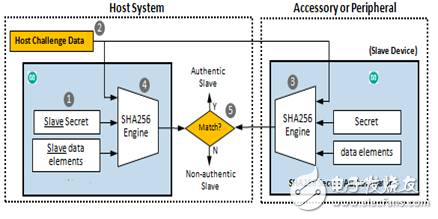

如何使用Deep Cover 安全认证器件

图2显示的是主机认证SHA-256从机器件的身份合法性的流程,如图所示,第一步主机调出密钥,然后主机产生一个随机数,同时送给主机的SHA-256引 擎和从机的SHA-256引擎。从机的SHA-256引擎调用安全一方ROM的密钥以及常量填充进行SHA-256运算,得出一个256位的MAC值。随 后主机读取从机一方ROM的常量填充进行SHA-256运算,也得出一个256位的MAC值。最后比对主机端和从机端运算得到的256位MAC码值是否一 致,如果一致表示从机合法,不一致则表示从机不合法。

图2 主机认证SHA-256从机器件的身份合法性

Maxim 的Deep cover安全认证器件除了主机端可以认证从机端身份,从机端也可以认证主机端身份,这样可以防止安全认证器件中的数据被非法修改,实现的方法是设置 Maxim的Deep cover器件为授权写保护模式。SHA-256器件认证主机身份,仅知晓器件密码并提供匹配的MAC码,才能改写EEPROM存储器数据。

SHA-256算法简介

SHA- 256安全散列算法发布于2002年FIPS PUB 180-2,主要特点是:1、防碰撞,即难以找出两个不同的输入数据源对应同一组MAC码;2、“雪崩效应”,即输入数据源即使发生一位变化,其算法结果 MAC会发生巨大变化。除此以外,SHA-256还满足加密算法基本要求:不可逆算法,即由已知的算法推断出结果无法使用的密码;算法公开标准便于广泛使 用和第三方算法进行安全评估;采用重聚算法攻击密码很困难;算法计算式需要适度的资源和时间,不占用系统过多的资源。

SHA-256算法的计算模型

图 1是SHA-256算法的计算模型,参与SHA-256运算的数据源包括512位的输入数据源、256位密码、64位的安全认证器件、全球唯一的ROM ID、主机端产生的随机数以及SHA-256安全认证器件一方ROM中储存的常量填充。SHA-256算法的结果为256位的MAC(Message Authentication Code)码,MAC码是主机端和从机端进行认证时需要比对的结果。

图1 SHA-256算法的计算模型

如何使用Deep Cover 安全认证器件

图2显示的是主机认证SHA-256从机器件的身份合法性的流程,如图所示,第一步主机调出密钥,然后主机产生一个随机数,同时送给主机的SHA-256引 擎和从机的SHA-256引擎。从机的SHA-256引擎调用安全一方ROM的密钥以及常量填充进行SHA-256运算,得出一个256位的MAC值。随 后主机读取从机一方ROM的常量填充进行SHA-256运算,也得出一个256位的MAC值。最后比对主机端和从机端运算得到的256位MAC码值是否一 致,如果一致表示从机合法,不一致则表示从机不合法。

图2 主机认证SHA-256从机器件的身份合法性

Maxim 的Deep cover安全认证器件除了主机端可以认证从机端身份,从机端也可以认证主机端身份,这样可以防止安全认证器件中的数据被非法修改,实现的方法是设置 Maxim的Deep cover器件为授权写保护模式。SHA-256器件认证主机身份,仅知晓器件密码并提供匹配的MAC码,才能改写EEPROM存储器数据。

声明:本文内容及配图由入驻作者撰写或者入驻合作网站授权转载。文章观点仅代表作者本人,不代表电子发烧友网立场。文章及其配图仅供工程师学习之用,如有内容侵权或者其他违规问题,请联系本站处理。 举报投诉

评论(0)

发评论

- 相关下载

- 相关文章