当寻呼机变“定时炸弹”:如何防范电子设备被恶意篡改

描述

黎巴嫩近期发生的寻呼机爆炸事件,已造成重大伤亡,受到了各界高度关注。广泛使用的通讯设备,却成了“杀戮工具”,引发了消费者对电子设备的安全担忧——常携带在身上的手机等电子设备是否也可能发生爆炸?我们又该如何抵御电子设备被恶意利用的风险,保护设备免受未授权的访问和网络攻击。

寻呼机如何造成爆炸性伤害

根据外媒报道,爆炸的寻呼机型号为阿波罗AR-924型,且这些设备在交付前很有可能已被拦截并进行改装,通过篡改供应链,在设备抵达黎巴嫩前就预置了微量爆炸物以及遥控引爆装置,实现远程触发。

此外,军事专家杜文龙在接受采访时表示,寻呼机可能被远程操控,植入病毒软件,从而使其设备过热、超负荷运作,最终导致爆炸。

虽然爆炸原因尚未完全明朗,但爆炸系人为操控已成为共识。

全球通讯安全的深层隐患

本次寻呼机大规模爆炸事件,敲响了全球通讯安全的警报,也再次展示了信息战和网络战的威力。

在通讯技术迅猛发展的今天,设备间的互联互通变得更加密切,但随之而来的恶意干预风险也在不断攀升,任何电子设备都可能成为被攻击目标。供应链中的硬件设备在生产和交付的过程中,可能被植入后门功能、恶意木马,甚至微型爆炸装置,使其成为潜在的攻击载体。

为了应对这些挑战,全球通讯安全领域正在采取措施加强防护,包括加强供应链安全管理,确保硬件设备在生产、交付过程中的安全性;开发和部署先进的安全技术,如采用安全芯片来保护设备不被未授权访问和篡改。

硬件级加密才是终极之道

在黎巴嫩传呼机爆炸事件中,我们看到了通讯设备可能被恶意改造,成为“电子设备武器化”的风险。而安全加密芯片的应用,将为全球通讯安全提供更加坚实的安全保障。

安全芯片能提供更高性能的芯片级硬件加密,其内部拥有独立的处理器和存储单元,不仅能够执行复杂的加密算法,还能够安全地管理密钥。这种硬件级的安全防护,使得即便在供应链中存在潜在的风险,如在生产和交付过程中被植入后门或恶意软件,安全加密芯片也能够提供一道额外的安全防线。

1

抵御黑客恶意攻击

侵入式攻击:当芯片被开盖或尝试物理攻击时能够触发的自毁机制。例如,安全芯片会采用光传感器从功能上防止打开芯片的封装,一旦检测到封装被打开,芯片内部的安全机制会被激活,从而保护存储在其中的数据不被非法读取或篡改。

DFA错误注入攻击:通过监测电压、温度和电磁场等关键参数,确保硬件在安全的环境中运行,任何超出正常范围的波动都可能触发警报,促使系统采取保护措施。

DPA/SPA攻击:通过在密钥参与运算时引入真随机数掩码技术,有效掩盖了在加解密和签名验证过程中因数据运算引起的功耗泄露。

2

设备间的安全认证

安全芯片可以用于实现设备间的身份验证和数据加密,确保通信的安全性,通过内嵌的硬件安全模块(HSM),提供安全启动和安全算法等安全功能,有效阻止总线攻击和非法设备读取。

3

硬件密钥的强大护盾

航芯在十六年的安全芯片研发和推广过程中,实践总结了一套主机端无需保存证书私钥的安全认证流程,该流程经历了上亿颗芯片量产出货的考验。

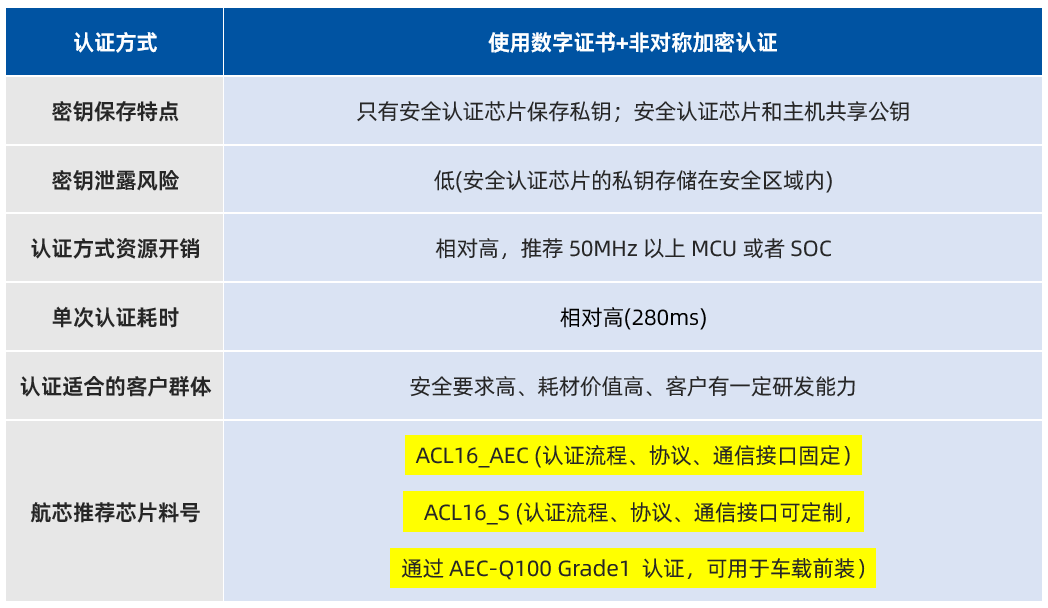

该流程分为证书和签名验证两部分,采用经典的非对称加密认证。主机设备只需保存证书对应的公钥,证书私钥被加密安全存储在密钥盒子里,避免了泄漏的风险。流程中只需保证待认证对象(安全认证芯片)的私钥不被泄露。安全的责任只落到了安全认证芯片上。而安全认证芯片中的私钥都是由芯片内部随机产生,并保存在不可读写的安全区域,避免了私钥的泄漏。并且每颗安全认证芯片的私钥都是不一样的,有效防止芯片被克隆。

-

寻呼机、对讲机等通信设备爆炸后,供应链安全走向前台2024-09-20 4565

-

激光寻呼机/莫尔斯电码收发器开源2023-01-31 788

-

Arduino气枪定时炸弹2022-12-27 552

-

如何去防范恶意代码攻击呢2022-01-25 1303

-

请问有哪些措施可以防范ESD对电子设备的干扰和破坏?2021-04-21 1723

-

SD15C电子设备中的 ESD 防护TVS二极管2021-01-23 535

-

寻呼机什么时候正式结束服务2020-12-22 1384

-

8648A寻呼机测试选项手册2019-04-15 1348

-

基于PS1008和ML-18V3的多功能寻呼机信号仪的设计2010-09-16 1707

-

手机=定时炸弹?专家支招让您手机防窃听2009-12-28 734

-

MAX1678构成的适用于寻呼机的高效率单电池升压电源2009-12-10 1296

-

电话寻呼机2009-10-09 854

-

FLEX高速寻呼机专用芯片2009-05-04 690

全部0条评论

快来发表一下你的评论吧 !