ZXUN xGW安全加固后与R50s网管断链的故障分析

描述

故障现象

某运营商V5 ZXUN xGW扫描出一些ssh弱算法的漏洞,执行安全加固以后,与R50s网管断链,需要分析原因并解决。

故障分析

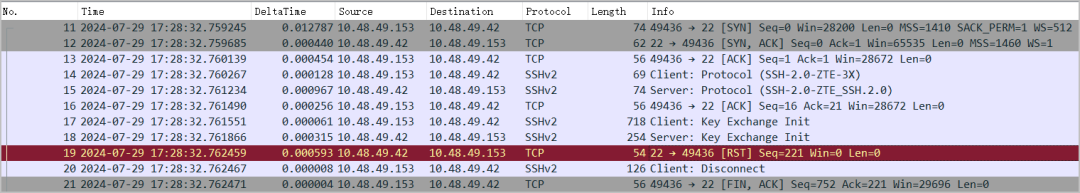

获取ZXUN xGW和R50s之间的报文进行分析,发现ssh协商在密钥交换之后,双方释放了TCP连接,如图1所示。

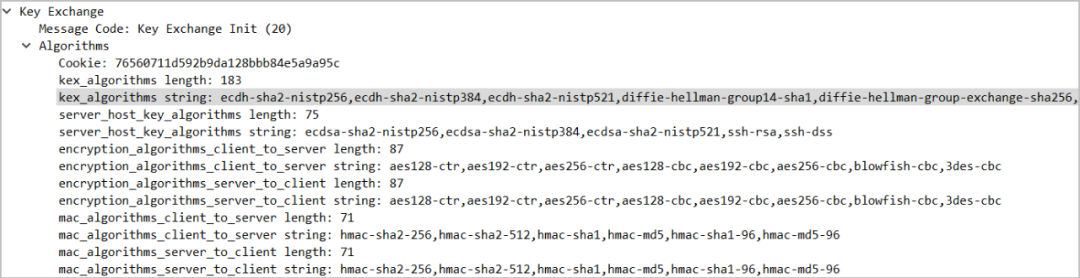

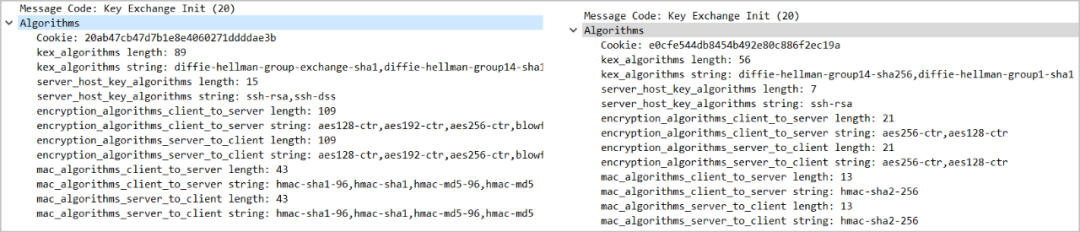

查看R50s发送给ZXUN xGW的“Client: Key Exchange Init”消息,支持的密钥交换算法为:ecdh-sha2-nistp256,ecdh-sha2-nistp384,ecdh-sha2-nistp521, diffie-hellman-group14-sha1,diffie-hellman-group-exchange-sha256,diffie-hellman-group-exchange-sha1,diffie-hellman-group1-sha1,如图2所示。

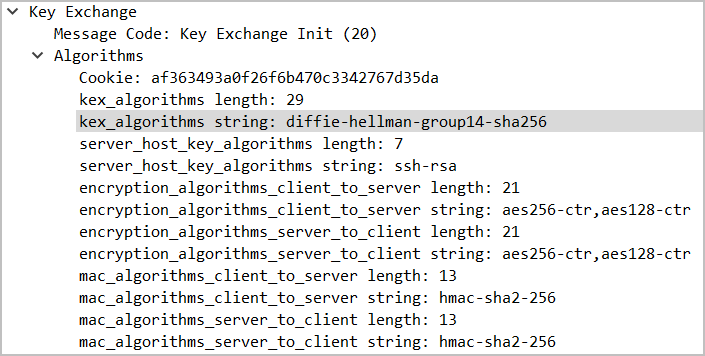

查看ZXUN xGW发给R50s的“Server: Key Exchange Init”消息,支持的密钥交换算法为:diffie-hellman-group14-sha256,如图3所示。

4.根据ZXUN xGW和R50s发送的密钥交换算法,发现没有双方都支持的Key Exchange算法,导致协商失败。

故障处理

1.ZXUN xGW执行以下命令,再次打开弱算法diffie-hellman-group1-sha1。

vGW(config)#ssh server diffie-hellman group1-sha1 enable

2.重新测试发现ZXUN xGW和R50s之间还是断链,继续抓包分析,发现部分ssh连接已经建立成功,部分ssh连接依然失败。

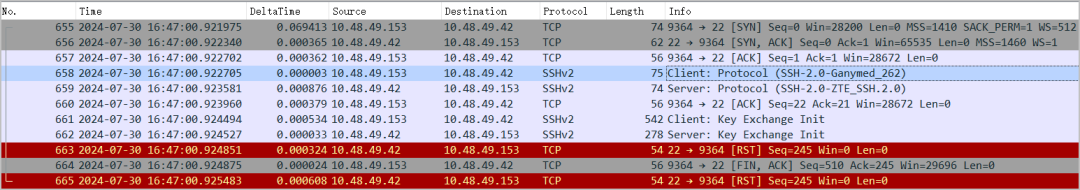

3.继续分析失败的ssh连接,客户端的协议为SSH-2.0-Ganymed_262,与之前不同,如图4所示。

4.继续分析客户端和服务端的Key Exchange Init消息,发现没有双方都支持的MAC算法,如图5所示。

5.ZXUN xGW执行以下命令,再次打开弱算法hmac sha1。

vGW(config)#ssh server hmac sha1 enable

6.重新测试,ZXUN xGW和R50s之间链路恢复正常。

7.建议与总结:ZXUN xGW在进行安全加固时,需要考虑对接的网管的能力,确认网管能支持安全加固后剩余的算法。

- 相关推荐

- 热点推荐

- 运营商

-

Kubernetes安全加固的核心技术2025-08-18 953

-

ZXUN xGW会话数不均衡的故障分析2025-04-12 844

-

FD50-36S24B3(R)2 FD50-36S24B3(R)22025-03-21 65

-

ZXUN xGW边缘UPF BGP闪断的问题处理2024-12-23 1799

-

AD2S1210报故障0X50怎么解决?2023-12-13 1489

-

R5300 G4服务器网卡频繁闪断的故障处理方法2023-09-25 2320

-

ZXUN xGW-ToB业务延迟的问题处理2023-04-04 1424

-

如何使用AVR ATmega16单片机设计断链失速智能保护的研究分析2019-01-22 1287

-

linux web 安全加固理论2017-09-07 879

-

基于有限元分析的动车组牵引电机转子断条故障特性分析_李永新2017-01-08 987

-

汽轮发电机汇水管接地线烧断故障分析2017-01-01 1047

-

基于小波包分析的电机转子断条故障诊断研究2009-12-24 1855

-

基于Hil bert模量频谱分析的异步电机转子断条故障研究2009-11-18 582

全部0条评论

快来发表一下你的评论吧 !