NIST-800-88 建议SSD擦除标准

NIST-800-88 建议SSD擦除标准

电子说

描述

2022年起,SSD、M.2 NVMe、U.2存储介质成为爆炸性储存载体,当介质达到使用年限,通常会使用复写方式(over write)覆盖原始数据,达到无法恢复原始数据的效果,擦除后的硬盘可以再次绿色使用,为企业降本增效。

然而闪存硬盘与传统机械硬盘的数据存储机制存在根本差异,导致传统覆写方法在闪存硬盘上无法有效清除数据,以下是具体原因分析:

一、存储原理差异

- 闪存特性

SSD采用NAND闪存存储数据,其最小单位是"页"(通常4KB),但擦除必须以"块(block)"(通常包含128-256页)为单位进行。传统覆写操作会被主控转换为"读取-修改-写入"流程,实际数据可能分散在多个物理块中。

- 磨损均衡技术(Wear Leveling)

为避免特定区块过早损坏,SSD主控会自动将写入分散到不同物理位置,即使重复覆写同一逻辑地址,实际数据可能存储在不同物理区块。

二、主控行为干扰

- 预留空间(OP区域)

SSD保留约7-28%的额外空间用于后台管理,这部分区域无法通过操作系统直接访问,传统覆写无法覆盖这些区域的数据。

- TRIM指令影响

当文件被删除时,TRIM指令会通知主控立即释放物理空间,导致后续覆写操作可能跳过已标记为"无效"的区块。

三、数据残留风险

- 多级单元存储

TLC/QLC闪存每个单元存储3-4比特数据,电压状态复杂,传统覆写可能无法彻底清除上一状态的电荷残留

- 坏块管理

闪存坏块会被主控自动隔离,这些区域的数据无法通过常规方法覆写

四、擦除标准建议

NIST SP-800-88r1官方技术文文件共64页详细记录不同储存介质该采用何种擦除方式,因文檔庞杂,摘取主要说明如下:

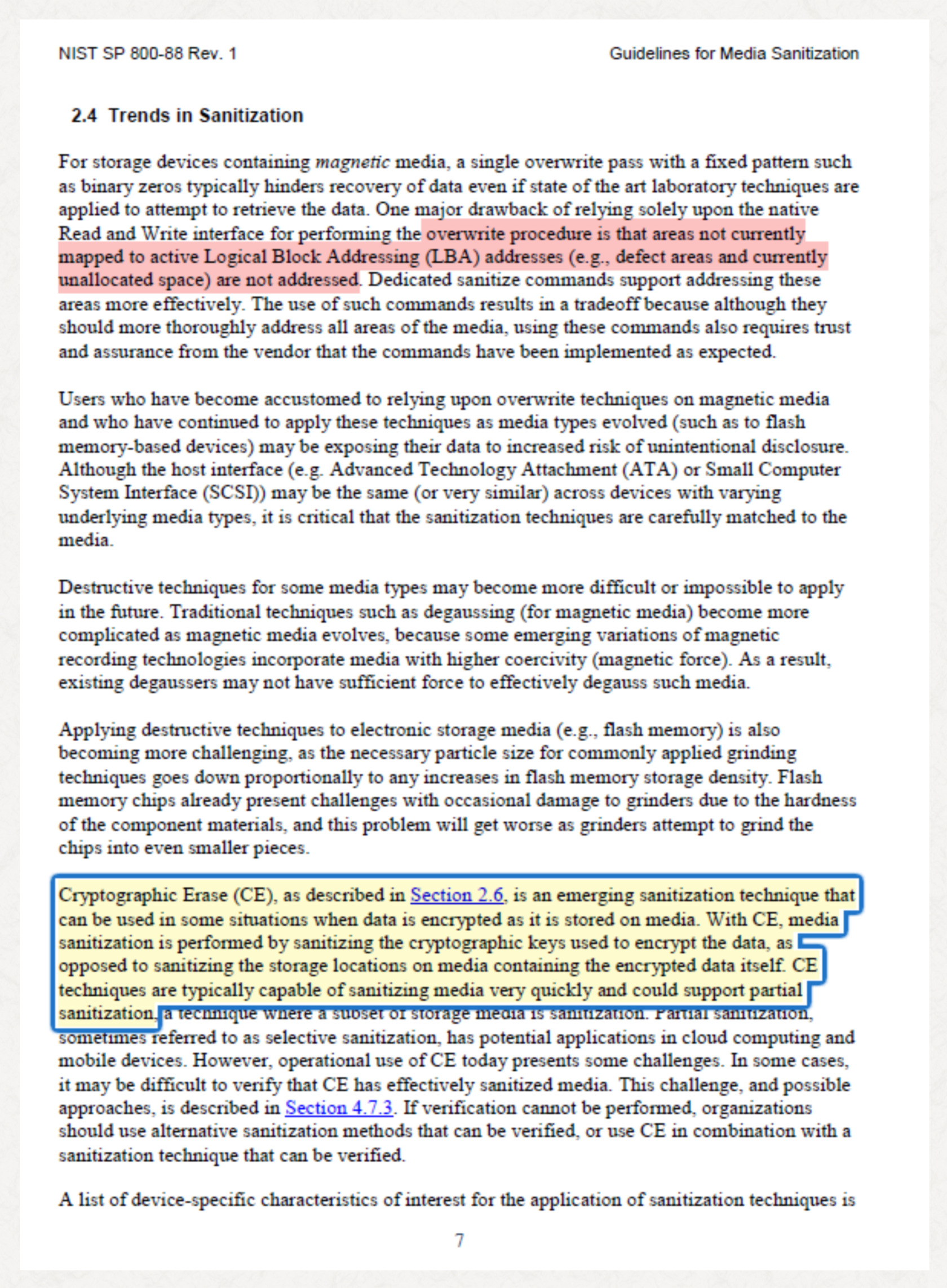

Ø 第 7页,说明复写方式无法保障清除映像区对应位置,因此面对闪存类型的硬盘应”复写+加密抹除”,加密擦除可以透过数据加密,并且摧毁密钥方

式,达到快速无法恢复数据的目的。

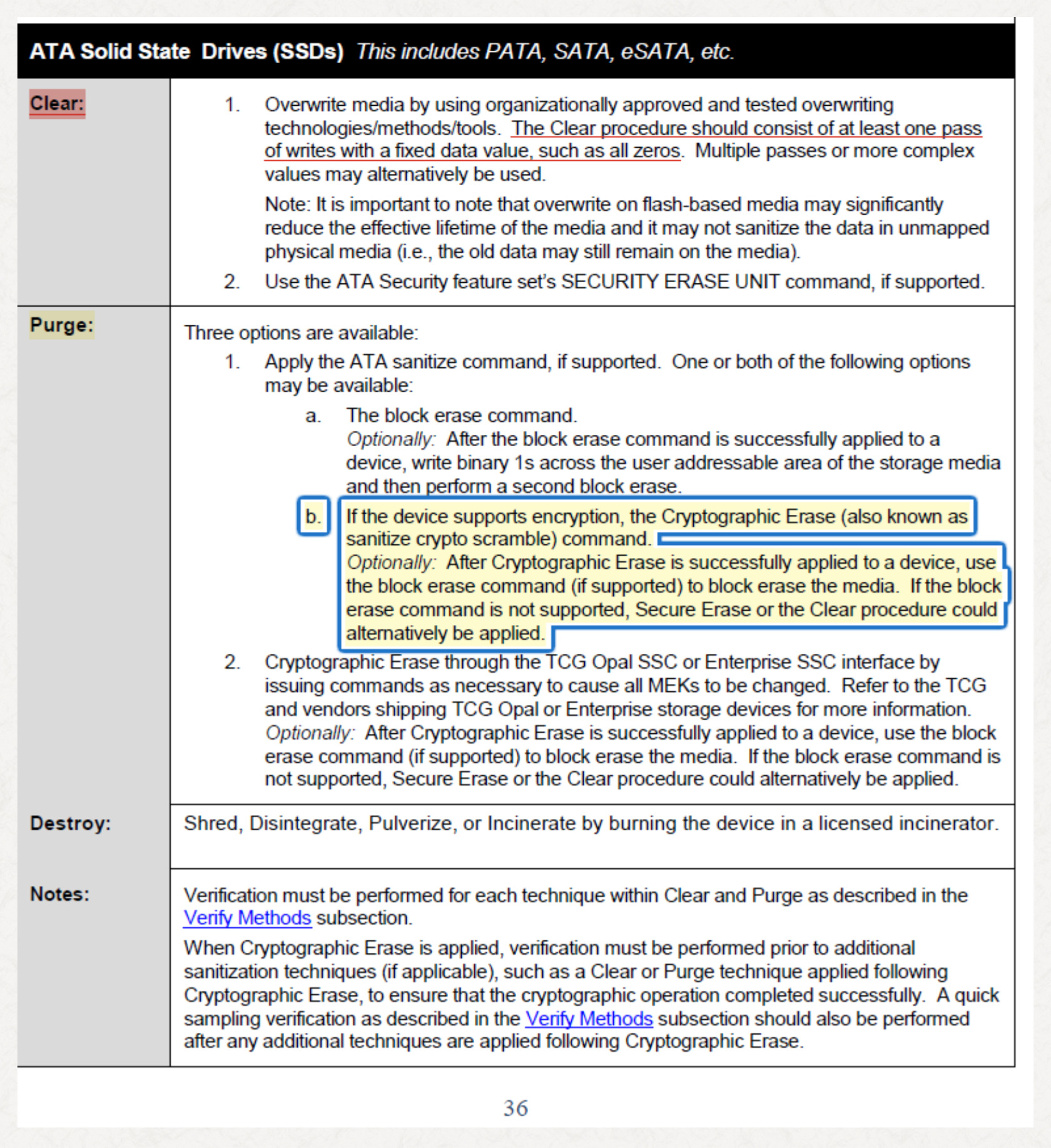

Ø 第36页, 建议固态SSD硬盘可用”复写(00)+Secure Erase”,或是Purge中的Block Erase, Cryptographic Erase, 如SSD不支持block erase则

SSD需自动执行Secure erase或最基础的复写(Clear)

擦除完成需要有"比对****VERIFY ”,才可保障安全性。

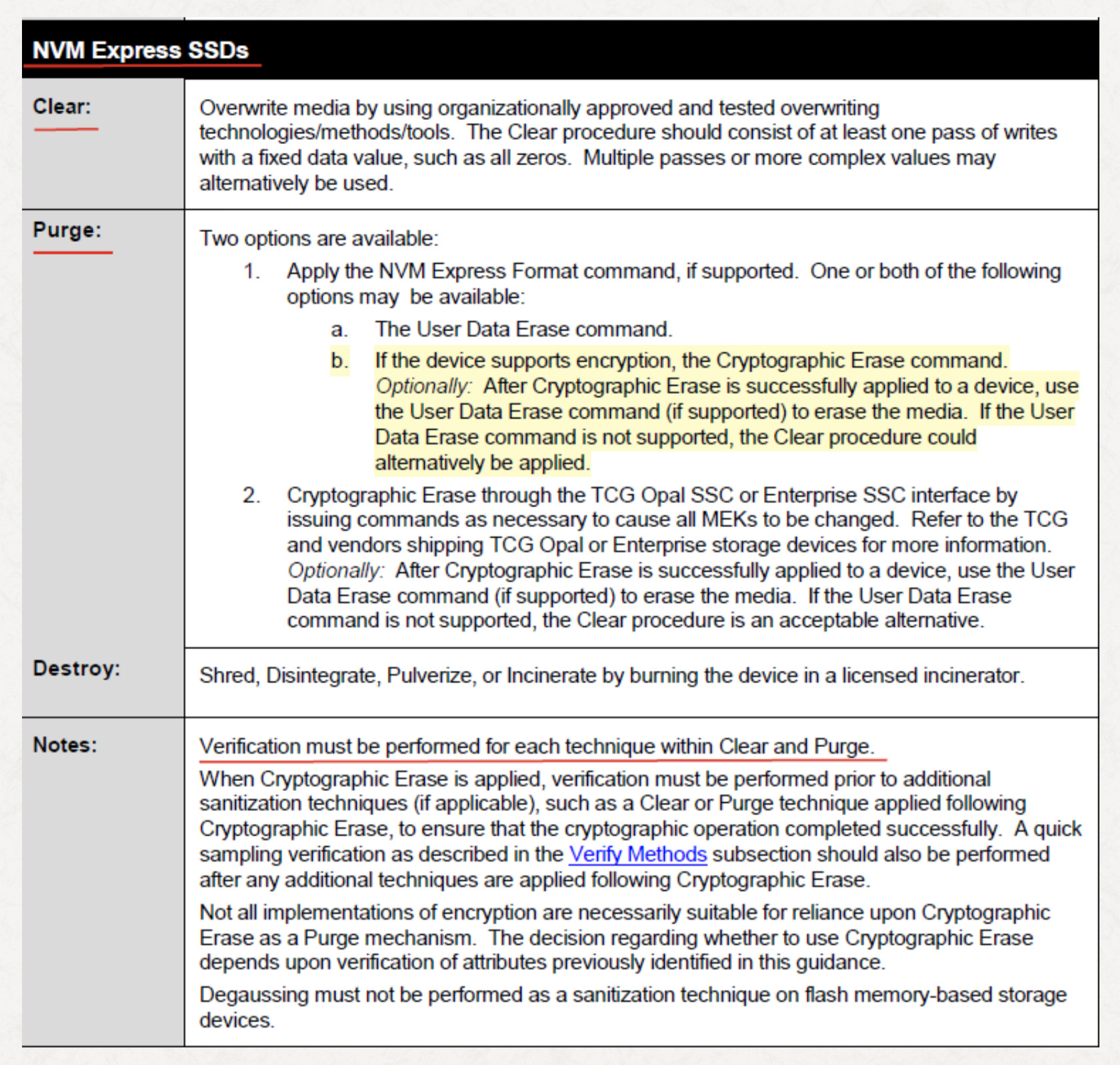

Ø 第38页,说明NVMe 硬盘擦除方式,可采用NIST-800-88 Clear一次擦除,参数为固定值00, 但无法擦除特殊区域,NVMe盘如果有支持Secure

Erase指令,需要执行该标准。

擦除完成后,需要进行 比对Verify 至少10%的随机区域,才能确保有效执行擦除任务。

结论:

Purge是一种命令集,包含Secure Erase, block erase, Cryptographic erase等指令,擦除时间速度相当快,大多几秒内可以完成,大多数闪存硬盘都有支持Purge指令。

固态硬盘、NVMe硬盘因其特性,需要透过不同擦除标准才能消除渉密信息,传统的复写方式有效但是存在一定风险,透过

NIST SP-800-88r1 ** 发表的官方数据,建议用户使用”Clear+ NIST-800-88 Purge”的方式更能深度清除敏感数据, 也可以使用通过认证的SUM-4120, U2E-W600, UGT-1600 擦除工具,轻松完成擦除任务。**

**数据引用来源: NIST技术研究院

审核编辑 黄宇

-

这些ssd的页面大小和块擦除大小是?2018-11-15 5823

-

英特尔SSD 800P,900P,905P系列的存储介质都是相变存储器2018-11-19 6251

-

如何擦除optane 905P SSD?2018-11-23 2848

-

工具箱3.4.3和intel ssd 520 120bg安全擦除不起作用2018-11-26 5813

-

制造NIST相机面临的主要挑战是什么?如何去解决?2021-07-09 1775

-

NIST 选中 Ascon 作为轻量级加密国际标准,旨在提升物联网安全性2023-02-28 800

-

擦除/闪存设备时出现NTM88_LIB.mem问题如何解决?2023-03-20 649

-

如何发送upd到nist?2023-04-26 417

-

电梯用钢丝绳标准GB8903-882008-07-25 6500

-

如何彻底擦除和销毁SSD的技巧2018-09-08 29596

-

江波龙SSD产品S800和P800系列分析2019-08-05 3852

-

STM32 flash擦除错误的问题临时解决措施2021-12-02 1925

-

如何安全擦除HDD 和 SSD2022-08-23 3264

-

「指令集擦除」,一次搞定M.2/U.2/SSD硬盘2026-03-10 629

全部0条评论

快来发表一下你的评论吧 !