MTK平台LK阶段mt_boot.c配置:SELINUX_STATUS 2的作用与影响

MTK平台LK阶段mt_boot.c配置:SELINUX_STATUS 2的作用与影响

电子说

描述

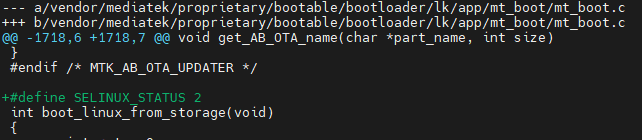

在 MTK(联发科)平台的 Bootloader(以 LK/Little Kernel 为例)中,mt_boot.c是负责 Linux 内核启动逻辑的核心文件,此次代码变更(新增#define SELINUX_STATUS 2)聚焦于SELinux(安全增强型 Linux)的启动状态配置,直接影响后续 Android 系统的安全策略生效方式。以下从配置含义、MTK 平台特性、实际作用及验证方法展开分析:

一、核心配置解析:SELINUX_STATUS 2是什么?

首先明确SELINUX_STATUS宏的本质—— 它是 MTK 平台在 LK 阶段定义的SELinux 启动模式控制变量,其中2对应 SELinux 的「强制模式(Enforcing Mode)」,这是 Android 系统安全合规的核心配置之一。

1. SELINUX 的 3 种核心模式(对应数值含义)

SELinux 通过不同模式控制安全策略的执行强度,MTK 平台遵循 Android 标准定义,数值与模式的对应关系如下:

|

数值

|

模式名称

|

核心作用

|

|

0

|

Disabled(禁用)

|

完全关闭 SELinux,不执行任何安全策略,仅用于调试,不符合 Android 兼容性要求

|

|

1

|

Permissive(宽容)

|

仅记录安全策略违规行为(日志输出),不强制拦截操作,用于调试策略冲突

|

|

2

|

Enforcing(强制)

|

强制执行所有 SELinux 安全策略,拦截违规操作并记录日志,是 Android 默认要求

|

此次新增#define SELINUX_STATUS 2,即强制 LK 阶段将 SELinux 的启动模式固定为「强制模式」,后续会通过内核启动参数传递给 Linux 内核,确保系统从启动初期就遵循严格的安全策略。

二、MTK 平台的特殊意义:为何在 LK 阶段配置 SELinux?

MTK 平台的启动流程中,LK(Little Kernel)是衔接 Preloader 与 Linux 内核的关键阶段,负责传递内核启动参数(cmdline)、加载内核镜像等核心操作。而 SELinux 的状态需要在内核启动前明确配置,因此 MTK 选择在mt_boot.c(LK 的 Linux 启动逻辑文件)中定义该宏,主要基于以下 2 个平台特性:

1. 遵循 Android 安全启动规范

Android Compatibility Definition Document(CDD)要求:搭载 Android 6.0 及以上的设备,默认需启用 SELinux 强制模式。MTK 作为 Android 主流芯片厂商,需在 Bootloader 阶段固化该配置,避免因后续环节(如内核、用户空间)配置遗漏导致设备不符合兼容性要求,进而影响 GMS(谷歌移动服务)认证。

2. 确保启动参数传递的可靠性

MTK 平台的boot_linux_from_storage函数(此次变更所在的函数)是「从存储设备启动 Linux」的入口,核心职责包括:

•读取存储设备(如 eMMC/UFS)中的内核镜像;

•构建内核启动参数(cmdline);

•调用内核启动接口。

新增的SELINUX_STATUS宏,会在该函数中被引用,通过拼接内核启动参数的方式,将 SELinux 模式传递给 Linux 内核。例如,函数内部可能会添加类似以下的逻辑(MTK 平台常见实现):

|

// 伪代码:MTK平台通过cmdline传递SELinux状态

char cmdline[1024];

snprintf(cmdline, sizeof(cmdline), "%s androidboot.selinux=%s",

existing_cmdline,

SELINUX_STATUS == 2 ? "enforcing" : (SELINUX_STATUS == 1 ? "permissive" : "disabled"));

|

最终传递给内核的 cmdline 会包含androidboot.selinux=enforcing,确保内核启动时直接进入强制模式,无需依赖用户空间的后续配置。

三、对 MTK 设备的实际影响:安全与兼容性

1. 安全层面:强制拦截违规操作

当 SELinux 处于强制模式(2)时,MTK 设备会严格执行 Android 预设的安全策略(如 TE 规则、MAC 权限控制),例如:

•禁止普通应用访问系统敏感文件(如/dev/mem);

•限制进程间的非法通信(如未经授权的 Binder 调用);

•拦截恶意应用的权限越界行为(如普通应用尝试修改系统配置)。

这对 MTK 物联网设备(如 Genio 系列)、智能手机等场景至关重要,可大幅降低 root 权限滥用、恶意软件攻击的风险。

2. 兼容性层面:满足 Android 与 GMS 要求

若 MTK 设备需支持 GMS(如搭载 Google Play),必须通过 CTS(兼容性测试套件)认证,而 SELinux 强制模式是 CTS 的必过项。此次配置将 SELinux 模式固化为 2,避免因用户误修改(如通过内核参数临时禁用)导致设备不符合认证要求,确保量产设备的兼容性稳定性。

四、MTK 平台下的验证与调试方法

若需确认该配置是否生效,可在 MTK 设备启动后通过以下步骤验证:

1. 查看内核启动参数(确认 cmdline 传递)

通过 ADB 连接设备,读取内核 cmdline,检查是否包含androidboot.selinux=enforcing:

|

adb shell cat /proc/cmdline

# 预期输出包含:androidboot.selinux=enforcing

|

2. 检查当前 SELinux 状态

通过getenforce命令查看系统运行时的 SELinux 模式,若输出Enforcing,则配置生效:

|

adb shell getenforce

# 预期输出:Enforcing

|

3. 调试场景:临时修改模式

若需在调试时切换为宽容模式(如排查策略冲突),可在 LK 代码中临时修改SELINUX_STATUS为 1,或通过内核启动参数覆盖(MTK 平台支持通过 Fastboot 临时修改):

|

fastboot oem cmdline "androidboot.selinux=permissive"

fastboot reboot

|

五、总结:该配置的核心价值

此次 MTK 平台mt_boot.c中新增#define SELINUX_STATUS 2,本质是在 Bootloader 阶段固化 SELinux 强制模式,对 MTK 设备的意义可概括为:

1.安全合规:满足 Android CDD 与 GMS 认证要求,强制执行安全策略;

2.启动可靠:通过 LK 阶段传递参数,避免后续环节配置遗漏导致的模式异常;

3.量产适配:统一量产设备的 SELinux 启动模式,减少因配置差异引发的售后问题。

若后续需定制 SELinux 模式(如调试阶段用宽容模式),只需修改SELINUX_STATUS的数值(1 为宽容,0 为禁用),无需重构整个启动逻辑,符合 MTK 平台 “宏定义控制配置” 的一贯设计风格。

-

OpenHarmony中SELinux使用详解2024-04-03 2852

-

MT7688A 与MT7628A 平台是否在计划中2015-12-14 11586

-

repo status有何作用,显示出来的信息怎么看?2016-03-17 8197

-

MTK Android 关机状态下充电器接入检测2016-09-18 7430

-

qualcomm平台的Little Kernel启动流程2018-09-25 5100

-

在MTK平台上实现2ME需要哪些功能?2021-04-27 1339

-

MTK平台软件结构2010-03-02 839

-

MTK平台发展及各芯片功能介绍2009-12-28 5078

-

mtk平台的发展及软件的安装方法2012-08-20 7205

-

mt6771核心板MTK平台安卓主板定制模块2023-07-31 2200

-

SELinux基本概念介绍2023-10-31 1911

-

恒讯科技分析:Linux系统的vps服务器怎么关闭selinux?2024-07-17 1402

-

解析Rockchip平台U-Boot核心文件:boot_rkimg.c到底做了什么?2026-02-03 1097

-

深入解析U-Boot image.c:RK平台镜像处理核心逻辑2026-02-24 2003

全部0条评论

快来发表一下你的评论吧 !