零信任

好的,零信任(Zero Trust)是一种网络安全架构模型和安全理念,其核心原则是:

“永不信任,始终验证”

它彻底摒弃了传统网络安全中基于网络位置(如内网 vs 外网)的“信任边界”概念。在零信任模型下,默认情况下不信任网络内外的任何用户、设备、应用或网络流量。

以下是零信任的关键要素和原则(用中文解释):

-

最小权限访问:

- 每个用户、设备或应用只能获得完成任务所必需的最低权限级别的访问权限。

- 避免过度授权,即使是在组织内部网络。

-

对所有访问请求进行严格验证:

- 持续的身份验证: 不仅仅是登录时验证一次,而是在整个会话过程中或访问不同资源时都可能重新验证身份(包括多因素认证)。

- 设备健康检查: 在授权访问前,检查设备的安全性状态(如操作系统更新、防病毒状态、是否合规)。

- 上下文感知: 访问决策基于多种因素综合判断,包括:用户身份、设备状态、地理位置、访问时间、请求资源的敏感性、网络行为等。

-

假设网络已被攻破:

- 零信任模型的出发点就是假设攻击者可能已经存在于网络内部(无论是通过入侵还是内部威胁)。因此,不能仅凭位置就信任任何访问请求。

-

微隔离:

- 在传统防火墙的基础上,在网络内部实施更细粒度的访问控制。将网络划分为多个小的安全区域(微边界),控制区域之间的流量访问,限制横向移动。即使一个区域被攻破,攻击者也无法轻易蔓延到整个网络。

-

网络流量加密与检查:

- 对网络流量进行加密。

- 对所有流量(包括所谓的“东西向流量”,即内部网络之间的流量)进行深度包检测和日志记录,以监控异常行为。

-

数据为中心:

- 最终的保护目标是数据本身。无论数据存储在何处(本地、云端、终端),都需要对其进行分类、加密和访问控制。

零信任与传统网络安全的区别:

- 传统模式(城堡护城河模型): 重点在于构建强大的边界防火墙,内部网络相对信任。一旦进入内网,用户和设备通常拥有较大自由度。

- 零信任模式: 没有固有信任区。无论访问请求来自内部还是外部网络,都必须经过严格验证和授权。信任是短暂且基于每次访问请求的具体上下文授予的。

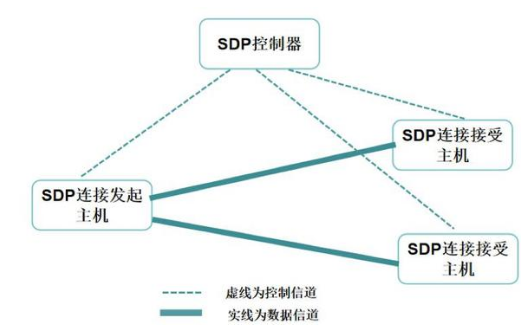

实现零信任的核心技术/组件:

- 强身份认证: MFA(多因素认证)、IAM(身份和访问管理)。

- 设备管理: MDM(移动设备管理)/ UEM(统一端点管理)确保设备合规。

- 策略引擎: 根据身份、设备状态、上下文等制定和执行访问策略。

- 策略执行点: 执行策略引擎决定的组件(如下一代防火墙、安全网关、API网关)。

- 微分段: 实现网络内部的隔离。

- 持续监控与分析: SIEM(安全信息和事件管理)、UEBA(用户和实体行为分析)、端点检测与响应、威胁情报。

总结来说,零信任是一种以“不信任、需验证”为核心的现代安全策略。它要求对所有访问请求进行严格、持续的身份验证和设备健康检查,并根据最小权限原则和实时上下文动态授予访问权限,旨在有效应对日益复杂的网络威胁(如内部威胁、凭证窃取、横向移动攻击),尤其在云环境、移动办公和混合办公普及的今天更为重要。

你想了解零信任的哪个具体方面?例如在特定场景(如云迁移、远程办公)中的应用?还是具体的实现技术?

零信任网络架构是什么及零信任的发展趋势

的情况下。零信任网络架构作为一种新兴的安全理念,因其强调对每个连接进行严格验证、持续审查和动态授权,正在逐步成为一种重要的网络安全防护模式。 零

2025-12-29 15:43:48

什么是零信任?零信任的应用场景和部署模式

零信任是新一代网络安全理念,并非指某种单一的安全技术或产品,其目标是为了降低资源访问过程中的安全风险,防止在未经授权情况下的资源访问,其关键是打破信任

2024-03-28 10:44:44

Emulex hba带来零信任增强世界上最安全的数据中心

电子发烧友网站提供《Emulex hba带来零信任增强世界上最安全的数据中心.pdf》资料免费下载

资料下载

![]() 佚名

2023-08-22 11:38:05

佚名

2023-08-22 11:38:05

基于贝叶斯定理的志愿计算系统信任模型

志愿计算因其开放性、匿名性和动态性得到广泛应用,但同时也对系统的安全性带来挑战。传统认证方式无法满足志愿计算系统的安全性需求,而通过在系统中建立信任机制可以有效解决这一问题。为此,构建一种

资料下载

佚名

2021-04-27 10:43:52

一种基于信任度的匹配拜占庭共识算法

,提出一种基于信任度的匹配拜占庭共识算法( Trust- basedMatching Byzantine Fault Tolerance, TMBFT)。首先,通过基于信任度的邻居匹配模型来选取部分

资料下载

佚名

2021-04-14 15:05:48

基于信任机制与Rank阀值的安全RPL路由协议Sec-RPL

RPL路由协议是物联网环境中的一种轻量级距离矢量路由协议,其容易受到恶意节点攻击,从而导致网络丢包严重,甚至影响节点间的正常通信。为检测并隔离RPL路由协议中的Rank攻击节点,提出一种基于信任机制

资料下载

佚名

2021-03-27 10:19:33

一种基于双簇头的反馈信任模型

针对无线传感器网络存在恶意或妥协节点导致通信数据被攻击的问题,提出一种基于双簇头的反馈信任模型,以保障数据在传输、感知以及融合等环节的可靠性与完整性。利用节点间直接交互结果评估节点的直接信任,同时

资料下载

佚名

2021-03-22 15:26:07

《零信任发展研究报告(2023年)》发布丨零信任蓬勃发展,多场景加速落地

近日,中国信息通信研究院在“2023 SecGo云和软件安全大会”上发布了 《零信任发展研究报告(2023年)》 (以下简称“报告”),全面介绍了在数字化转型深化背景下,

2023-09-06 10:10:01

芯盾时代推广零信任标杆应用 赋能零信任产业高质量发展

8月25日,中国信息通信研究院在“2022年算网融合产业发展峰会”上正式公布2021零信任优秀项目。芯盾时代凭借在零

2022-08-26 11:02:26

换一换

换一换

- 如何分清usb-c和type-c的区别

- 中国芯片现状怎样?芯片发展分析

- vga接口接线图及vga接口定义

- 芯片的工作原理是什么?

- 华为harmonyos是什么意思,看懂鸿蒙OS系统!

- 什么是蓝牙?它的主要作用是什么?

- ssd是什么意思

- 汽车电子包含哪些领域?

- TWS蓝牙耳机是什么意思?你真的了解吗

- 什么是单片机?有什么用?

- 升压电路图汇总解析

- plc的工作原理是什么?

- 再次免费公开一肖一吗

- 充电桩一般是如何收费的?有哪些收费标准?

- ADC是什么?高精度ADC是什么意思?

- EDA是什么?有什么作用?

- dtmb信号覆盖城市查询

- 苹果手机哪几个支持无线充电的?

- type-c四根线接法图解

- 华为芯片为什么受制于美国?

- 怎样挑选路由器?

- 元宇宙概念股龙头一览

- 锂电池和铅酸电池哪个好?

- 什么是场效应管?它的作用是什么?

- 如何进行编码器的正确接线?接线方法介绍

- 虚短与虚断的概念介绍及区别

- 晶振的作用是什么?

- 大疆无人机的价格贵吗?大约在什么价位?

- 苹果nfc功能怎么复制门禁卡

- 单片机和嵌入式的区别是什么

- amoled屏幕和oled区别

- 复位电路的原理及作用

- BLDC电机技术分析

- dsp是什么意思?有什么作用?

- 苹果无线充电器怎么使用?

- iphone13promax电池容量是多少毫安

- 芯片的组成材料有什么

- 特斯拉充电桩充电是如何收费的?收费标准是什么?

- 直流电机驱动电路及原理图

- 传感器常见类型有哪些?

- 自举电路图

- 通讯隔离作用

- 苹果笔记本macbookpro18款与19款区别

- 新斯的指纹芯片供哪些客户

- 伺服电机是如何进行工作的?它的原理是什么?

- 无人机价钱多少?为什么说无人机烧钱?

- 以太网VPN技术概述

- 手机nfc功能打开好还是关闭好

- 十大公认音质好的无线蓝牙耳机

- 元宇宙概念龙头股一览