防火墙怎么配置

防火墙配置需要根据具体需求、网络环境和防火墙类型(硬件防火墙如思科ASA、华为USG、Fortinet;软件防火墙如iptables、Windows防火墙)来定制。以下是通用配置流程和核心原则(以中文说明):

一、核心原则

- 最小权限原则

- 只开放必要的端口和服务,默认拒绝所有流量。

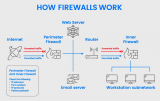

- 分层防护

- 结合网络拓扑(如DMZ区、内网区)设置不同安全策略。

- 安全审计

- 开启日志记录,定期检查异常流量。

二、通用配置步骤

1. 基础设置

- 划分安全区域

- 定义信任区域(如内网)、非信任区域(如互联网)、DMZ区(放置对外服务器)。

- 配置接口IP

- 为每个接口分配IP地址,绑定到对应区域。

- 设置默认规则

- 默认策略应为

deny all(拒绝所有流量)。

- 默认策略应为

2. 配置访问控制策略(ACL)

关键语法示例(以iptables为例)

# 允许内网(192.168.1.0/24)访问互联网(HTTP/HTTPS) iptables -A FORWARD -s 192.168.1.0/24 -p tcp --dport 80 -j ACCEPT iptables -A FORWARD -s 192.168.1.0/24 -p tcp --dport 443 -j ACCEPT # 允许互联网访问DMZ区的Web服务器(80端口) iptables -A FORWARD -d DMZ_Server_IP -p tcp --dport 80 -j ACCEPT # 拒绝所有其他流量(默认策略) iptables -P FORWARD DROP

3. 配置NAT(网络地址转换)

- 源NAT(SNAT):内网用户访问互联网时隐藏真实IP。

iptables -t nat -A POSTROUTING -s 192.168.1.0/24 -o eth0 -j MASQUERADE - 目的NAT(DNAT):将公网IP的流量转发到DMZ服务器。

iptables -t nat -A PREROUTING -d 公网IP -p tcp --dport 80 -j DNAT --to DMZ_Server_IP:80

4. 配置安全功能

- 防DoS攻击(限制连接速率)

iptables -A INPUT -p tcp --dport 80 -m limit --limit 25/minute --limit-burst 100 -j ACCEPT - 阻止常见扫描(如SYN洪水)

iptables -N ANTI_SCAN iptables -A ANTI_SCAN -p tcp --tcp-flags SYN,ACK,FIN,RST RST -j DROP - 启用状态检测(仅允许已建立连接的回包)

iptables -A FORWARD -m state --state ESTABLISHED,RELATED -j ACCEPT

5. 开放管理端口

- 严格控制管理访问(仅允许特定IP访问SSH/Web管理)

iptables -A INPUT -p tcp --dport 22 -s 管理员IP -j ACCEPT iptables -A INPUT -p tcp --dport 22 -j DROP # 禁止其他所有IP

6. 日志与监控

- 记录被拒绝的流量:

iptables -A INPUT -j LOG --log-prefix "IPTABLES_DENIED: " - 使用工具如

fail2ban自动封禁恶意IP。

三、企业级防火墙进阶配置

| 功能 | 说明 |

|---|---|

| VPN接入 | 配置IPSec/SSL VPN,允许远程用户安全访问内网。 |

| 高可用性(HA) | 部署主备防火墙,配置心跳线实现故障切换。 |

| 应用层过滤 | 启用DPI(深度包检测)过滤恶意软件、限制P2P流量。 |

| 用户认证 | 集成AD/LDAP,实现基于用户的访问控制(如“市场部只能访问互联网”)。 |

四、验证与维护

- 测试策略

- 使用

telnet/nmap测试端口是否按预期开放。 - 模拟攻击(如端口扫描)验证防护效果。

- 使用

- 定期更新

- 更新防火墙规则库(入侵防御特征库)。

- 审查并清理过期规则。

- 备份配置

- 每次变更前备份配置文件(思科:

copy running-config tftp:)。

- 每次变更前备份配置文件(思科:

常见问题解决

- 策略不生效

检查规则顺序(防火墙从上到下匹配,优先级高的规则在前)。 - NAT失败

确认DNAT规则在PREROUTING链,SNAT在POSTROUTING链。 - 性能下降

避免过多复杂规则;启用硬件加速(如企业防火墙的NP芯片)。

? 终极提示:

企业环境建议通过图形化管理界面(如Fortinet FortiManager、华为eSight)集中管理多台防火墙,降低配置复杂度。家庭用户可使用防火墙向导(如OpenWrt的LuCI界面)快速配置。

云防火墙和web应用防火墙详细介绍

云防火墙和Web应用防火墙是两种不同的网络安全工具,它们在多个方面存在显著的区别,同时也在各自的领域内发挥着重要的作用,主机推荐小编为您整理发布云防火墙

2024-12-19 10:14:54

请问Centos7如何配置firewalld防火墙规则?

Firewalld是CentOS系统自带的一种动态防火墙管理工具。是一个前端工具,用于管理Linux系统上的netfilter防火墙规则。Firewalld提供了一种简化和易于使用的方法来

2023-10-09 09:33:12

物联网防火墙与机器学习技术资料下载

电子发烧友网为你提供物联网防火墙与机器学习技术资料下载的电子资料下载,更有其他相关的电路图、源代码、课件教程、中文资料、英文资料、参考设计、用户指南、解决方案等资料,希望可以帮助到广大的电子工程师们。

资料下载

![]() 刘杰

2021-04-05 08:43:50

刘杰

2021-04-05 08:43:50

如何才能使用TCP和UDP穿透网络防火墙

通过本文的httptunnel技术同时逃过了防火墙的屏蔽以及系统的追踪试验,我们可以看到网络安全仅仅依靠某种或某几种手段是不可靠的,同时对安全系统的盲目性依赖往往会造成巨大的安全隐患。希望通过本文能引起管理员对网络安全防护系统的思考。

资料下载

佚名

2019-10-30 17:19:38

什么是防火墙?常见的防火墙类型介绍

许多供应商提供基于云的防火墙,它们通过 Internet 按需提供。这些服务也称为防火墙即服务(FaaS),以IaaS 或 PaaS的形式运行。

2023-05-13 11:45:28

Linux防火墙入门教程分享

合理的防火墙是你的计算机防止网络入侵的第一道屏障。你在家里上网,通常互联网服务提供会在路由中搭建一层防火墙。当你离开家时,那么你计算机上的那层防火墙

什么是防火墙?防火墙如何工作?

防火墙是网络与万维网之间的关守,它位于网络的入口和出口。 它评估网络流量,仅允许某些流量进出。防火墙分析网络数据包头,其中包含有关要进入或退出网络的流量的信息。然后,基于

2020-09-30 14:35:23

Linux如何关闭防火墙

1、查看防火墙规则vim /etc/sysconfig/iptables放开某个端口号不被防火墙拦截,适用于部署tomcat,nginx等之类的软件

换一换

换一换

- 如何分清usb-c和type-c的区别

- 中国芯片现状怎样?芯片发展分析

- vga接口接线图及vga接口定义

- 芯片的工作原理是什么?

- 华为harmonyos是什么意思,看懂鸿蒙OS系统!

- 什么是蓝牙?它的主要作用是什么?

- ssd是什么意思

- 汽车电子包含哪些领域?

- TWS蓝牙耳机是什么意思?你真的了解吗

- 什么是单片机?有什么用?

- 升压电路图汇总解析

- plc的工作原理是什么?

- 再次免费公开一肖一吗

- 充电桩一般是如何收费的?有哪些收费标准?

- ADC是什么?高精度ADC是什么意思?

- EDA是什么?有什么作用?

- dtmb信号覆盖城市查询

- 苹果手机哪几个支持无线充电的?

- type-c四根线接法图解

- 华为芯片为什么受制于美国?

- 怎样挑选路由器?

- 元宇宙概念股龙头一览

- 锂电池和铅酸电池哪个好?

- 什么是场效应管?它的作用是什么?

- 如何进行编码器的正确接线?接线方法介绍

- 虚短与虚断的概念介绍及区别

- 晶振的作用是什么?

- 大疆无人机的价格贵吗?大约在什么价位?

- 苹果nfc功能怎么复制门禁卡

- 单片机和嵌入式的区别是什么

- amoled屏幕和oled区别

- 复位电路的原理及作用

- BLDC电机技术分析

- dsp是什么意思?有什么作用?

- 苹果无线充电器怎么使用?

- iphone13promax电池容量是多少毫安

- 芯片的组成材料有什么

- 特斯拉充电桩充电是如何收费的?收费标准是什么?

- 直流电机驱动电路及原理图

- 传感器常见类型有哪些?

- 自举电路图

- 通讯隔离作用

- 苹果笔记本macbookpro18款与19款区别

- 新斯的指纹芯片供哪些客户

- 伺服电机是如何进行工作的?它的原理是什么?

- 无人机价钱多少?为什么说无人机烧钱?

- 以太网VPN技术概述

- 手机nfc功能打开好还是关闭好

- 十大公认音质好的无线蓝牙耳机

- 元宇宙概念龙头股一览