电脑安全防护

好的,电脑安全防护是一项综合性的工作,需要从多个层面入手。以下是用中文总结的关键防护措施和建议:

一、 基础防护:构建防线

-

安装并更新可靠的安全软件:

- 杀毒软件/反恶意软件: 选择信誉良好的品牌(如卡巴斯基、比特梵德、诺顿、ESET、微软Defender等),并始终保持实时防护开启。

- 防火墙: 启用操作系统自带的防火墙(如Windows Defender防火墙),或使用安全软件套件中包含的防火墙。它能监控进出电脑的网络流量,阻止未经授权的访问。

- 定期扫描: 定期进行全盘扫描和快速扫描,查杀潜在威胁。

-

保持操作系统和软件最新:

- 及时安装更新: 操作系统(Windows, macOS, Linux发行版)的安全补丁修复已知漏洞,是防御攻击的关键。开启自动更新是最佳实践。

- 更新所有软件: 浏览器、办公软件(如Office)、Adobe Reader/Flash Player(如果必须使用)、媒体播放器、甚至插件等第三方软件也需要及时更新。过时软件是黑客的主要攻击目标。尽量使用软件自带的更新功能或官网下载更新。

二、 用户行为:安全习惯是关键

-

警惕网络钓鱼和社交工程:

- 不轻信陌生邮件/消息: 对声称中奖、账户异常、要求点击链接、下载附件或提供密码/个人信息(身份证号、银行卡号、验证码)的邮件、短信、社交媒体消息、电话等高度警惕。仔细检查发件人邮箱地址、链接真实网址(鼠标悬停查看)、内容措辞是否存在异常。

- 不随意点击链接和下载附件: 尤其是来历不明的链接和附件(如

.exe,.zip,.doc,.pdf等),即使来自“熟人”,也需先确认。下载软件务必从官方网站或可信的应用商店进行。

-

使用强密码并妥善管理:

- 强密码原则: 长度至少12位,混合大小写字母、数字和特殊符号。避免使用生日、姓名、简单序列(123456, password)等易猜密码。

- 密码独立: 绝不在多个重要账户(尤其是邮箱、网银、社交账号)使用相同密码。

- 密码管理工具: 使用可靠的密码管理器(如Bitwarden、1Password、LastPass、KeePass等)生成、存储和管理复杂密码。主密码必须极其强壮且牢记。

-

启用多因素认证:

- 什么是MFA/2FA: 在输入密码之外,增加一道验证(如手机短信验证码、身份验证器App生成的动态码、指纹/人脸识别、安全密钥)。

- 重要性: 即使密码泄露,账户也能得到有效保护。务必为所有支持的重要账户(邮箱、银行、支付、社交平台)启用MFA/2FA。

-

安全下载与安装:

- 官方来源: 只从软件官网或操作系统自带的应用商店下载程序。

- 警惕捆绑安装: 安装软件时仔细阅读每一步,取消勾选不需要的附加程序(捆绑软件、广告插件、浏览器工具栏等)。

- 远离盗版和破解软件: 这类软件通常携带恶意程序或后门,风险极高。

-

谨慎使用USB设备和外部存储:

- 不要随意插入来源不明或捡到的U盘、移动硬盘。使用前先用安全软件扫描。

- 对个人使用的U盘,可以考虑关闭其Autorun(自动播放)功能。

三、 数据保护与隐私

-

定期备份重要数据:

- 3-2-1原则: 至少保留3份数据副本,存储在2种不同介质上,其中1份存放在异地(或离线)。本地备份(外部硬盘)+ 云备份(如OneDrive, iCloud, Google Drive, Backblaze, Dropbox等)是比较完善的方案。

- 备份频率: 根据数据重要性设定备份计划(每日/每周)。

- 测试恢复: 定期测试备份文件的可恢复性,确保关键时刻能用得上。

-

加密敏感数据:

- 对于包含高度敏感信息(如财务文件、身份文件)的文件或文件夹,使用操作系统自带的加密功能(如Windows的BitLocker、macOS的FileVault)或第三方加密软件进行加密。

- 使用全盘加密保护整块硬盘(尤其是笔记本电脑),防止设备丢失/被盗后数据泄露。

-

保护隐私:

- 在社交媒体和网络上谨慎分享个人信息(住址、电话、身份证号、行程等)。

- 关注应用程序和服务的隐私设置,限制不必要的数据收集和分享。

- 使用隐私模式浏览或考虑使用注重隐私的搜索引擎/浏览器。

四、 网络连接安全

-

安全使用Wi-Fi:

- 避免使用公共Wi-Fi处理敏感事务: 如网银、购物、登录重要账户。公共Wi-Fi容易被监听。

- 使用VPN: 如果必须在公共网络访问敏感信息,使用可靠的虚拟专用网络加密网络流量。

- 家用路由器安全: 修改路由器的默认管理员密码;启用强加密(WPA2/WPA3);定期更新路由器固件;关闭不用的功能(如WPS)。

-

使用安全的网站连接:

- 在进行在线交易或输入敏感信息时,确保网站地址以

https://开头,并且浏览器地址栏有锁形图标。这表示连接是加密的。 - 警惕无效证书警告。

- 在进行在线交易或输入敏感信息时,确保网站地址以

五、 物理安全与其他

-

物理访问控制:

- 笔记本电脑不用时锁好或随身携带。台式机放在安全场所。

- 启用屏幕锁定密码/指纹/人脸识别,设置较短的自动锁屏时间(如5-10分钟无操作)。

- 考虑使用隐私屏幕膜防止窥屏。

-

最小权限原则:

- 日常使用电脑时,尽量使用标准用户账户而非管理员账户。只在需要安装软件或更改系统设置时才使用管理员权限。这能限制恶意软件造成的破坏。

-

安全意识持续提升:

- 主动了解最新的网络安全威胁和诈骗手法。

- 关注安全资讯,学习防护知识。

六、 遇到安全事件怎么办?

- 立即断开网络: 怀疑中毒或遭遇黑客入侵时,首先拔掉网线或关闭Wi-Fi,切断与外界的联系阻止数据外传。

- 运行安全扫描: 在安全模式下(如果可能)运行杀毒软件进行全面扫描。

- 更改密码: 一旦怀疑账户泄露,立即更改该账户及所有使用相同/相似密码的其他重要账户的密码(在确认安全的设备上操作)。

- 通知相关方: 如果是银行账户或支付账户,立即联系银行或支付平台冻结账户。如果是公司设备,报告IT部门。

- 恢复备份: 在确认系统干净后,从干净的备份中恢复数据。如果感染严重,可能需要重装操作系统。

总结

电脑安全防护不是一劳永逸的事情,而是一个需要持续关注、更新和保持良好习惯的过程。将技术防护工具(安全软件、更新、备份)和人为安全意识与习惯(警惕钓鱼、强密码、MFA、安全下载)结合起来,才能构建起坚固的防线,最大程度地保护你的电脑和数据安全。从今天开始,检查一下你的电脑是否做到了以上关键点吧!

网络安全等保测评-信息安全等级保护-数据安全防护

1970-01-01 08:00:00 至 1970-01-01 08:00:00

针对AES算法的安全防护设计

软件中随机延迟的使用通常被认为是对抗侧信道攻击的一般对策,但随机延迟不能阻止攻击,只能让攻击变得复杂。因此基于蜂鸟E203平台的软硬件实现方式,我们的安全防护设计也会从软件和硬件两个方面进行联合

一种可行的分布式存储系统安全构造方法

针对当前分布式存储系统中漏洞后门威胁导致的数据安全问题,通过引入网络空间拟态防御理论及其相关安全机制,从结构角度出发增强系统的安全防护能力。对分

资料下载

佚名

2021-04-02 11:01:07

深入剖析Docker全链路安全防护策略

在云原生时代,Docker容器安全已成为运维工程师必须面对的核心挑战。本文将从实战角度深入剖析Docker全链路安全防护策略,涵盖镜像构建、容器运行、网络隔离等关键环节,助你构建企业级

2025-08-18 11:17:32

授时安全防护装置是什么?怎么选?

在现代社会,时间对于人们来说至关重要。为了确保准确的时间显示和避免时间误差带来的安全隐患,授时安全防护装置应运而生。那么,授时安全防护装置究竟是

2025-04-22 15:25:08

知语云全景监测技术:现代安全防护的全面解决方案

随着信息技术的飞速发展,网络安全问题日益突出,企业和个人对安全防护的需求也越来越迫切。在这个背景下,知语云全景监测技术应运而生,为现代安全防护提

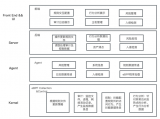

介绍一种基于eBPF的Linux安全防护系统

针对操作系统、内核安全,联通云操作系统团队开发了的一个基于 eBPF 的 Linux 安全防护系统 safeguard,可以实现安全操作的审计拦

2023-11-07 17:43:41

嵌入式产品如何进行安全防护

上期提到了嵌入式MCU破解技术,虽不全面,但足够起到警示作用。本期主要讲述嵌入式产品如何进行安全防护。 因为MCU端的程序很容易被获取到,所以MCU端的程序和数据都是不安全的。最直接的加密

换一换

换一换

- 如何分清usb-c和type-c的区别

- 中国芯片现状怎样?芯片发展分析

- vga接口接线图及vga接口定义

- 芯片的工作原理是什么?

- 华为harmonyos是什么意思,看懂鸿蒙OS系统!

- 什么是蓝牙?它的主要作用是什么?

- ssd是什么意思

- 汽车电子包含哪些领域?

- TWS蓝牙耳机是什么意思?你真的了解吗

- 什么是单片机?有什么用?

- 升压电路图汇总解析

- plc的工作原理是什么?

- 再次免费公开一肖一吗

- 充电桩一般是如何收费的?有哪些收费标准?

- ADC是什么?高精度ADC是什么意思?

- EDA是什么?有什么作用?

- dtmb信号覆盖城市查询

- 苹果手机哪几个支持无线充电的?

- type-c四根线接法图解

- 华为芯片为什么受制于美国?

- 怎样挑选路由器?

- 元宇宙概念股龙头一览

- 锂电池和铅酸电池哪个好?

- 什么是场效应管?它的作用是什么?

- 如何进行编码器的正确接线?接线方法介绍

- 虚短与虚断的概念介绍及区别

- 晶振的作用是什么?

- 大疆无人机的价格贵吗?大约在什么价位?

- 苹果nfc功能怎么复制门禁卡

- 单片机和嵌入式的区别是什么

- amoled屏幕和oled区别

- 复位电路的原理及作用

- BLDC电机技术分析

- dsp是什么意思?有什么作用?

- 苹果无线充电器怎么使用?

- iphone13promax电池容量是多少毫安

- 芯片的组成材料有什么

- 特斯拉充电桩充电是如何收费的?收费标准是什么?

- 直流电机驱动电路及原理图

- 传感器常见类型有哪些?

- 自举电路图

- 通讯隔离作用

- 苹果笔记本macbookpro18款与19款区别

- 新斯的指纹芯片供哪些客户

- 伺服电机是如何进行工作的?它的原理是什么?

- 无人机价钱多少?为什么说无人机烧钱?

- 以太网VPN技术概述

- 手机nfc功能打开好还是关闭好

- 十大公认音质好的无线蓝牙耳机

- 元宇宙概念龙头股一览