资料下载

×

基于软件二进制代码重用技术综述

消耗积分:1 |

格式:rar |

大小:2.08 MB |

2017-12-26

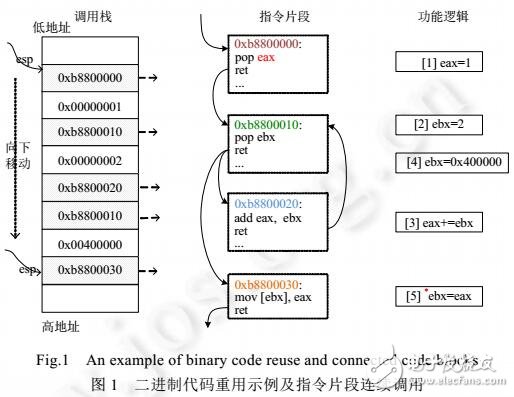

在当前的计算机系统架构和软件生态环境下,ROP(return-oriented programming)等基于二进制代码重用的攻击技术被广泛用于内存漏洞利用.近年来。网络空间安全形势愈加严峻。学术界、工业界分别从攻击和防护的角度对二进制代码重用技术开展了大量研究,首先介绍了二进制代码重用技术的基础,然后分析了二进制代码重用攻击技术的演变和典型攻击向量,同时,对基于控制流完整性和随机化的防护方法进行了讨论,对工业界最新的二进制代码重用防护机制CET(control-flow enforcement technology)和CFG(control flow guard)进行了剖析.最后讨论了二进制代码重用技术今后的发展方向。包括潜在的攻击面和防御机制增强的思路.

声明:本文内容及配图由入驻作者撰写或者入驻合作网站授权转载。文章观点仅代表作者本人,不代表电子发烧友网立场。文章及其配图仅供工程师学习之用,如有内容侵权或者其他违规问题,请联系本站处理。 举报投诉

评论(0)

发评论

- 相关下载

- 相关文章

下载排行榜

- 暂无相关数据